b0d

Green Team

- 02.11.2019

- 35

- 64

Пытаюсь обойти дефендер.

Сделал билд по этой статье, выставил флаги и пожал упхом

labs.jumpsec.com

labs.jumpsec.com

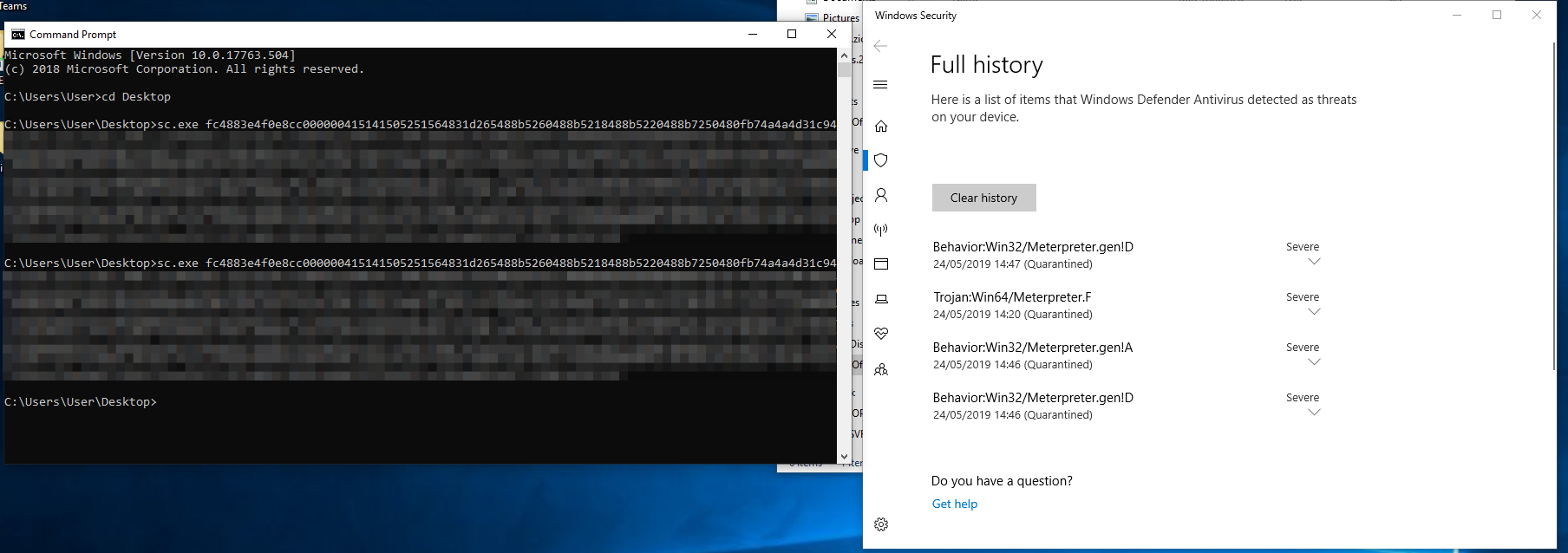

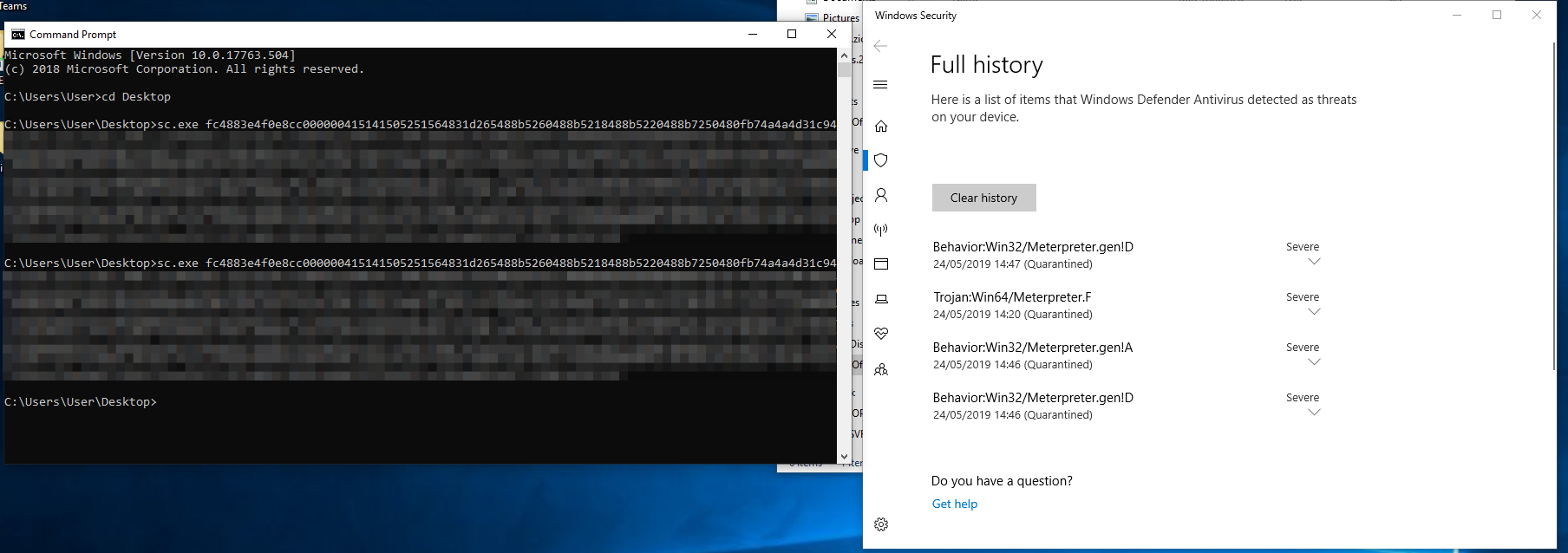

Дефендер сам ехе не палит, но после запуска и коннекта на хендлер метасплоита дефендер просыпается и убивает процесс.

Орет что обнаружен метерпретер.

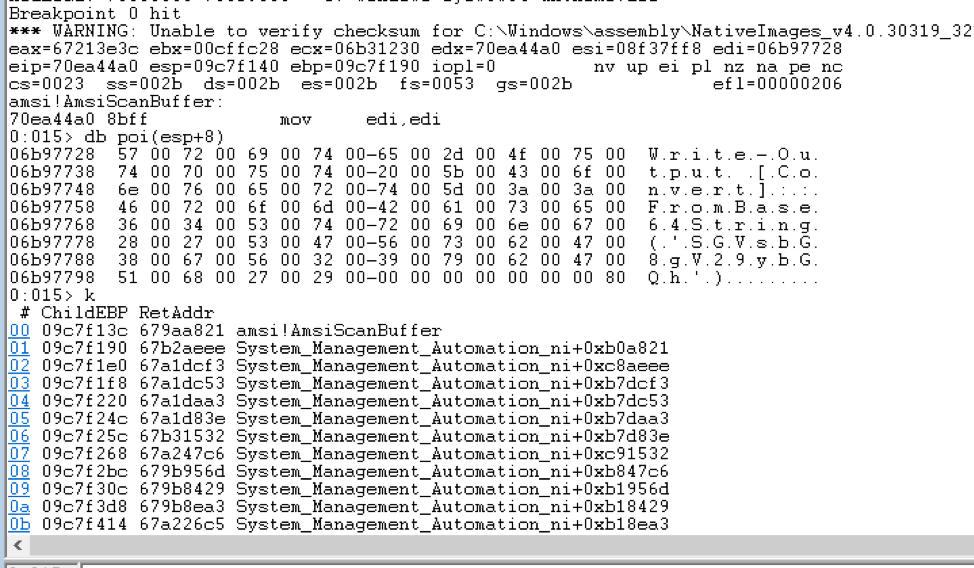

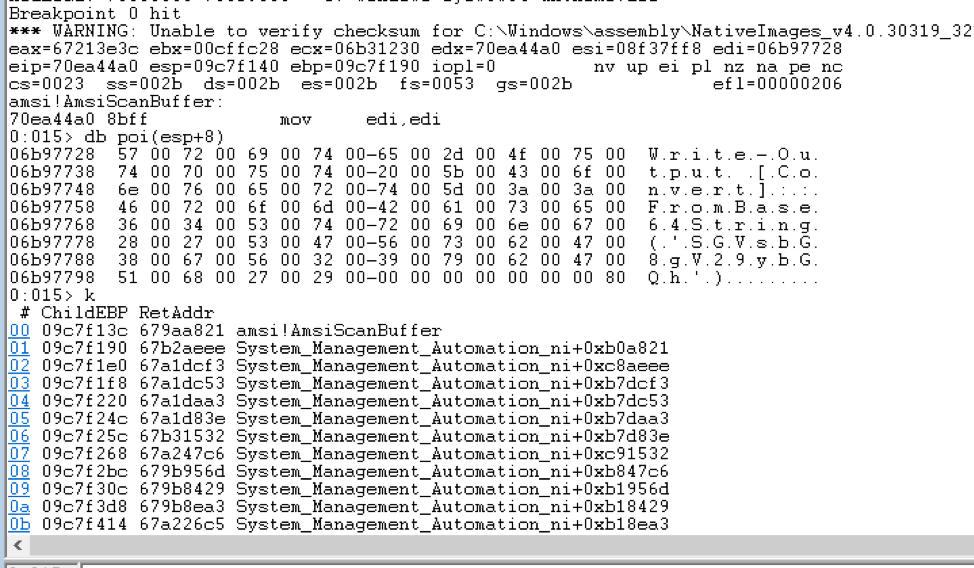

Получается, что реагирует он именно на шеллкод.

Вопрос, как бы его так криптануть чтобы дефендер успокоился.

Нашел как парни криптуют шеллкод, но ведь при раскриптовке это будет тот же самый шеллкод? Или такой криптовки достаточно?

У меня есть подозрение, что раз мой ехешник уже не палиться до запуска, то и нет смысла криптовать шеллкод, запал происходит во время его исполнения, а когла шеллкод исполняется он уже расшифрован.

Типа лишний маневр.

Вот здесь ребята с rapid7 про это пишут, мол с runtime и есть основная проблема.

Вопрос в том куда дальше копать?

Если я заморочусь на крипт шеллкода, то придется еще и декрипт прикрутить и возможно я получу то что уже имею, запал шеллкода в памяти.

Как можно видоизменить его в памяти?

Накопал hyperion, еще не пробовал, но это похоже на runtime криптор.

Может нужно вообще в другоую сторону копать?

Я рассуждаю так, что если запал идет самого шеллкода, то нужно лиьбо его видоизменить, либо обфуцировать, либо както накрыть.

Видоизменить шеллкод это слишком круто, подобрать иной можно, но я хочу именно meterpreter.

Остаеться только крипт рантайма и энкодинг шеллкода.

Боюсь, что энкодинг, опять же, не даст результата на уровне рантайма.

Все это происходит во время моего пентеста Подскажите вектор атаки по Windows 10

Сделал билд по этой статье, выставил флаги и пожал упхом

Bypassing Antivirus with Golang - Gopher it! | JUMPSEC LABS

By modifying publicly available code, JUMPSEC demonstrates how it is possible to bypass most antivirus vendors and achieve a reverse shell on a host.

labs.jumpsec.com

labs.jumpsec.com

Дефендер сам ехе не палит, но после запуска и коннекта на хендлер метасплоита дефендер просыпается и убивает процесс.

Орет что обнаружен метерпретер.

Получается, что реагирует он именно на шеллкод.

Вопрос, как бы его так криптануть чтобы дефендер успокоился.

Нашел как парни криптуют шеллкод, но ведь при раскриптовке это будет тот же самый шеллкод? Или такой криптовки достаточно?

У меня есть подозрение, что раз мой ехешник уже не палиться до запуска, то и нет смысла криптовать шеллкод, запал происходит во время его исполнения, а когла шеллкод исполняется он уже расшифрован.

Типа лишний маневр.

Вот здесь ребята с rapid7 про это пишут, мол с runtime и есть основная проблема.

Hiding Metasploit Shellcode to Evade Windows Defender | Rapid7 Blog

If malware development is a cat-and-mouse game, then I would say that the industry creates some of the most terrifying hunters. Learn more.

blog.rapid7.com

Вопрос в том куда дальше копать?

Если я заморочусь на крипт шеллкода, то придется еще и декрипт прикрутить и возможно я получу то что уже имею, запал шеллкода в памяти.

Как можно видоизменить его в памяти?

Накопал hyperion, еще не пробовал, но это похоже на runtime криптор.

Может нужно вообще в другоую сторону копать?

Я рассуждаю так, что если запал идет самого шеллкода, то нужно лиьбо его видоизменить, либо обфуцировать, либо както накрыть.

Видоизменить шеллкод это слишком круто, подобрать иной можно, но я хочу именно meterpreter.

Остаеться только крипт рантайма и энкодинг шеллкода.

Боюсь, что энкодинг, опять же, не даст результата на уровне рантайма.

Все это происходит во время моего пентеста Подскажите вектор атаки по Windows 10