Всем привет, хочу поделится с вами статьей о том как запустить на arm процессорах приложения под windows x86 с помощью Exagear и Wine. В частности на телефоне с установленным Nethunter, хотя аналогичные действия можно выполнить и на других девайсах (Raspberry PI, OnDroid и т.д.).

И так приступим к делу:

1. Нам понадобится скачать с официального сайта Exagear пакеты для установки под своё устройство:

2. Скачиваем два архива, из таблеткой от жадности Exagear, в атачах: pk-000000003618.zip ubt_x32a32_al.zip

3. Перемещаем скачанный архив с официального сайта Exagear на наше устройство, и распаковываем:

4. В директорию куда распаковали архив копируем ключ из атачей к статье, предварительно распаковав.

5. Запускаем скрипт установки Exagear:

6. Ждем успешного окончания установки, после копируем с заменой файл из второго архива атачей в директорию куда установился Exagear:

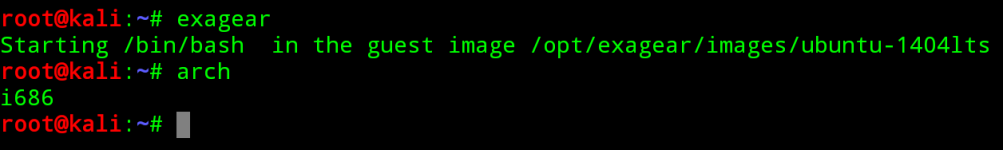

7. Теперь запускаем в консоле Exagear:

8. Что б убедится что мы находимся в среде x86, вводим команду в терминале:

и видим ответ:

9. Ставим Wine:

10. Ждем окончания установки.

Теперь у нас всё настроено для запуска x86 приложений, просто копируем наш exe файл на устройство и запускаем его командой в терминале:

Результат:

И так приступим к делу:

1. Нам понадобится скачать с официального сайта Exagear пакеты для установки под своё устройство:

2. Скачиваем два архива, из таблеткой от жадности Exagear, в атачах: pk-000000003618.zip ubt_x32a32_al.zip

3. Перемещаем скачанный архив с официального сайта Exagear на наше устройство, и распаковываем:

Код:

tar -xvzpf exagear-desktop-armv7.tar.gz5. Запускаем скрипт установки Exagear:

Код:

sudo ./install-exagear.sh

Код:

/opt/exagear/bin/

Код:

service exagear start

exagear8. Что б убедится что мы находимся в среде x86, вводим команду в терминале:

Код:

arсh9. Ставим Wine:

Код:

apt install wineТеперь у нас всё настроено для запуска x86 приложений, просто копируем наш exe файл на устройство и запускаем его командой в терминале:

Код:

wine имя_файла.exeРезультат: