Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Анонимность и приватность

Анонимность в сети делят на два типа: социальную и техническую. Социальная анонимность – ограничение доступа к информации, которую пользователи могут дать о себе сами. Техническая анонимность – это защита конфиденциальных данных программными способами. Программные методы основаны на использовании сервисов-посредников и защищённых каналов связи. Наиболее часто используются прокси-серверы – посредники между отправителем сообщения и сайтом. Помимо прокси применяют технологию VPN, которая помогает скрыть IP и I2P, которая работает поверх Сети. Одним из самых надёжных способов сохранить анонимность считается Tor, который обеспечивает маршрутизацию через несколько прокси-серверов. Существуют десятки и сотни отдельных проектов, помогающих обеспечить анонимность. Это сети на основе Wi-Fi, расширения для браузеров, отдельные программы, устанавливаемые на компьютер. Они не гарантируют полной анонимности, но заметно усложняют путь к персональным данным. В этом разделе собраны статьи и практические рекомендации по сохранению анонимности в сети.

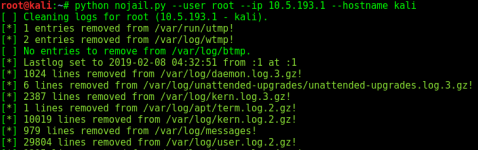

Статья Заметаем следы на ОС семейства Linux

Фев 08

- 7 604

- 6

Добрый день уважаемые читатели замечательного форума yg140.servegame.com

В статье речь пойдет о сокрытии своего присутствия на чужих серверах ОС семейства Linux. Если вам удалось каким либо образом получить доступ к чужому серверу, вам бы наверное хотелось продлить немного свою жизнь и присутствие на нем. В этой статье не пойдет речь о способах закрепления в системе, здесь я всего лишь постараюсь осветить элементарные меры предосторожности при работе с сервером, чтобы зашедший на хост после вас администратор не заметил что то неладное или какие то подозрительные следы и активность.

Первым делом хотелось бы обсудить консольные команды, с помощью которых можно узнать об удаленных сеансах и подключениях к серверу.

"w" - unix-утилита, показывающая информацию о работающих в данный момент на машине пользователях и о их процессах. Для каждого пользователя выводятся следующие записи: регистрационное имя, название терминала, удалённая машина, время регистрации в системе, время простоя, JCPU, PCPU и командную строку его текущего процесса.

Видим, что пользователь root на данный момент подключен к нашему хосту и ему доступен...

В статье речь пойдет о сокрытии своего присутствия на чужих серверах ОС семейства Linux. Если вам удалось каким либо образом получить доступ к чужому серверу, вам бы наверное хотелось продлить немного свою жизнь и присутствие на нем. В этой статье не пойдет речь о способах закрепления в системе, здесь я всего лишь постараюсь осветить элементарные меры предосторожности при работе с сервером, чтобы зашедший на хост после вас администратор не заметил что то неладное или какие то подозрительные следы и активность.

Первым делом хотелось бы обсудить консольные команды, с помощью которых можно узнать об удаленных сеансах и подключениях к серверу.

"w" - unix-утилита, показывающая информацию о работающих в данный момент на машине пользователях и о их процессах. Для каждого пользователя выводятся следующие записи: регистрационное имя, название терминала, удалённая машина, время регистрации в системе, время простоя, JCPU, PCPU и командную строку его текущего процесса.

Видим, что пользователь root на данный момент подключен к нашему хосту и ему доступен...

Статья Базовая физическая защита ноутбука по противодействию форензике

Фев 08

- 12 464

- 35

Всех приветствую!

Сегодня наглядно покажу как правильно и универсально подготовить рабочую лошадку для противодействия форензике (самый минимум). После покупки ноутбука, нигде не светим его и не включаем. Нам нужна будет обычная отверткаи эпоксидный клей/смола для модуля RAM.

Дома берём отвертку и оголяем наш ноутбук, раскручивая его отвёрткой. Нужно добраться до всех комплектующих внутри.

ДЕЛАЙТЕ ВСЕ ДЕЙСТВИЯ ОПИСАННЫЕ НИЖЕ НА СВОЙ СТРАХ И РИСК, если вы сломаете материнку, видеокарту, модули памяти и ваш ноутбук перестанет работать, тогда "слиха", то есть извиняй, но ты сам затупил! Не торопись, делай все аккуратно и вдумчиво, не тыкай отвёрткой в ненужные места.

Первое:

-Рекомендую оставить SSD или HDD оголённым для быстрого его извлечения и уничтожения

-Батареей лучшей не пользоваться, да, создаёт дискомфорт, но практически все модели ноутов палят свои идентификаторы батареи в случае взлома, даже при работе через виртуалку Whonix, эту тему не раз приватно обсасывали параноики на западных форумах. Работать нужно от розетки. При взломе Whonix по идентификатору батарейки будет легко понять, где ноутбук был...

Сегодня наглядно покажу как правильно и универсально подготовить рабочую лошадку для противодействия форензике (самый минимум). После покупки ноутбука, нигде не светим его и не включаем. Нам нужна будет обычная отверткаи эпоксидный клей/смола для модуля RAM.

Дома берём отвертку и оголяем наш ноутбук, раскручивая его отвёрткой. Нужно добраться до всех комплектующих внутри.

ДЕЛАЙТЕ ВСЕ ДЕЙСТВИЯ ОПИСАННЫЕ НИЖЕ НА СВОЙ СТРАХ И РИСК, если вы сломаете материнку, видеокарту, модули памяти и ваш ноутбук перестанет работать, тогда "слиха", то есть извиняй, но ты сам затупил! Не торопись, делай все аккуратно и вдумчиво, не тыкай отвёрткой в ненужные места.

Первое:

-Рекомендую оставить SSD или HDD оголённым для быстрого его извлечения и уничтожения

-Батареей лучшей не пользоваться, да, создаёт дискомфорт, но практически все модели ноутов палят свои идентификаторы батареи в случае взлома, даже при работе через виртуалку Whonix, эту тему не раз приватно обсасывали параноики на западных форумах. Работать нужно от розетки. При взломе Whonix по идентификатору батарейки будет легко понять, где ноутбук был...

Статья Минимальная анонимность часть вторая. Kali Linux на VB.

Фев 07

- 9 119

- 11

Снова всех приветствую.

В предыдущей части мы рассмотрели подготовку основной ОС,на основе которой будем строить анонимную цепочку.

Мы косвенно защитили себя от нежелательных дефолтных служб и сервисов, исключили возможность ПК стать дедиком.

И начали работать с софтом Softehervpnclient.

Этот выбор неслучайный,т.к. его настройки позволяют выбрать протокол Socks и это нам позволит в дальнейшем принять соединение от TOR в Linux.

Если совсем параноидально подходить к прошлой теме,то можно установить DNScrypt чтобы шифровать dns-запросы.

Вопрос несложный,качаем первый архив сначала отсюда

Затем ,второй здесь .

Распаковываем всё в отдельную папку,заходим binaries / Release / и копируем dnscrypt-winclient.exe в рядом находящийся файл dnscrypt-proxy.exe

Если у кого-то трудности,то можно попробовать скачать для любой ОС это всё...

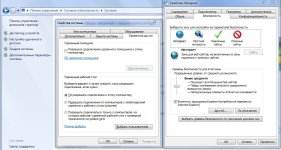

Статья Минимальная анонимность часть первая. Подготовка основной ОС.

Фев 03

- 18 504

- 15

Приветствую Друзей и Уважаемых Жителей Форума.

По немногочисленным просьбам из ЛС решил описать небольшой способ по анонимности.

Мануал будет разделён на несколько частей и больше написан для новичков,т.к. опытные ребята вряд ли почерпнут для себя что-то новое.

Сразу скажу,что он отличается от курса Paranoid нашего форума и касается вопроса минимальной анонимности в сети.

Это сделано специально,чтобы решения не пересекались и не были похожими.

Курс Paranoid гибок и подстраиваем под современные реалии.Он крут на самом деле,и его стоит изучать и практиковать.

Не претендую на высшие баллы,но моменты некоторые готов обговорить с вами.

Я поделюсь как можно выходить в сеть и каким образом ,чтобы быть защищённым в это самое время.

Это ничего общего не имеет с обходом систем антифрода,так что критика здравая приветствуется,но без этого всего,лишнего,как говорится.

Дополнениям буду рад также и вашим собственным наблюдениям с замечаниями.

Условия,с которыми будем работать следующие:

1) Стационарный компьютер или ноут с ОС Windows 7 или 8 64-х разрядной версии.

2) Установленная...

По немногочисленным просьбам из ЛС решил описать небольшой способ по анонимности.

Мануал будет разделён на несколько частей и больше написан для новичков,т.к. опытные ребята вряд ли почерпнут для себя что-то новое.

Сразу скажу,что он отличается от курса Paranoid нашего форума и касается вопроса минимальной анонимности в сети.

Это сделано специально,чтобы решения не пересекались и не были похожими.

Курс Paranoid гибок и подстраиваем под современные реалии.Он крут на самом деле,и его стоит изучать и практиковать.

Не претендую на высшие баллы,но моменты некоторые готов обговорить с вами.

Я поделюсь как можно выходить в сеть и каким образом ,чтобы быть защищённым в это самое время.

Это ничего общего не имеет с обходом систем антифрода,так что критика здравая приветствуется,но без этого всего,лишнего,как говорится.

Дополнениям буду рад также и вашим собственным наблюдениям с замечаниями.

Условия,с которыми будем работать следующие:

1) Стационарный компьютер или ноут с ОС Windows 7 или 8 64-х разрядной версии.

2) Установленная...

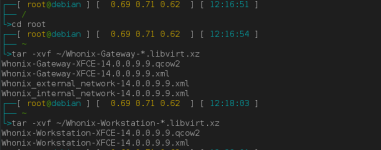

Статья Whonix Gatawey. Ещё один взгляд, ещё один ракурс.

Янв 29

- 5 819

- 11

В этой статье не будет свойственных мне предисловий, повествующих о капризах прибалтийской погоды. Не будет повествований о поворотах судьбы.

Сейчас мне хочется написать сухую статью-инструкцию по установке шлюза и рабочей станции "Whonix Gatawey" на виртуальную машину KVM.

"Новичкам" (это не политика, я не про газ) следует знать, что данная статья является продолжением вчерашней, а целью написания является популяризация виртуальной машины KVM на десктопных линуксах. Читателю преподнесён альтернативный взгляд на виртуальный шлюз WhonixGatawey.

Для начала посмею предположить, что у каждого желающего установить связку анонимности Whonix на виртуальную машину KVM, эта самая "машина" уже установлена в системе и успешно запускается. В противном случае...

Сейчас мне хочется написать сухую статью-инструкцию по установке шлюза и рабочей станции "Whonix Gatawey" на виртуальную машину KVM.

"Новичкам" (это не политика, я не про газ) следует знать, что данная статья является продолжением вчерашней, а целью написания является популяризация виртуальной машины KVM на десктопных линуксах. Читателю преподнесён альтернативный взгляд на виртуальный шлюз WhonixGatawey.

Для начала посмею предположить, что у каждого желающего установить связку анонимности Whonix на виртуальную машину KVM, эта самая "машина" уже установлена в системе и успешно запускается. В противном случае...

Статья Никто не может служить двум господам... Или устанавливаем KVM.

Янв 28

- 15 979

- 29

Евангелие от Матфея

…

6:24. Никто не может служить двум господам: ибо или

одного будет ненавидеть, а другого любить

Библия, Новый Завет

…

6:24. Никто не может служить двум господам: ибо или

одного будет ненавидеть, а другого любить

Библия, Новый Завет

Тема анонимности в сети с завидным постоянством всплывает в различных частях интернета. Я неоднократно убеждалась в том, что эта тема абсолютно неблагодарна. Не потому что анонимности в интернете нет, а потому, что существует множество её решений. Выбор того или иного решения - вопрос абсолютно индивидуальный и субъективный.

В прошлой статье усилиями форумчан были рассмотрены ошибки и их решения при пропускании интернет трафика пользователя через виртуальный шлюз Whonix Gateway, установленный на виртуальную машину VMWare в операционной системе Windows.

Нужно отметить, что разработчики упомянутой программы виртуализации предусмотрели вполне удобную её установку и в Linux. И всё было-бы замечательно, если бы Linux...

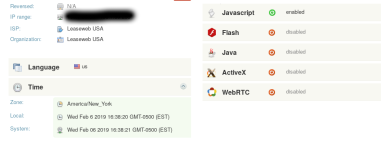

Статья Этот незаслуженно разрекламированный Whonix-gateway

Янв 15

- 45 991

- 85

Префикс "Статья" в заголовке я выставила с провокационной целью. Но сделала это преднамеренно.

Целью написания этого произведения моих мыслей является обсуждение установки и настройки виртуального шлюза Whonix-Gateway в виртуальную машину VMWare.

Установка и настройка упомянутого виртуального шлюза в QEMU-KVM описана здесь.

Мне хочется начать обсуждение и поставить перед читателем некоторые вопросы, ответы на которые не найдены мною на просторах рунета. Они не найдены также на просторах англоязычной части паутины )) Возможно, я плохо искала. Прошу в этом случае не закидывать вашу покорную блондинку камнями, а направить на путь истинный.

Прежде чем начать изливать свои проблемы на растерзание публики, хочется сказать несколько вступительных слов.

Я не понаслышке знакома с темой анонимности, в частности с пропусканием интернет трафика машины под управлением различных операционных систем через различные соксы, прокси, vpn и тор. Периодически у меня возникает желание поэкспериментровать в этой области. Для себя я выбрала оптимальную модель анонимности и стараюсь...

Целью написания этого произведения моих мыслей является обсуждение установки и настройки виртуального шлюза Whonix-Gateway в виртуальную машину VMWare.

Установка и настройка упомянутого виртуального шлюза в QEMU-KVM описана здесь.

Мне хочется начать обсуждение и поставить перед читателем некоторые вопросы, ответы на которые не найдены мною на просторах рунета. Они не найдены также на просторах англоязычной части паутины )) Возможно, я плохо искала. Прошу в этом случае не закидывать вашу покорную блондинку камнями, а направить на путь истинный.

Прежде чем начать изливать свои проблемы на растерзание публики, хочется сказать несколько вступительных слов.

Я не понаслышке знакома с темой анонимности, в частности с пропусканием интернет трафика машины под управлением различных операционных систем через различные соксы, прокси, vpn и тор. Периодически у меня возникает желание поэкспериментровать в этой области. Для себя я выбрала оптимальную модель анонимности и стараюсь...

🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →