Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

CTF и практические задания

Хакерский CTF построен на правилах классического Capture the Flag

Наши ребята на Phoenix Hackathon

Окт 24

- 5 732

- 11

Одесса

26 октября

26 октября

Спикерами мероприятия являются участники форума кодебай @Vander и @Sunnych

Далее текст от оргов:

Здравствуйте, мы являемся группой студентов ОНПУ специальность Информационная Безопасность. У нас появилась идея провести что то связанное с ИБ.

Кратко о мероприятии:участников ожидают выступления спикеров со всей Украины, профи своего дела список докладчиков вы можете увидеть у нас на сайте, так же мы подготовили практические квесты по различным темам php инъекции, sql инъекции, xss, обход авторизации и тд. Все это конечно же будет сопровождаться ценным и интересными призами.Вот наш сайт на котором можно узнать больше информации (www.phoenix-hackathon.pw ).

На кого ориентированно мероприятие?

Материалы докладчиков будут доступны как для начинающих так и для продвинутых и вход на мероприятие бесплатный так как это некоммерческий проект а сделан он с целью развития сектора ИБ.

Так же наш instagram (www.instagram.com/hackathon.)...

Статья CTF “Game of Thrones” [Перевод]

Окт 20

- 5 481

- 1

Доброго времени суток, codeby.

Первоисточник: hackingarticles.in

Перевод: Перевод выполнен от команды Codeby

Примечание от команды форума:

Образ VM и подробное описание можно найти тут

Автор VM: OscarAkaElvis

Приступим.

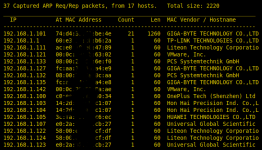

Для начала, узнаем IP виртуальной машины (В статье она находится по адресу 192.168.1.133)

Далее используем nmap чтобы найти открытые порты и сервисы расположенные на них

Мы видим, что на 80-ом порту находится веб-сервер, поэтому мы открываем ip в нашем браузере.

Посмотрев на исходный код страницы, мы увидим синтаксис флага.

Далее, найдём директории и другие web-объекты используем dirb

Dirb нашёл файл...

Первоисточник: hackingarticles.in

Перевод: Перевод выполнен от команды Codeby

Примечание от команды форума:

- Статья является переводом.

Образ VM и подробное описание можно найти тут

Автор VM: OscarAkaElvis

Приступим.

Для начала, узнаем IP виртуальной машины (В статье она находится по адресу 192.168.1.133)

Код:

netdiscoverДалее используем nmap чтобы найти открытые порты и сервисы расположенные на них

Код:

nmap -p- -sV 192.168.1.133Мы видим, что на 80-ом порту находится веб-сервер, поэтому мы открываем ip в нашем браузере.

Посмотрев на исходный код страницы, мы увидим синтаксис флага.

Далее, найдём директории и другие web-объекты используем dirb

Код:

dirb http://192.168.1.133Dirb нашёл файл...

Статья SQL-injection challenge write-up

Сен 10

- 4 119

- 8

Всем привет!

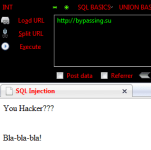

На днях проходил конкурс по SQL-injection. И сегодня я расскажу вам как нужно было проходить задание. Этот райтап будет больше чем прохождение конкретного таска. Здесь я буду освещать логический подход к внедрению произвольного кода sql. Многие из вас, смогут для себя узнать полезные детали.

Рассказывать буду подробно, шаг за шагом.

Шаг 1 - найти точку входа в инъекцию.

На странице таска мы не видим какой-либо формы в явном виде, также в исходном коде нет скрытой формы.

Стало быть с большой долей вероятности уязвимость будет в GET запросе. Чаще всего обращение к базе идёт через какой-нибудь параметр. Пробовать нужно всегда с самого простого и распространённого, что я и сделал в таске. Получилось, вывод на странице поменялся. Попали с первого раза. Кто не догадался, тот легко мог узнать страницу с параметром с помощью какого-либо фаззера.

/?id=1

Теперь нужно проверить, а есть ли здесь инъекция? Конечно же начинать нужно опять с самого...

На днях проходил конкурс по SQL-injection. И сегодня я расскажу вам как нужно было проходить задание. Этот райтап будет больше чем прохождение конкретного таска. Здесь я буду освещать логический подход к внедрению произвольного кода sql. Многие из вас, смогут для себя узнать полезные детали.

Рассказывать буду подробно, шаг за шагом.

Шаг 1 - найти точку входа в инъекцию.

На странице таска мы не видим какой-либо формы в явном виде, также в исходном коде нет скрытой формы.

Стало быть с большой долей вероятности уязвимость будет в GET запросе. Чаще всего обращение к базе идёт через какой-нибудь параметр. Пробовать нужно всегда с самого простого и распространённого, что я и сделал в таске. Получилось, вывод на странице поменялся. Попали с первого раза. Кто не догадался, тот легко мог узнать страницу с параметром с помощью какого-либо фаззера.

/?id=1

Теперь нужно проверить, а есть ли здесь инъекция? Конечно же начинать нужно опять с самого...

Конкурс SQL-injection challenge

Авг 29

- 17 147

- 62

Всем привет!

В продолжение серии статей 1 2 3 4 5 6 я решил приготовить вам сюрприз в виде таска. По моей оценке сложность задачи 8 из 10 баллов. Предлагаю всем желающим пошевелить мозгами, и испытать свои навыки по внедрению произвольного кода в базы данных.

Условия конкурса

1. Взломать базу данных, и вытащить оттуда secret_key

2. Прислать своё решение мне в л.с. (подробное прохождение)

3. Дать свою оценку сложности таска по 10 балльной шкале

Конкурс продлится 10 дней...

В продолжение серии статей 1 2 3 4 5 6 я решил приготовить вам сюрприз в виде таска. По моей оценке сложность задачи 8 из 10 баллов. Предлагаю всем желающим пошевелить мозгами, и испытать свои навыки по внедрению произвольного кода в базы данных.

Условия конкурса

1. Взломать базу данных, и вытащить оттуда secret_key

2. Прислать своё решение мне в л.с. (подробное прохождение)

3. Дать свою оценку сложности таска по 10 балльной шкале

Конкурс продлится 10 дней...

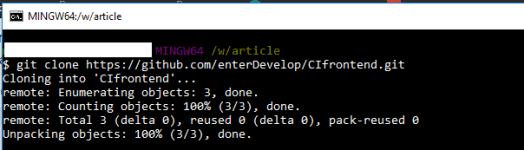

Статья Travis как система непрерывной интеграции и доставки

Июн 03

- 6 656

- 0

Доброго времени суток, codeby. Не так давно в моем городе “отгремел” локальный хакатон в одном из универов и мне хотелось бы поделиться одним из полезнейших навыков для комфортного участия в таких мероприятиях - настройкой инфраструктуры для непрерывной доставки и развертывании.

Итак формат хакатона следующий: за отведенное время (26 часов) участникам (командам) предлагается решить одну из задач (головных болей) бизнеса (читай заказчика). Разумеется чем более готовый продукт, тем более выше шансы на успех. При таких данных, хочется максимально минимизировать затраты на прогон всех тестов и время для развертывания приложения. Хочется заняться более интересными и трудозатратными вещами: архитектурой, кодингом, анализом проблемы, поиском решения и так далее.

Статья заточена на стек .Net(Core) и React. База данных не делилась на продуктовую и тестовую (вместо этого изначально предполагалось запускать её в контейнере, но от этого решения принято было отказаться в процессе разработки, за избыточностью).

В качестве системы CI\CD был выбран Travis, за счёт простоты настройки и того факта что предоставляет бесплатно свои услуги для open source проектов, приложение разворачивалось на...

Итак формат хакатона следующий: за отведенное время (26 часов) участникам (командам) предлагается решить одну из задач (головных болей) бизнеса (читай заказчика). Разумеется чем более готовый продукт, тем более выше шансы на успех. При таких данных, хочется максимально минимизировать затраты на прогон всех тестов и время для развертывания приложения. Хочется заняться более интересными и трудозатратными вещами: архитектурой, кодингом, анализом проблемы, поиском решения и так далее.

Статья заточена на стек .Net(Core) и React. База данных не делилась на продуктовую и тестовую (вместо этого изначально предполагалось запускать её в контейнере, но от этого решения принято было отказаться в процессе разработки, за избыточностью).

В качестве системы CI\CD был выбран Travis, за счёт простоты настройки и того факта что предоставляет бесплатно свои услуги для open source проектов, приложение разворачивалось на...

CTF Root-Me, App-System, ELF x86 - Format string bug basic 1

Июн 03

- 9 779

- 7

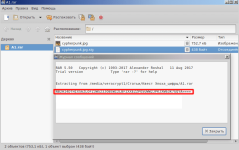

ELF x86 - Format string bug basic 1

Environment configuration :

Source code :

Решение

Этот бинарь...

Environment configuration :

| PIE | Position Independent Executable | |

| RelRO | Read Only relocations | |

| NX | Non-Executable Stack | |

| Heap exec | Non-Executable Heap | |

| ASLR | Address Space Layout Randomization | |

| SF | Source Fortification | |

| SRC | Source code access |

Source code :

C:

#include <stdio.h>

#include <unistd.h>

int main(int argc, char *argv[]){

FILE *secret = fopen("/challenge/app-systeme/ch5/.passwd", "rt");

char buffer[32];

fgets(buffer, sizeof(buffer), secret);

printf(argv[1]);

fclose(secret);

return 0;

}Этот бинарь...

Codeby на Positive Hack Days — 21 и 22 мая 2019 года

Май 18

- 24 920

- 80

Ссылка на мероприятие Positive Hack Days 9

Вот здесь было обсуждение мероприятия, которое проходило в 2018. В этом году команда codeby принимает участие в соревнованиях The Standoff на стороне атакующих

Ход соревнований и фотки будем скидывать в эту тему, добавляйте в закладки

Команда кодебай

ПРОГРАММА ФОРУМА

На PHDays выступают российские и зарубежные разработчики, ИБ-эксперты и хакеры, проводятся закрытые и открытые круглые столы с участием представителей государственной власти, CIO и CISO крупнейших отечественных и международных компаний, ведущих специалистов банков, телекоммуникационных...

Вот здесь было обсуждение мероприятия, которое проходило в 2018. В этом году команда codeby принимает участие в соревнованиях The Standoff на стороне атакующих

Ход соревнований и фотки будем скидывать в эту тему, добавляйте в закладки

Команда кодебай

ПРОГРАММА ФОРУМА

На PHDays выступают российские и зарубежные разработчики, ИБ-эксперты и хакеры, проводятся закрытые и открытые круглые столы с участием представителей государственной власти, CIO и CISO крупнейших отечественных и международных компаний, ведущих специалистов банков, телекоммуникационных...

CTF Hack The Box - третья часть руководства, в которой мы будем искать уязвимости http порта

Апр 18

- 12 699

- 4

Полное руководство на русском языке о Hack The Box Pen-testing Labs

Первая часть - Hack The Box - все об онлайн лаборатории для пентеста, часть 1

Вторая часть - Hack The Box - вторая часть руководства, в которой проанализируем несколько машин из HTB

Всем привет, сегодня мы разберём несколько веб уязвимостей. Эта часть предназначена для самостоятельного обучения. Мы выберем машину для практики веб уязвимостей(OWASP Top 10), и вашей задачей будет изучать и самостоятельно проходить уровни. Подробнее о всех уязвимостях вы можете узнать в официальном pdf файле OWASP Top 10 - 2017: https://www.owasp.org/images/9/96/OWASP_Top_10-2017-ru.pdf.

В случае непонимания уязвимости, я с радостью готов помочь вам. (Не отвечаю, если ответ на ваш вопрос есть в гугле)

На выбор у нас есть 3 площадки:

BWAPP

Моя любимая площадка...

Первая часть - Hack The Box - все об онлайн лаборатории для пентеста, часть 1

Вторая часть - Hack The Box - вторая часть руководства, в которой проанализируем несколько машин из HTB

Всем привет, сегодня мы разберём несколько веб уязвимостей. Эта часть предназначена для самостоятельного обучения. Мы выберем машину для практики веб уязвимостей(OWASP Top 10), и вашей задачей будет изучать и самостоятельно проходить уровни. Подробнее о всех уязвимостях вы можете узнать в официальном pdf файле OWASP Top 10 - 2017: https://www.owasp.org/images/9/96/OWASP_Top_10-2017-ru.pdf.

В случае непонимания уязвимости, я с радостью готов помочь вам. (Не отвечаю, если ответ на ваш вопрос есть в гугле)

На выбор у нас есть 3 площадки:

BWAPP

Моя любимая площадка...

Прохождение квеста "Эпоха Цифры"

Апр 11

- 7 310

- 0

Write-up по этому квесту.

Структура квеста

Шаги

Структура квеста

Шаги

- Квест содержит 39 последовательно/параллельных шагов.

- Прохождение заградительного барьера (защита квеста от «посторонних»).

- Взлом приватного pgp-ключа (стандарт OpenPGP).

- Эксплуатация уязвимости в мессенджере Android-Telegram (атака «хищения ключей»).

- Обнаружение и вскрытие скрытого тома VeraCrypt (шифрование каскадное: SHA512/AES/Twofish).

- Восстановление данных (ИМХО, «самое-самое» в этом квесте!).

- Архиватор - Winrar или Engrampa (GUI/Mate).

- Работа с метаданными - mat2, exiftool или Металит (Windows).

- Декодер - Text Converter Encoder Decoder ST (Android).

- Работа с QR-кодами QtQr (GUI).

- Сравнение содержимого файлов - Meld (GUI), или Double Commander (GUI)...

Информационная безопасность на хайпе или заключительный этап всероссийской олимпиады профессионального мастерства

Апр 08

- 3 807

- 0

Блокчейн, биткоин и криптовалюты – эти понятия ворвались в нашу жизнь, их произносили в новостях с утра до вечера, стартапы и семинары по моментальному обогащению, видеопроцессоры и майнинговые фермы из фантастических фильмов, реализовались в реальной жизни.

В колледжах, реализующих специальности группы «Информационная безопасность», наблюдается взрывной рост заявлений абитуриентов. Молодое поколение под влиянием фильмов, интернета и социальных групп мечтает стать суперспециалистом со сверхвозможностями в области криптографии, зачастую с противозаконными намерениями.

Производители оборудования и ПО максимально полно и быстро предоставляют свои продукты для продвижения в учебных заведениях для подготовки молодых специалистов.

Работодатели проводят тестирование и отбор во время учебы, зазывают талантливых студентов на стажировки и практики.

2019. Ажиотаж прошел, мыслями и головами сограждан завладели другие вирусные идеи, на пользу ли все это направлению «Информационная безопасность»?

Особенностью появления данного направления, в отличие от других современных бизнес-направлений - это не сверхприбыль или потенциал, а проблемы применения и использования современных...

В колледжах, реализующих специальности группы «Информационная безопасность», наблюдается взрывной рост заявлений абитуриентов. Молодое поколение под влиянием фильмов, интернета и социальных групп мечтает стать суперспециалистом со сверхвозможностями в области криптографии, зачастую с противозаконными намерениями.

Производители оборудования и ПО максимально полно и быстро предоставляют свои продукты для продвижения в учебных заведениях для подготовки молодых специалистов.

Работодатели проводят тестирование и отбор во время учебы, зазывают талантливых студентов на стажировки и практики.

2019. Ажиотаж прошел, мыслями и головами сограждан завладели другие вирусные идеи, на пользу ли все это направлению «Информационная безопасность»?

Особенностью появления данного направления, в отличие от других современных бизнес-направлений - это не сверхприбыль или потенциал, а проблемы применения и использования современных...

🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →