Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Инструменты пентестера

Статья Загрузка Kali Linux в режим консоли (командной строки)

Авг 29

- 10 098

- 0

Метод взят отсюда: Boot KALI Linux in console mode (command line) as it was in BackTrack

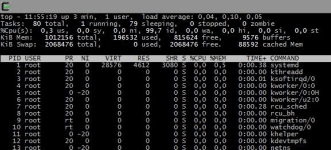

Многие инструменты в Kali Linux являются консольными. Довольно часто мы используем Kali Linux через SSH. Во всех этих случаях нам не нужна графическая оболочка, она только мешает — потребляет компьютерные ресурсы, плохо сказывается на безопасности (не случайно на серверные машины категорически не рекомендуется ставить графические оболочки). Поэтому, вполне понятно желание продвинутых пользователей загружаться в Kali Linux не в GUI, а в командную строку. Эта инструкция рассказывает как настроить Kali для загрузки в режим командной строки.

В Интернете встречается несколько методов, в том числе, например, такой метод как удаление всех окружений рабочего стола. Безусловно, это рабочий метод (более того, если вы отказываетесь от GUI по причинам безопасности, то окружения рабочего стола нужно именно удалять, а не отключать). Но его проблема в том, что если вы захотите вернуться к графическому окружению рабочего стола, то на это понадобиться некоторое...

Многие инструменты в Kali Linux являются консольными. Довольно часто мы используем Kali Linux через SSH. Во всех этих случаях нам не нужна графическая оболочка, она только мешает — потребляет компьютерные ресурсы, плохо сказывается на безопасности (не случайно на серверные машины категорически не рекомендуется ставить графические оболочки). Поэтому, вполне понятно желание продвинутых пользователей загружаться в Kali Linux не в GUI, а в командную строку. Эта инструкция рассказывает как настроить Kali для загрузки в режим командной строки.

В Интернете встречается несколько методов, в том числе, например, такой метод как удаление всех окружений рабочего стола. Безусловно, это рабочий метод (более того, если вы отказываетесь от GUI по причинам безопасности, то окружения рабочего стола нужно именно удалять, а не отключать). Но его проблема в том, что если вы захотите вернуться к графическому окружению рабочего стола, то на это понадобиться некоторое...

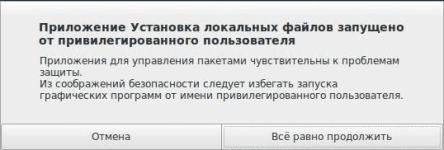

Статья Установка и запуск Google Chrome в Kali Linux из-под рута

Авг 21

- 11 558

- 3

Google Chrome не работает из-под рута. А основной пользователь в Kali Linux — это рут. Что делать?

Программы, в том числе и графические, рут может запускать от имени любого пользователя. Намёк поняли? Т.е. мы создадим пользователя, и пусть даже этой учётной записью мы не будем пользоваться, но мы сможем от её имени запускать Google Chrome.

Да, пока не начали, а про Chromium знаете? Это практически тот же самый Google Chrome. Эта программа есть в официальных репозиториях Kali Linux — можете установить её и не читать дальше эту инструкцию.

Как создать простого пользователя было рассказано совсем недавно здесь.

Если не хотите читать, то вот команды из той инструкции:

Скачиваем Google Chrome с официального сайта: https://www.google.ru/intl/ru/chrome/browser/desktop/index.html

Для 64-битной кали скачиваете файл «64 bit .deb (для Debian/Ubuntu)».

Открываете каталог, куда скачался файл, кликаете правой кнопкой, выбираете «Открыть...

Программы, в том числе и графические, рут может запускать от имени любого пользователя. Намёк поняли? Т.е. мы создадим пользователя, и пусть даже этой учётной записью мы не будем пользоваться, но мы сможем от её имени запускать Google Chrome.

Да, пока не начали, а про Chromium знаете? Это практически тот же самый Google Chrome. Эта программа есть в официальных репозиториях Kali Linux — можете установить её и не читать дальше эту инструкцию.

Как создать простого пользователя было рассказано совсем недавно здесь.

Если не хотите читать, то вот команды из той инструкции:

Код:

useradd -m mial

passwd mial

usermod -a -G sudo mia

chsh -s /bin/bash mialДля 64-битной кали скачиваете файл «64 bit .deb (для Debian/Ubuntu)».

Открываете каталог, куда скачался файл, кликаете правой кнопкой, выбираете «Открыть...

Статья Решение проблемы с ошибкой E: Could not get lock /var/lib/dpkg/lock – open (11: Resource temporarily unavailable) в Kali Linux

Авг 17

- 9 996

- 1

Только что переустановил Kali Linux на свой ПК и после первого входа я попытался выполнить apt-get update и получил ошибку E: Could not get lock /var/lib/dpkg/lock – open (11: Resource temporarily unavailable). Интересно, ведь я единственный пользователь (я только что установил систему) и нет других процессов использующих dpkg. Это было весьма раздражительным, т. к. из-за ошибки было невозможно установить обновления или новое програмное обеспечения. В этой заметке решение этой проблемы:

"E: Could not get lock /var/lib/dpkg/lock" error

Это случилось когда я пробовал использовать apt-get update:

Если вчитаться в текст ошибки, становится понятно...

"E: Could not get lock /var/lib/dpkg/lock" error

Это случилось когда я пробовал использовать apt-get update:

Код:

root@WebWare:~# apt-get update

Hit http://http.kali.org sana InRelease

Hit http://security.kali.org sana/updates InRelease

.

.

Hit http://security.kali.org sana/updates/non-free amd64 Packages

Fetched 9,334 kB in 2min 18s (67.5 kB/s)

E: Could not get lock /var/lib/dpkg/lock - open (11: Resource temporarily unavailable)

E: Unable to lock the administration directory (/var/lib/dpkg/), is another process using it?Статья THC-Hydra: мощный инструмент для брутфорса сетевых сервисов

Авг 16

- 92 140

- 0

Программа hydra поддерживает огромное количество служб, благодаря своей быстроте и надёжности она завоевала заслуженную признательность среди тестеров на проникновение. Будучи очень мощной и гибкой, программу hydra нельзя отнести к простым и легко дающимся новичкам. Не надо отчаиваться, если вам не удалось оседлать hydra, я рекомендую вам посмотреть на программу BruteX. Она значительно автоматизирует процесс подбора, более того, она использует ту же самую hydra, но сама вводит необходимые ключи и даже не нужно искать файлы с именами и паролями, поскольку они поставляются вместе с программой. Если я вас заинтересовал, то рекомендую статью «BruteX: программа для автоматического брутфорса всех служб».

Этот инструмент — THC-Hydra — предназначен только для законных целей.

Программа прекрасно компилируется и работает на Linux, Windows/Cygwin, Solaris, FreeBSD/OpenBSD, QNX (Blackberry 10) и OSX. Лучше всех пользователям Kali Linux – у них программа уже установлена.

В настоящее время поддерживаются следующие протоколы: Asterisk, AFP, Cisco AAA, Cisco auth, Cisco enable, CVS, Firebird...

Этот инструмент — THC-Hydra — предназначен только для законных целей.

Программа прекрасно компилируется и работает на Linux, Windows/Cygwin, Solaris, FreeBSD/OpenBSD, QNX (Blackberry 10) и OSX. Лучше всех пользователям Kali Linux – у них программа уже установлена.

В настоящее время поддерживаются следующие протоколы: Asterisk, AFP, Cisco AAA, Cisco auth, Cisco enable, CVS, Firebird...

Статья Книга «Тестирование на проникновение с Kali Linux» 2.0 на русском языке

Авг 16

- 58 944

- 0

1. Общая информация и установка Kali Linux

- Как установить Kali Linux: подробная инструкция для установки на компьютер и в виртуальную машину

- Установка Дополнений гостевой ОС VirtualBox для Kali Linux 2.0

- Как установить Kali Linux на флешку и на внешний диск (простой способ)

- 10 лучших подсказок того, что нужно сделать после установки Kali Linux 2.0

- Инструменты VMware в гостевой системе Kali...

Статья Как сбросить пароль root’а в Kali Linux

Июл 30

- 45 347

- 17

Пароль root в Kali Linux

Как правило, пароль мы задаём сами при установке системы. Бывают исключения — например, при прожиге на флешку live-образа, либо при установке ARM-версий Kali Linux. В любом случае для начала, попробуйте пароль:

Если забыл пароль от Kali Linux

Небольшие неприятности могут случиться со всеми. Но если данные на диске не зашифрованы, то забытый пароль от Linux — это маленькая неприятность с которой легко справиться.

Если пароль toor не работает, то просто сбрасываем (задаём новый) пароль для рута.

При загрузке, когда появится это окошко:

Нажмите 'e', откроется новое окно. Найдите строку, которая начинается на

Нажимаете F10 для загрузки.

Откроется окно терминала:

Перемонтируем файловую систему для чтения-записи (при загрузке она...

Как правило, пароль мы задаём сами при установке системы. Бывают исключения — например, при прожиге на флешку live-образа, либо при установке ARM-версий Kali Linux. В любом случае для начала, попробуйте пароль:

Код:

toorНебольшие неприятности могут случиться со всеми. Но если данные на диске не зашифрованы, то забытый пароль от Linux — это маленькая неприятность с которой легко справиться.

Если пароль toor не работает, то просто сбрасываем (задаём новый) пароль для рута.

При загрузке, когда появится это окошко:

Нажмите 'e', откроется новое окно. Найдите строку, которая начинается на

В конце этой строки поставьте пробел и допишите (будьте внимательны, строка длинная и занимает 2 строчки):linux /boot/vmlinuz-3.18 …...

Код:

single init=/bin/bashНажимаете F10 для загрузки.

Откроется окно терминала:

Перемонтируем файловую систему для чтения-записи (при загрузке она...

Статья Повышаем свою анонимность в Интернете с Tor в Kali Linux

Июл 07

- 28 982

- 19

Tor (The Onion Router) — свободное программное обеспечение для реализации второго поколения так называемой "луковой маршрутизации". Это система, позволяющая устанавливать анонимное сетевое соединение, защищённое от прослушивания. Рассматривается как анонимная сеть, предоставляющая передачу данных в зашифрованном виде. (Определение из Википедии)

Несмотря на то, что название произошло от акронима, принято писать "Tor", а не "TOR". Только первая буква — заглавная.

Tor является свободным программным обеспечением и открытой сетью, в помощь вам для защиты от сетевого надзора, известного как анализ трафика, угрожающего персональной свободе и приватности, конфиденциальности бизнес контактов и связей, и государственной безопасности. (Определение с сайта программы)

Таким образом, Tor — это не только программное обеспечение, но и распределенная система серверов, между которыми трафик проходит в зашифрованном виде. (Иногда серверы системы Tor называют нодами.) На последнем сервере-ноде в цепочке передаваемые данные проходят процедуру расшифровки и передаются целевому серверу в открытом виде. Кроме того, через заданный интервал времени (около 10...

Несмотря на то, что название произошло от акронима, принято писать "Tor", а не "TOR". Только первая буква — заглавная.

Tor является свободным программным обеспечением и открытой сетью, в помощь вам для защиты от сетевого надзора, известного как анализ трафика, угрожающего персональной свободе и приватности, конфиденциальности бизнес контактов и связей, и государственной безопасности. (Определение с сайта программы)

Таким образом, Tor — это не только программное обеспечение, но и распределенная система серверов, между которыми трафик проходит в зашифрованном виде. (Иногда серверы системы Tor называют нодами.) На последнем сервере-ноде в цепочке передаваемые данные проходят процедуру расшифровки и передаются целевому серверу в открытом виде. Кроме того, через заданный интервал времени (около 10...

Статья Armitage в Kali Linux: автоматизация поиска и проверки уязвимостей

Июл 02

- 33 191

- 14

Начинаете путь в кибербезопасности? Не знаете, с чего стартовать? 85% успешных специалистов начинали с практики и использования легитимных инструментов. Бесплатные ресурсы и сообщества — ваш ключ к быстрому входу в профессию и оттачиванию навыков.

Узнайте, как начать карьеру в ИБ с платформы Kali Linux, погрузиться в мир тестирования безопасности и превратить теорию в реальные умения с Armitage. Покажем, где брать задания, как развиваться и почему это лучший старт для новичка. Только проверенные методы и полезные инструменты для будущих экспертов!

Статья Стресс-тест сети: DoS с использованием hping3 и спуфингом IP в Kali Linux

Июн 30

- 24 565

- 3

В компьютерной терминологии атака отказ-в-обслуживании (DoS) или атака распределённый отказ-в-обслуживании (DDoS) — это попытка сделать ресурсы машины или сети недоступными для пользователей. Хотя средства, мотивы и цели DoS различаются, главная её суть остаётся прежней — на время или на неопределённый срок прервать или приостановить услугу хоста, соединённого с Интернетом. В этой статье я покажу, как выполнить атаку DoS атаку с использованием hping3 и спуфингом IP в Kali Linux.

Как известно, DDoS — это атака, осуществляемая двумя или более лицами, или ботами, а DoS атака делается одним лицом или системой. На 2014 год, частота распознанных DDoS атак достигла в среднем 28 за каждый час.

Обычной целью исполнителей DoS атак являются сайты и услуги на привлекающих внимания серверах, вроде банковских, платёжные шлюзы кредитных карт и даже корневые сервера имён. Угроза отказа-в-обслуживании также распространены в бизнесе в отношении веб-сайтов.

Эта техника теперь широко применяется в определённых играх, используемая владельцами серверов или недовольными конкурентами в таких играх как популярные сервера Minecraft. Возрастает применение DoS как формы «Уличных Интернет Протестов»...

Как известно, DDoS — это атака, осуществляемая двумя или более лицами, или ботами, а DoS атака делается одним лицом или системой. На 2014 год, частота распознанных DDoS атак достигла в среднем 28 за каждый час.

Обычной целью исполнителей DoS атак являются сайты и услуги на привлекающих внимания серверах, вроде банковских, платёжные шлюзы кредитных карт и даже корневые сервера имён. Угроза отказа-в-обслуживании также распространены в бизнесе в отношении веб-сайтов.

Эта техника теперь широко применяется в определённых играх, используемая владельцами серверов или недовольными конкурентами в таких играх как популярные сервера Minecraft. Возрастает применение DoS как формы «Уличных Интернет Протестов»...

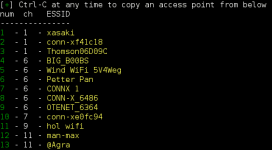

Статья Взлом Wi-Fi сетей: инструменты, которые не попали в Kali Linux

Май 31

- 8 831

- 0

Если у вас какие-либо проблемы с беспроводными устройствами, то следует ознакомиться со статьёй «Лучшие совместимые с Kali Linux USB Wi-Fi адаптеры».

Kali Linux включает большой комплект инструментов предназначенных, по большей части, для тестирования на проникновение. Разработчики Kali следят за выходом новых инструментов и даже предлагают всем желающим рекомендовать новые программы, которые они ещё не включили.

Благодаря такой открытости и обратной связи, в Кали есть практически всё, что нужно подавляющему большинству пентестеров. Тем не менее, есть немало программ которые они пропустили или сознательно не включают в свой дистрибутив. Я хочу рассказать о четырёх таких программах. Каждая из них предназначена для атаки на беспроводные сети (Wi-Fi). Каждая из них имеет в своём функционале особенности, которые не сводятся к возможностям уже доступных программ.

Важно отметить, что в этой заметке не ставится задача научить пользоваться этими программами. Для этого нужны отдельные многостраничные мануалы. Главная цель – это информационная, т. е. просто привлечь к ним...

Kali Linux включает большой комплект инструментов предназначенных, по большей части, для тестирования на проникновение. Разработчики Kali следят за выходом новых инструментов и даже предлагают всем желающим рекомендовать новые программы, которые они ещё не включили.

Благодаря такой открытости и обратной связи, в Кали есть практически всё, что нужно подавляющему большинству пентестеров. Тем не менее, есть немало программ которые они пропустили или сознательно не включают в свой дистрибутив. Я хочу рассказать о четырёх таких программах. Каждая из них предназначена для атаки на беспроводные сети (Wi-Fi). Каждая из них имеет в своём функционале особенности, которые не сводятся к возможностям уже доступных программ.

Важно отметить, что в этой заметке не ставится задача научить пользоваться этими программами. Для этого нужны отдельные многостраничные мануалы. Главная цель – это информационная, т. е. просто привлечь к ним...

🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →

Пользователи онлайн

Всего: 2 544 (пользователей: 9, гостей: 2 535)