Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Кибербезопасность

По данным последних исследований IT, каждые четыре секунды в компьютерную сеть компании попадает вредоносная программа и каждые 32 минуты за пределы организации уходит ценная информация. Утерянные данные могут стать источником манипуляций, поэтому так важно выстроить максимально эффективную защиту. Обеспечить информационную безопасность можно сотнями способов, сочетая разные продукты – антивирусы, межсетевые экраны, SSL-сертификаты, разграничение правд доступа, системы защиты от DDoS-атак. Важнейшей стороной информационной безопасности становится определение угроз, а это невозможно без определения объектов защиты. Только поняв, что и от чего мы защищаем, можно выстроить грамотную оборону. Сейчас актуален переход к облачным решениям, которые дают возможность быстро развёртывать системы безопасности, отдавая их управление поставщикам облачных сервисов. В этом разделе собраны актуальные материалы об информационной безопасности от построения информационной защиты до её оптимизации.

Статья Бесконтактное тайдзюцу: удар по беспроводным сетям

Янв 04

- 16 175

- 21

Враг пути знает где подкопаться,

Вор знает что, где лежит,

Дурак не знает как отбиваться,

а победитель себя защитит.

Аноним.

Вор знает что, где лежит,

Дурак не знает как отбиваться,

а победитель себя защитит.

Аноним.

Бесконтактное тайдзюцу: удар по беспроводным сетям

Новый год? Да нет, не слышали, ведь всякая вещь блекнет, теряя свой цвет истинный, по сравнению с персонажем нашим, а посему и продолжаем следить за историей развития и становления на пути безопасности информационной Вадима. Приятного чтения, дорогие друзья, мы начинаем.

Ничем не примечательный вечер, тихие поскрипывания проводов, коих ветер колышет, на улице метелица, типичная зимняя атмосфера. Молочные снежинки, вытворяя различные пируэты, сыпались на белоснежного цвета маты, а вроде и не спортсмены, срывая целую бурю аплодисментов коллег по цеху атлетическому.

С первого взгляда может показаться, что это такой же дом, как и остальные, он аналогичен к сотням другим? Юный, но уже состоявшийся, вор-домушник умел подбирать идеальные места для налетов, не зря он не был пойман уже сверх двух лет.

Но нет, здесь что-то не так и понятно становится это краем глаза взглянув лишь в окно. За компьютерным столом, удобно...

Статья Всякая всячина на дороге: путь Вадимки к совершенству - альтернативные познания открытого

Дек 31

- 6 808

- 4

И приветствую, друзья дорогие, Вас. Данный текст пишется ещё до того, как официально будет утверждена тема писанины сей, потому даже я нынешний не знаю, что будет изложено ниже. За время отсутствия моего на портале, случилось многое, слишком многое, кажется иногда мне, что невозможное. Исчез единственный стимул делать что-то, доставив немало боли и страданий, но всё позади, это прошлое, теперь Вы снова сможете лицезреть историю Вадимки: простого, наивного, с кучей детских мечт паренька, который хочет познать азы “хакинга” и достичь в этом деле высот определенно больших. Удачи лишь желаем мы ему. Приятнейшего чтения Вам, начинаем.

На самом деле я против зла и то, что я покажу вам далее, может быть, практически применено различного рода антагонистами. Сразу предупреждаю, что я, как автор этой писанины , снимаю с себя ответственность за то с каким умыслом будет использована эта информация дальше. Виноват только и только тот, кто применяет знания, но не тот, кто ими делится. Автор лишь преследует благие цели, используя способы и пути злоумышленников, раскрывает суть...

Дисклеймер: или своровал с прошлой своей статьи

На самом деле я против зла и то, что я покажу вам далее, может быть, практически применено различного рода антагонистами. Сразу предупреждаю, что я, как автор этой писанины , снимаю с себя ответственность за то с каким умыслом будет использована эта информация дальше. Виноват только и только тот, кто применяет знания, но не тот, кто ими делится. Автор лишь преследует благие цели, используя способы и пути злоумышленников, раскрывает суть...

Статья История хакера - Кевин Митник

Дек 23

- 9 175

- 10

Доброго времени суток, уважаемые форумчане. Всем спасибо за критику и комментарии к прошлой части. Представляю вашему вниманию новый выпуск “Истории Хакера”. Сегодня я поведаю вам историю всем известного Кевина Митника.

Кевин Дэвид Митник - Писатель, консультант по информационной безопасности, бывший хакер. Родился Кевин на юге США в Лос-Анджелесе. 6 августа 1963 года.

Кевин является наверное самым популярным хакером, который известен даже среди далеких от IT людей. Именно 18 марта 1999 года он стал первым в мире человеком, который получил тюремный срок за несанкционированный доступ к удаленному пк в преступных целях.

Многие считают что заниматься “хакерской деятельностью” Кевин начал в 12 лет с момента “Взлома автобуса”.

Как-то Кевин заметил что система проверки билетов полагается на необычную схему прокола. И зависит эта схема от маршрута, времени и дня. Узнав у водителя где можно купить...

Кевин Дэвид Митник - Писатель, консультант по информационной безопасности, бывший хакер. Родился Кевин на юге США в Лос-Анджелесе. 6 августа 1963 года.

Кевин является наверное самым популярным хакером, который известен даже среди далеких от IT людей. Именно 18 марта 1999 года он стал первым в мире человеком, который получил тюремный срок за несанкционированный доступ к удаленному пк в преступных целях.

С чего всё начиналось?

Многие считают что заниматься “хакерской деятельностью” Кевин начал в 12 лет с момента “Взлома автобуса”.С чего всё начиналось?

Как-то Кевин заметил что система проверки билетов полагается на необычную схему прокола. И зависит эта схема от маршрута, времени и дня. Узнав у водителя где можно купить...

Статья Кибербитва на полигоне The Standoff завершилась победой Codeby_часть 1

Дек 11

- 9 898

- 13

Привет, наш дорогой читатель!

Хочу представиться: меня зовут Станислав (@clevergod), я являюсь вице-капитаном команды yg140.servegame.com, и этой статьей мы начинаем цикл из 3х-4х материалов, посвящённых нашему участию в киберполигоне The Standoff.

По своей старой привычке, постараемся безэмоционально описать всю боль, слезы и радость прошедшего для нашей команды удивительного 123-часового марафона под названием The Standoff 2020.

В этой статье мы расскажем, почему грамотная подготовка - это больше половины успеха и почему так важно организовать взаимодействие ни разу не пентест-команды в рамках одного отдельно взятого проекта.

Попробуем передать по шагам атмосферу, но поверьте 5 суток безудержного веселья можно описывать в бесконечном цикле статей или даже снять экшн-сериал...

Кто такие Codeby - форум энтузиастов, неравнодушных ребят, проживающих в различных странах и регионах, которых объединяет желание к саморазвитию и безвозмездному обучению молодого поколения специалистов в различных областях деятельности как ИТ, так и информационной безопасности.

P.S. - Хочу сказать, что мы с кэпом(BadBlackHat) очень долго шли к...

Хочу представиться: меня зовут Станислав (@clevergod), я являюсь вице-капитаном команды yg140.servegame.com, и этой статьей мы начинаем цикл из 3х-4х материалов, посвящённых нашему участию в киберполигоне The Standoff.

По своей старой привычке, постараемся безэмоционально описать всю боль, слезы и радость прошедшего для нашей команды удивительного 123-часового марафона под названием The Standoff 2020.

В этой статье мы расскажем, почему грамотная подготовка - это больше половины успеха и почему так важно организовать взаимодействие ни разу не пентест-команды в рамках одного отдельно взятого проекта.

Попробуем передать по шагам атмосферу, но поверьте 5 суток безудержного веселья можно описывать в бесконечном цикле статей или даже снять экшн-сериал...

Кто такие Codeby - форум энтузиастов, неравнодушных ребят, проживающих в различных странах и регионах, которых объединяет желание к саморазвитию и безвозмездному обучению молодого поколения специалистов в различных областях деятельности как ИТ, так и информационной безопасности.

P.S. - Хочу сказать, что мы с кэпом(BadBlackHat) очень долго шли к...

Статья История об одной CVE

Дек 02

- 6 302

- 6

Введение

Приветствую всех, кто читает эту статью. Это время я бы хотел уделить одной очень интересной уязвимости на мой взгляд. Была открыта она еще в начале наших изоляционных дней. Когда все проблемы оставались в Китае

Удаленное выполнение кода POC

Именно такое описание получила уязвимость CVE-2020-0796. Давайте взглянем на краткую сводку нашей проблемы. А именно:

1. Дата появления: 10 марта 2020 года.

2. Уязвимые системы: Windows 10 с версии 1903 до 1909.

3. Тип: RCE (удаленное выполнения вредоносного кода).

Теперь идем к тому, как это все работает. У данной уязвимости имеется свой эксплоит, но для начала взглянем на схему работы, что я делал специально для статьи:

[ATTACH type="full" width="692px"...

Статья Reverse Engineering: список, что почитать (Перевод)

Ноя 30

- 13 629

- 10

Доброго времени суток. Нашёл на GitHab интересный англоязычный список полезных ссылок по реверс-инжинирингу. Перевёл для себя, добавил картинок и решил поделиться. Оригинал

Библиотека программ

IDA Pro: КОРОЛЬ IDA - это доступный в Windows, Linux или Mac OS X многопроцессорный дизассемблер и отладчик, который предлагает так много функций, что трудно описать их все.

Ghidra: Ghidra-это фреймворк обратного инжиниринга программного обеспечения (SRE), созданный и поддерживаемый исследовательским директоратом Агентства национальной безопасности. Эта платформа включает в себя набор высококачественных инструментов анализа программного обеспечения высокого класса, которые позволяют пользователям анализировать скомпилированный код на различных платформах, включая Windows, Mac OS и...

Библиотека программ

IDA Pro: КОРОЛЬ IDA - это доступный в Windows, Linux или Mac OS X многопроцессорный дизассемблер и отладчик, который предлагает так много функций, что трудно описать их все.

Ghidra: Ghidra-это фреймворк обратного инжиниринга программного обеспечения (SRE), созданный и поддерживаемый исследовательским директоратом Агентства национальной безопасности. Эта платформа включает в себя набор высококачественных инструментов анализа программного обеспечения высокого класса, которые позволяют пользователям анализировать скомпилированный код на различных платформах, включая Windows, Mac OS и...

Статья История хакера - Mudge (Пейтер Затко)

Ноя 22

- 7 369

- 4

Доброго времени суток, уважаемые форумчане. Представляю вашему вниманию Пилотный выпуск “Истории Хакера”. Здесь я буду рассказывать о жизни людей так или иначе связанных с информационной безопасностью.

Пейтер Затко, более известный как Mudge. Родился 1 декабря 1970 года(на данный момент 49 лет), закончил музыкальный колледж в Беркли.

Работая с L0pht(Хакерский коллектив, действовавший между 1992 и 2000 годами), Мадж исследовал новую уязвимость, известную как “Буферное переполнение”. Он является автором инструментов безопасностиL0ftCrack, AntiSniff и L0phtWatch.

Также Затко был одним из ключевых членов хакерской медиа группировки “Культ мёртвой коровы”, однако информации о том чем конкретно он там занимался нет.

Mudge был одним из первых хакеров, которые работали с правительством. Он пользовался спросом как спикер, он вещал на конференциях связанных с обороноспособностью, и на научных конференциях по типу USENIX.

Он...

Mudge

Пейтер Затко, более известный как Mudge. Родился 1 декабря 1970 года(на данный момент 49 лет), закончил музыкальный колледж в Беркли.Mudge

Работая с L0pht(Хакерский коллектив, действовавший между 1992 и 2000 годами), Мадж исследовал новую уязвимость, известную как “Буферное переполнение”. Он является автором инструментов безопасностиL0ftCrack, AntiSniff и L0phtWatch.

Также Затко был одним из ключевых членов хакерской медиа группировки “Культ мёртвой коровы”, однако информации о том чем конкретно он там занимался нет.

Работа с государством

Mudge был одним из первых хакеров, которые работали с правительством. Он пользовался спросом как спикер, он вещал на конференциях связанных с обороноспособностью, и на научных конференциях по типу USENIX.Работа с государством

Он...

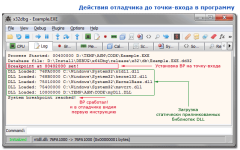

Статья ASM — Как уйти из под отладки

Окт 21

- 8 406

- 5

Тема противодействия отладке давно заезжена, и в сети можно встретить огромное кол-во классических (миссионерских) вариантов, от обычной проверки флагов функцией IsDebuggerPresent(), до более изощрённых финтов, типа срыв-стека приложения, или расширения его секций. Но разрабы таких инструментов как: Ghidra, x64Dbg, OllyDbg, IDA, Immunity и других, тоже почитывают те-же материалы, что и мы с вами. Движимые инстинктом выживания и удержанием своих позиций на рынке, они стараются учитывать эти нюансы в своих продуктах, в результате чего добрый десяток известных алгоритмов анти-дебага палится ещё на взлёте, различными их плагинами.

Однако в работе отладчиков есть и механизмы, от которых разрабы не могут избавиться в принципе, т.к. они являются фундаментальными для данного рода программ – это точки-останова, или Breakpoint (кому как нравится). По сей день, ни один из отладчиков так и не научился противостоять сносу бряков, на что мы и сделаем ставку в этой статье. Общая идея такова, что если правильно выбрать "время и место", то факт восстановления ВР в прежнее состояние, позволит нашей программе выйти из-под контроля отладки, выполнив свой код на одном...

Однако в работе отладчиков есть и механизмы, от которых разрабы не могут избавиться в принципе, т.к. они являются фундаментальными для данного рода программ – это точки-останова, или Breakpoint (кому как нравится). По сей день, ни один из отладчиков так и не научился противостоять сносу бряков, на что мы и сделаем ставку в этой статье. Общая идея такова, что если правильно выбрать "время и место", то факт восстановления ВР в прежнее состояние, позволит нашей программе выйти из-под контроля отладки, выполнив свой код на одном...

🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →