Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Мобильная безопасность

Статья Подмена оригинальных программ на Android

Сен 07

- 6 618

- 7

Добрый день, дорогие форумчане. Сегодня я хочу разобрать такую тему как массовый взлом. Да, это будет не так просто, но интересно. Поэтому без лишних слов приступим к делу.

План работы и схема

И так, давайте рассмотрим наш план действий:

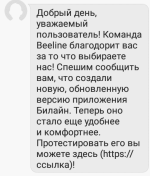

Представим такую ситуацию. Каждый из нас знает, что операторы связи (Билайн, Теле2, МТС и др) рассылают своим пользователям частенько обычные сообщения. Это может быть реклама или сообщения о том, что закончился тот же мобильный интернет. Было? Вот в один из таких случаев жертве приходит сообщение. В нем указано, что-то связанное с новым приложением или программой от разработчиков. Как это все делать на примере я покажу ниже. Он как неопытный пользователь решает его скачать. Вот тут то и запахло жареным. Нет, он не обнаружит вшитый вирус. Просто его данные уже будут не его. Теперь рассмотрим туже ситуацию только со стороны хакера. Это будет в разделе практики.

Практика

Вот здесь давайте рассмотрим подробности нашей работы. Для начало берем базу телефонов. Я дам вам две базы, а дальше...

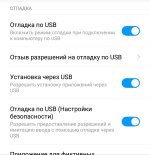

Трюки с adb на android

Авг 31

- 17 343

- 16

Всем привет! Сегодня рассмотрим что можно делать с ADB и для чего он предназначен.

Android Debug Bridge или ADB - это инструмент для запуска команд на подключенном устройстве Android.

ADB позволяет выполнять такие функции:

Установка на Windows

Установка на Linux

Android Debug Bridge или ADB - это инструмент для запуска команд на подключенном устройстве Android.

ADB позволяет выполнять такие функции:

- Посмотреть какие устройства подключены и могут работать с ADB.

- Просматривать логи.

- Копировать файлы с и на аппарат.

- Устанавливать/Удалять приложения.

- Удалять (очищать) раздел data.

- Прошивать (перезаписывать) раздел data.

- Осуществлять различные скрипты управления.

- Управлять некоторыми сетевыми параметрами.

Установка на Windows

Код:

git clone https://github.com/Zucccs/PhoneSploit

распаковать adb.rar в папку с скриптом

cd PhoneSploit

pip install colorama

python2 main.py

Код:

git clone...Статья Универсальный обход SSL pinning для андроид приложений

Авг 26

- 34 409

- 14

Привет всем, в этой статье, я объясню как обойти SSL pinning для андроид приложений используя Frida framework. Я попытаюсь объяснить все в деталях,четко и понятно.

В этой статье будет рассмотрено:

1. Введение в Frida и SSL pinning

2. Требования

3. Настройка и установка

4. Установка Frida Server

5. Установка BurpSuite

6. Пушинг CA сертификата прокси

7. Инжект скрипта для обхода SSL pinning

8. Все вещи в двух словах

9. Устранение неисправностей

1. Введение в Frida и SSL pinning

Frida framework это конечная для обхода SSL pinning

Согласно фриде веб сайт

В настоящее время большинство приложений реализуют SSL pinning в...

В этой статье будет рассмотрено:

1. Введение в Frida и SSL pinning

2. Требования

3. Настройка и установка

4. Установка Frida Server

5. Установка BurpSuite

6. Пушинг CA сертификата прокси

7. Инжект скрипта для обхода SSL pinning

8. Все вещи в двух словах

9. Устранение неисправностей

1. Введение в Frida и SSL pinning

Frida framework это конечная для обхода SSL pinning

Согласно фриде веб сайт

Это Greasemonkey для приложений, или, говоря более техническими терминами, это dynamic code instrumentation toolkit.

Он позволяет инжектить фрагменты JavaScript или вашей собственной библиотеки в приложения на Windows, macOS, GNU/Linux, iOS, Android и QNX. Frida также предоставляет вам несколько простых инструментов, построенных на API Frida. Они могут использоваться как есть, подстраиваться под ваши потребности или служить примером использования API.

В настоящее время большинство приложений реализуют SSL pinning в...

Статья Установка OS Android на Raspberry Pi 3

Май 07

- 24 930

- 4

Содержание статьи:

1. Введение

2. Шаги для установки

3. Установка Terrarium TV

4. Заключение

Операционная система Android не спешит выходить на Raspberry Pi, хотя и использует процессор ARM.

Есть пакеты, которые безо всяких проблем могут быть установлены на Pi и позволить системе Android работать в полную силу.

Я перепробовал многие из этих пакетов в прошлом с переменным успехом.

Недавно я снова искал версию операционной системы Android для установки на Pi 3 и наткнулся на достаточно интересную сборку, скачанную с сайта konstakang.com.

Он запускает модифицированные версии установки LineageOS 14.1 (Android 7.1.2) для Raspberry Pi 3.

Он поставляется с базовым браузером, папкой с файлами и несколькими другими приложениями.

Play Store не установлен, что было достаточно хорошо для меня, так как я загружаю APK с таких сайтов, как Terrarium TV или Kodi.

После установки Android Build от Konstakang я скачал и установил Terrarium TV, и все это работало очень хорошо.

[ATTACH type="full"...

1. Введение

2. Шаги для установки

3. Установка Terrarium TV

4. Заключение

1. Введение

Операционная система Android не спешит выходить на Raspberry Pi, хотя и использует процессор ARM.

Есть пакеты, которые безо всяких проблем могут быть установлены на Pi и позволить системе Android работать в полную силу.

Я перепробовал многие из этих пакетов в прошлом с переменным успехом.

Недавно я снова искал версию операционной системы Android для установки на Pi 3 и наткнулся на достаточно интересную сборку, скачанную с сайта konstakang.com.

Он запускает модифицированные версии установки LineageOS 14.1 (Android 7.1.2) для Raspberry Pi 3.

Он поставляется с базовым браузером, папкой с файлами и несколькими другими приложениями.

Play Store не установлен, что было достаточно хорошо для меня, так как я загружаю APK с таких сайтов, как Terrarium TV или Kodi.

После установки Android Build от Konstakang я скачал и установил Terrarium TV, и все это работало очень хорошо.

[ATTACH type="full"...

Исследование и анализ самых популярных Backdoor'ов на Android

Апр 28

- 11 355

- 9

Проснулся с ужасной болью в голове и понял, что давно ничего не писал. Идея мелькала перед глазами давно, а ещё и достаточное количество материала сподвигло на этот шаг, написания ещё одного миниатюрного исследование. На этот раз испытаниям и издевательствам я подверг несколько программ для создания RAT для мобильных устройств - Android. Получилась объемная и интересная статья, как мне кажется.. Запасайтесь попкорном и выпивкой, а мы начинаем.

Введение

Для того, чтобы говорить о чём-то и комфортабельно обсуждать это что-то, сперва нужно прояснить себе мозг о этом объекте дискуссии. Речь, для начала, пойдёт о RAT.

Google гласит такое: ”RAT — аббревиатура англ. Remote Access Trojan, в переводе — «средство удалённого администрирования» или «средство удалённого управления» или «Троян удаленного доступа» Термин получил распространение среди системных администраторов и хакеров”.

Давайте разберёмся, что такое RAT

RAT - аббревиатура, что дословно рассшифровывается, как Remote Administration Tool. В дословном переводе означает - Утилита для удалённого...

Введение

Для того, чтобы говорить о чём-то и комфортабельно обсуждать это что-то, сперва нужно прояснить себе мозг о этом объекте дискуссии. Речь, для начала, пойдёт о RAT.

Google гласит такое: ”RAT — аббревиатура англ. Remote Access Trojan, в переводе — «средство удалённого администрирования» или «средство удалённого управления» или «Троян удаленного доступа» Термин получил распространение среди системных администраторов и хакеров”.

Давайте разберёмся, что такое RAT

RAT - аббревиатура, что дословно рассшифровывается, как Remote Administration Tool. В дословном переводе означает - Утилита для удалённого...

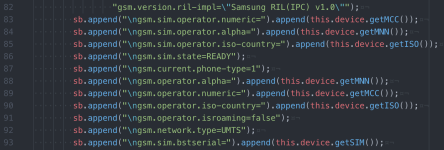

Статья Ферма Android девайсов - FakeTelephony и WifiInfo

Апр 02

- 8 824

- 2

И снова здравствуйте

Продолжим обсуждение того, как сделать свою ферму на Android девайсах и не облажаться (а сделать это просто). Если вспомним, то мы уже рассмотрели как нам скрыть root права многими способами и то, как обойти проверки на постоянное нахождение девайса на зарядке. Сегодня же я предлагаю посмотреть на то, как телефон подключен к сети.

WiFi

Сначала рассмотрим Wifi как самый простой способ подключения к интернету.

Тут все на самом деле прозаично. Чаще всего у девайса забирают его MAC адрес, название сети (SSID) и ее BSSID. Живут они все в...

Продолжим обсуждение того, как сделать свою ферму на Android девайсах и не облажаться (а сделать это просто). Если вспомним, то мы уже рассмотрели как нам скрыть root права многими способами и то, как обойти проверки на постоянное нахождение девайса на зарядке. Сегодня же я предлагаю посмотреть на то, как телефон подключен к сети.

Напоминаю что все, что вSharedPref.getXValueили генерируется на удаленном сервере и подбирается для конкретной задачи девайса на сессию, в рамках которой выполняется действие.

WiFi

Сначала рассмотрим Wifi как самый простой способ подключения к интернету.

Хочу обратить внимание на то, что вам нужно будет подумать о том, как не выдавать свой IP. Один из вариантов я описал в этом комментарии (screen).

Тут все на самом деле прозаично. Чаще всего у девайса забирают его MAC адрес, название сети (SSID) и ее BSSID. Живут они все в...

Статья Установка Metasploit-Framework на Android-устройство [NO ROOT]

Мар 22

- 49 380

- 63

upd 04.08.2021 - метод больше не работает

тема закрыта

тема закрыта

Привет, сегодня я расскажу про установку Metasploit-Framework на твое Android-устройство.

На сегодняшний день, Metasploit является одним из лучших инструментов пентеста. В нем собранно несколько тысяч эксплоитов и не только. С его помощью даже можно создать свой новый инструмент.

И так к делу

Нам понадобится:

1) Телефон

2) Приложение Termux

Play Market: Приложения в Google Play – Termux

3) 400-500 MB свободной памяти на устройстве

4) Интернет (лучше Wi_Fi)

Запустив приложение вы увидите это:Перед началом нужно обновить пакеты:

Код:

apt update & apt upgrade -y

Код:

apt install...Статья Xposed: Android-Ферма девайсов для каких-то нужд

Мар 13

- 9 173

- 8

А давайте создадим ферму девайсов, которые должны будут выполнять какие-то действия и так, чтобы это было удобно и беспалевно?

Сразу предупрежу что это будет серия статей о том, как сформировать подобную ферму для своих нужд (может быть вы хотите построить автоматизированную систему тестирования вашего мобильного приложения, а может, быть и скликивать рекламу или регистрировать аккаунты), но предупрежу сразу что все статьи написаны в ознакомительных целях. И да, я буду говорить только в рамках Xposed Framework (Magisk и прочие новомодные штуки пока не будем рассматривать).

Как могут определить такую ферму antifraud системыи побанить ваши аккаунты? Тут огромый простор для фантазий и самое первое что приходит в голову дак это:

- Все девайсы всегда стоят на зарядке и это не похоже на поведение живых пользователей. У вас телефоны всегда на зарядке?

- GPS у них тоже в одном положении, они не двигаются

- Симки отсутсвуют почти у всех, соединение по WiFi

- Девайсы зафиксированы в достаточно жестком положении (они не крутятся в руке как у живого пользователя) и нам придется подумать о том, как обмануть гироскоп и подобные датчики...

Статья [Android] Xposed: Как скрыть наличие Xposed/Cydia

Мар 03

- 13 114

- 18

Привет,

Данная статья является логическим продолжением "Android/Xposed/Cydia: Ищем root и то, что может скрыть его", где я в прошлый раз рассказал как можно задетектить наличие root прав на девайсе. Сейчас рассмотрим то, как скрывать это для тех, кому это не нужно знать

Первым шагом нам нужно составить список способов, как можно получить Stack Trace.

Да, как оказалось способов больше чем один и мы нашли 4 способа (если кто знает еще, велкам в комментарии)

Данная статья является логическим продолжением "Android/Xposed/Cydia: Ищем root и то, что может скрыть его", где я в прошлый раз рассказал как можно задетектить наличие root прав на девайсе. Сейчас рассмотрим то, как скрывать это для тех, кому это не нужно знать

Но я хочу отдельно обратить ваше внимание на методе, который я описал в предыдущей статье и назвал "Xposed or Cydia". Кго суть -- это поиск подстрокВсе основные и часто используемые методы сокрытия su давно изучены и описаны, в том числе и кодом (хорошим примером является проект от Matt Joseph (devadvance) именуемый "rootcloak").

xposed или substrate в стектрейсе.Первым шагом нам нужно составить список способов, как можно получить Stack Trace.

Да, как оказалось способов больше чем один и мы нашли 4 способа (если кто знает еще, велкам в комментарии)

getStackTraceвjava.lang.Thread...

🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →