Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Сетевые технологии

Беспроводные сети, которые изначально создавались для работы в Интернете с мобильных устройств, сейчас используются повсеместно, в том числе для создания внутренних сетей компаний. Неудивительно, что их безопасность выходит на первый план. При взломе Wi-Fi учитывают особенности, характерные для проводных сетей, и свойства среды, в которой передаётся сигнал. В Wi-Fi проще получить доступ к передаваемым данным или повлиять на сам канал. И первой преградой на пути взломщика становится пароль. Безопасность беспроводных сетей обеспечивают по-разному. Существуют открытые системы, которые работают по тем же принципам, что проводные: подключиться к каналу и получать данные может кто угодно. WEP – первое поколение и стандарт защиты Wi-Fi, разработанный в 1990 году, сейчас почти не используется. WPA и WPA2 – второе поколение защиты. Стандарт поддерживает разные алгоритмы шифрования и шифрует данные каждого клиента по отдельности. В разделе собраны статьи и рекомендации по поиску уязвимостей Wi-Fi, а также выстраиванию защиты сети.

Статья Получение любого Wi-Fi пароля без взлома с помощью Wifiphisher

Апр 10

- 19 009

- 2

Нужно достать пароль от Wi-Fi, но нет времени на его взлом ? В предыдущих руководствах я показал, как взламывать WEP, WPA2 и WPS, но некоторые читатели жалуются, что на взлом WPA2 уходит слишком много времени, а защита WPS включена далеко не на всех точках доступа (на мой взгляд, точек с WPS всё ещё достаточно много). Чтобы помочь вам в таких ситуациях, я расскажу о практически гарантированном способе получения пароля от Wi-Fi без всякого взлома с помощью Wifiphisher.

Этапы стратегии Wifiphisher

Идея заключается в создании поддельной точки доступа, а затем...

Статья Взлом паролей WEP с помощью Aircrack-Ng

Фев 29

- 16 688

- 2

С возвращением, мои начинающие хакеры!

Когда Wi-Fi был впервые разработан и популяризован в конце 90-х годов, никого особенно не волновала безопасность. В отличие от проводных подключений, кто угодно мог просто подключиться к точке доступа Wi-Fi (AP) и пользоваться её каналом или, что гораздо хуже, перехватывать трафик.

Первая попытка защитить эти точки доступа получила название эквивалент конфиденциальности проводных сетей или просто WEP. Этот метод шифрования уже довольно стар и имеет несколько известных уязвимостей. На данный момент он практически вытеснен стандартами WPA и WPA2.

Несмотря на свою уязвимость, WEP все ещё используется во многих старых точках доступа. Недавно (в июле 2013 года) я работал на крупного подрядчика министерства обороны США в Северной Виргинии, и в том здании, наверное, четверть всех беспроводных точек доступа была защищена посредством WEP!

По всей видимости, многие домашние пользователи и небольшие компании приобрели свои точки доступа много лет назад и никогда их не обновляли, не осознавая, что подвергают себя серьёзному риску или, не обращая на это внимания.

Недостатки WEP делают его...

Когда Wi-Fi был впервые разработан и популяризован в конце 90-х годов, никого особенно не волновала безопасность. В отличие от проводных подключений, кто угодно мог просто подключиться к точке доступа Wi-Fi (AP) и пользоваться её каналом или, что гораздо хуже, перехватывать трафик.

Первая попытка защитить эти точки доступа получила название эквивалент конфиденциальности проводных сетей или просто WEP. Этот метод шифрования уже довольно стар и имеет несколько известных уязвимостей. На данный момент он практически вытеснен стандартами WPA и WPA2.

Несмотря на свою уязвимость, WEP все ещё используется во многих старых точках доступа. Недавно (в июле 2013 года) я работал на крупного подрядчика министерства обороны США в Северной Виргинии, и в том здании, наверное, четверть всех беспроводных точек доступа была защищена посредством WEP!

По всей видимости, многие домашние пользователи и небольшие компании приобрели свои точки доступа много лет назад и никогда их не обновляли, не осознавая, что подвергают себя серьёзному риску или, не обращая на это внимания.

Недостатки WEP делают его...

Статья Создание поддельной точки доступа для перехвата данных Wi Fi

Фев 27

- 78 561

- 57

Теперь, когда мы познакомились с технологиями, терминологией и набором инструментов aircrack-ng, можно наконец приступать к взлому Wi-Fi.

Нашей первой задачей станет создание поддельной точки доступа. Многие начинающие хакеры сразу же хотят взламывать пароли к Wi-Fi, чтобы бесплатно сидеть в интернете (не беспокойтесь, мы дойдём и до этого), но есть множество других, гораздо более полезных возможностей, сопровождающихся большим риском. Например перехват данных wi fi.

Что такое поддельная точка доступа ?

Поддельная или мошенническая точка доступа - это такая точка, которая ведёт себя точно так же как настоящая, и заставляет конечного пользователя к себе подключиться. В нашем наборе aircrack-ng есть инструмент под названием airbase-ng, который можно использовать для превращения...

Нашей первой задачей станет создание поддельной точки доступа. Многие начинающие хакеры сразу же хотят взламывать пароли к Wi-Fi, чтобы бесплатно сидеть в интернете (не беспокойтесь, мы дойдём и до этого), но есть множество других, гораздо более полезных возможностей, сопровождающихся большим риском. Например перехват данных wi fi.

Что такое поддельная точка доступа ?

Поддельная или мошенническая точка доступа - это такая точка, которая ведёт себя точно так же как настоящая, и заставляет конечного пользователя к себе подключиться. В нашем наборе aircrack-ng есть инструмент под названием airbase-ng, который можно использовать для превращения...

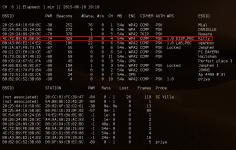

Статья Как взломать Wi-Fi сеть с помощью Aircrack-Ng - набора инструментов для взлома Wi-Fi

Фев 24

- 27 069

- 9

В первой части моего цикла по взлому Wi-Fi мы обсудили основные термины и технологии, связанные с Wi-Fi. Теперь, когда вы ясно понимаете, что такое Wi-Fi, и как он работает, мы можем углубиться в более продвинутые вопросы взлома Wi-Fi.

В этой статье мы рассмотрим лучшее в мире программное обеспечение для взлома Wi-Fi - aircrack-ng. Мы будем пользоваться aircrack-ng почти во всех последующих руководствах, поэтому, лучше всего начать с самых основ, взглянув на входящие в его состав инструменты и научившись с ними работать.

В первую очередь, стоит отметить, что aircrack-ng - это не отдельная утилита, а скорее набор инструментов, для управления Wi-Fi сетями и их взлома. Внутри...

В этой статье мы рассмотрим лучшее в мире программное обеспечение для взлома Wi-Fi - aircrack-ng. Мы будем пользоваться aircrack-ng почти во всех последующих руководствах, поэтому, лучше всего начать с самых основ, взглянув на входящие в его состав инструменты и научившись с ними работать.

В первую очередь, стоит отметить, что aircrack-ng - это не отдельная утилита, а скорее набор инструментов, для управления Wi-Fi сетями и их взлома. Внутри...

Статья Как взломать Wi-Fi - Знакомство с терминами и технологиями

Фев 23

- 15 852

- 8

Приветствую вас, мои начинающие хакеры!

Некоторые мои читатели очень просили опубликовать руководства о том, как взломать Wi-Fi. Поэтому, этой статьёй я начинаю новую серию публикаций, посвящённую взлому Wi-Fi. Вероятнее всего, в неё войдут 15-20 статей, а начнём мы с основ данной технологии.

Я уже слышу ваши разочарованные вздохи, но знание основ - это фундамент, необходимый для перехода к более продвинутому взлому. А затем, вы, я надеюсь, научитесь разрабатывать собственные инструменты для взлома.

В следующих руководствах я расскажу о вардрайвинге, DOS-атаках, взломе паролей (WEP, WPA, WPA2, WPS и WPA-enterprise), посторонних точках доступа, злых двойниках, атаках типа MitM, а так же отслеживании трафика, проходящего через Wi-Fi. Ну и наконец, мы рассмотрим взлом...

Некоторые мои читатели очень просили опубликовать руководства о том, как взломать Wi-Fi. Поэтому, этой статьёй я начинаю новую серию публикаций, посвящённую взлому Wi-Fi. Вероятнее всего, в неё войдут 15-20 статей, а начнём мы с основ данной технологии.

Я уже слышу ваши разочарованные вздохи, но знание основ - это фундамент, необходимый для перехода к более продвинутому взлому. А затем, вы, я надеюсь, научитесь разрабатывать собственные инструменты для взлома.

В следующих руководствах я расскажу о вардрайвинге, DOS-атаках, взломе паролей (WEP, WPA, WPA2, WPS и WPA-enterprise), посторонних точках доступа, злых двойниках, атаках типа MitM, а так же отслеживании трафика, проходящего через Wi-Fi. Ну и наконец, мы рассмотрим взлом...

Статья Тестирование безопасности Wi-Fi сетей с Reaver: WPS уязвимости

Июн 20

- 42 774

- 32

Если у вас какие-либо проблемы с беспроводными устройствами, то следует ознакомиться со статьёй Лучшие совместимые с Kali Linux USB Wi-Fi адаптеры.

Обзор Reaver

Reaver предназначен для подборки пина WPS (Wifi Protected Setup) методом перебора. Конечной целью является расшифровка пароля WPA/WPA2. Reaver создан для надёжной и практичной атаки на WPS, он прошёл тестирование на большом количестве точек доступа с разными реализациями WPS. В среднем, Reaver раскрывает пароль WPA/WPA2 в виде простого текста целевой точки доступа (ТД) за 4-10 часов, в зависимости от ТД. На практике, ему обычно нужна половина этого времени на предположение пина WPS и разгадки пароля.

Т.к. оригинальная версия Reaver не обновлялась с января 2012 года, то был сделан форк. Сайт форка — https://code.google.com/p/reaver-wps-fork/. Последние изменения в форке датируются январём 2014 года.

Жизнь не стоит на месте. И совсем недавно (в апреле 2015 года) была официально...

Обзор Reaver

Reaver предназначен для подборки пина WPS (Wifi Protected Setup) методом перебора. Конечной целью является расшифровка пароля WPA/WPA2. Reaver создан для надёжной и практичной атаки на WPS, он прошёл тестирование на большом количестве точек доступа с разными реализациями WPS. В среднем, Reaver раскрывает пароль WPA/WPA2 в виде простого текста целевой точки доступа (ТД) за 4-10 часов, в зависимости от ТД. На практике, ему обычно нужна половина этого времени на предположение пина WPS и разгадки пароля.

Т.к. оригинальная версия Reaver не обновлялась с января 2012 года, то был сделан форк. Сайт форка — https://code.google.com/p/reaver-wps-fork/. Последние изменения в форке датируются январём 2014 года.

Жизнь не стоит на месте. И совсем недавно (в апреле 2015 года) была официально...

Статья Взлом Wi-Fi пароля (WPA/WPA2), используя pyrit и cowpatty в Kali Linux

Фев 12

- 26 240

- 1

Для защиты своего беспроводного роутера от взлома, следуйте рекомендациям по обеспечению безопасности точек доступа Wi-Fi

Если у вас какие-либо проблемы с беспроводными устройствами, то следует ознакомиться со статьёй «Лучшие совместимые с Kali Linux USB Wi-Fi адаптеры».

Как взломать Wi-Fi пароль (WPA/WPA2), используя pyrit и cowpatty с cuda или calpp в Kali Linux

Слишком много инструкций по взлому Wifi WPA/WPA2 пароля, в каждой из которых используются различные методы. Каждый имеет свой собственный взгляд на это. Лично я думаю, нет правильных или неправильных способов взлома беспроводной точки доступа. Следующий способ — это мой способ, и я нашёл его крайне эффективным и быстрым во время моих тестов по взлому пароля Wifi WPA/WPA2, используя pyrit и cowpatty в...

Если у вас какие-либо проблемы с беспроводными устройствами, то следует ознакомиться со статьёй «Лучшие совместимые с Kali Linux USB Wi-Fi адаптеры».

Как взломать Wi-Fi пароль (WPA/WPA2), используя pyrit и cowpatty с cuda или calpp в Kali Linux

Слишком много инструкций по взлому Wifi WPA/WPA2 пароля, в каждой из которых используются различные методы. Каждый имеет свой собственный взгляд на это. Лично я думаю, нет правильных или неправильных способов взлома беспроводной точки доступа. Следующий способ — это мой способ, и я нашёл его крайне эффективным и быстрым во время моих тестов по взлому пароля Wifi WPA/WPA2, используя pyrit и cowpatty в...

🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →