Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Форум информационной безопасности - yg140.servegame.com

Статья Поиск и использование ошибок ICS/SCADA

Апр 17

- 4 977

- 2

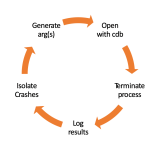

Full disclosure: я люблю программное обеспечение SCADA. Мне нравится бесконечная возможность учиться, доступная с простой установкой. Ищете первое переполнение буфера в стеке? Попробуйте SCADA. SQL-инъекция? Попробуйте SCADA! Готовы перейти в NT AUTHORITY/SYSTEM из непривилегированного аккаунта в считанные секунды? Попробуйте SCADA!

Я люблю программное обеспечение SCADA. В любое время, когда я хочу получить больше информации о конкретной классификации ошибок или когда я делаю модификации в моих fuzzing rig , я всегда возвращаюсь к SCADA. Главным образом потому, что это то, с чего я начал, когда я сел на ZDI, но также это никогда не подводило меня в плане получения немедленных результатов.

Недавно я вернулся к одной из моих любимых ошибок - позорному IOCTL Advantech 0x2711. Первоначальная ошибка была обнаружена и сообщена в ZDI Стивеном Сили. Я писал об этом в 2018 году и по какой-то причине я все еще чувствую личную привязанность к этой ошибке...

Я люблю программное обеспечение SCADA. В любое время, когда я хочу получить больше информации о конкретной классификации ошибок или когда я делаю модификации в моих fuzzing rig , я всегда возвращаюсь к SCADA. Главным образом потому, что это то, с чего я начал, когда я сел на ZDI, но также это никогда не подводило меня в плане получения немедленных результатов.

Недавно я вернулся к одной из моих любимых ошибок - позорному IOCTL Advantech 0x2711. Первоначальная ошибка была обнаружена и сообщена в ZDI Стивеном Сили. Я писал об этом в 2018 году и по какой-то причине я все еще чувствую личную привязанность к этой ошибке...

Статья Системные таймеры, Часть[2] – ACPI

Апр 13

- 8 760

- 3

Содержание:

1. Общие сведения. Legacy-таймеры PIT и RTC.

2. Шина PCI – таймер менеджера питания ACPI.

3. Усовершенствованный таймер HPET.

4. Счётчики процессора LAPIC и TSC (time-stamp-counter).

5. Win - профилирование кода.

---------------------------------------

В первой части рассматривались общие сведения и унаследованные девайсы..

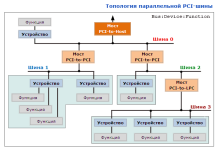

В этой части познакомимся с шиной PCI и более совершенными таймерами наших дней..

ACPI – Advanced Configuration and Power Interface

частота: 3.579545 MHz | счётчик: 24-бит

ACPI...

1. Общие сведения. Legacy-таймеры PIT и RTC.

2. Шина PCI – таймер менеджера питания ACPI.

3. Усовершенствованный таймер HPET.

4. Счётчики процессора LAPIC и TSC (time-stamp-counter).

5. Win - профилирование кода.

---------------------------------------

В первой части рассматривались общие сведения и унаследованные девайсы..

В этой части познакомимся с шиной PCI и более совершенными таймерами наших дней..

ACPI – Advanced Configuration and Power Interface

частота: 3.579545 MHz | счётчик: 24-бит

ACPI...

EvilDLL и атака DLL Hijacking: Всё, что нужно знать о перехвате DLL

Апр 13

- 8 667

- 6

Вы уже отправили «злую» библиотеку, заполучили реверс-шелл, но что дальше? Этот мини-гайд разложит по полочкам, как превратить одноразовый запуск DLL Hijacking в устойчивое владение машиной. Шаг за шагом покажем, как грамотно настроить Evildll, обойти ограничения ngrok и бесшумно закрепиться через Metasploit — без лишнего шума в логах и паники у «жертвы».

Статья Системные таймеры. Часть[1] – PIT и RTC

Апр 12

- 13 693

- 0

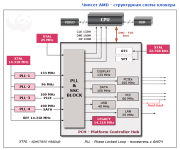

В статье рассматриваются технические детали системных таймеров и способы их программирования. Роль таймеров в системе глобальна – по их прерываниям логика чипсета контролирует длительность шинных циклов (что влияет на общую производительность), переводит процессор и ACPI-девайсы в энергосберегающий режим, организует ход часов, пробуждает разнообразные события Event и многое другое.

Более того, взяв за основу их тики, можно измерить время выполнения программных блоков, чтобы максимально оптимизировать свой код. Этот процесс назвали "профилированием", а сам контролирующий модуль - профайлером. Здесь имеются внешние факторы, которые искажают результаты тестирований – обсуждению этой проблемы и посвящена данная статья.

На первый взгляд, в век интеллектуальных процессоров оптимизация кажется не уместной. Однако не стоит переоценивать аппаратные возможности – по мере роста производительности CPU, синхронно растут и требования к нему со стороны программ. У последних версий Win, папка "Program Files" превратилась в колыбель голиафов, где рулит тяжеловесная платформа .NET, ..при этом...

Более того, взяв за основу их тики, можно измерить время выполнения программных блоков, чтобы максимально оптимизировать свой код. Этот процесс назвали "профилированием", а сам контролирующий модуль - профайлером. Здесь имеются внешние факторы, которые искажают результаты тестирований – обсуждению этой проблемы и посвящена данная статья.

На первый взгляд, в век интеллектуальных процессоров оптимизация кажется не уместной. Однако не стоит переоценивать аппаратные возможности – по мере роста производительности CPU, синхронно растут и требования к нему со стороны программ. У последних версий Win, папка "Program Files" превратилась в колыбель голиафов, где рулит тяжеловесная платформа .NET, ..при этом...

Статья О стеганографии кратко, ДКП, Встраивание ЦВЗ

Апр 10

- 8 685

- 1

Стеганография - от греч. στεγανός [‘стеганос’] «скрытый» + γράφω [‘графо’] «пишу»; букв. «тайнопись» — способ передачи или хранения информации с учётом сохранения в тайне самого факта такой передачи (хранения). Этот термин ввёл в 1499 году аббат бенедиктинского монастыря Св. Мартина в Шпонгейме Иоганн Тритемий в своём трактате «Стеганография» (лат. Steganographia), зашифрованном под магическую книгу.

Данное определение, приведенное на соответствующей странице Википедии, а также практически в каждом учебнике по стеганографии, подчеркивает, как давно были заложены базовые принципы. Существуют и более ранние отсылки к процессу скрытой или неявной передачи данных (V в. до н. э.).

За периодом времени данный вид технического искусства разросся и нашел свою индивидуальную нишу применения в окружающем нас мире.

Так как рассказать о всех тонкостях данной научной области в рамках одного поста не представляется возможным, хочу обратить ваше внимание на наиболее приглядные, с моей точки зрения, реализации стеганографии, а именно цифровых водяных знаков (далее - ЦВЗ) в...

Данное определение, приведенное на соответствующей странице Википедии, а также практически в каждом учебнике по стеганографии, подчеркивает, как давно были заложены базовые принципы. Существуют и более ранние отсылки к процессу скрытой или неявной передачи данных (V в. до н. э.).

За периодом времени данный вид технического искусства разросся и нашел свою индивидуальную нишу применения в окружающем нас мире.

Так как рассказать о всех тонкостях данной научной области в рамках одного поста не представляется возможным, хочу обратить ваше внимание на наиболее приглядные, с моей точки зрения, реализации стеганографии, а именно цифровых водяных знаков (далее - ЦВЗ) в...

Обзор курса WAPT или Тестирование Веб-Приложений на проникновение

Апр 08

- 31 380

- 17

Вот и я хочу поведать Вам о замечательном курсе, который выбрал для себя для того, чтобы подтянуть отстающие навыки в веб-хакинге, такие как SQL-injection, XSS, XXE и другие. Скажу сразу, обзор делаю крайне независимым от мнений и принадлежности себя как части форума yg140.servegame.com мне действительно "до лампы" мнения окружающих, мне важно лишь собственное ощущение удовлетворенности от полученного и что самое важное закрепления навыка. И еще, все описанное ниже, ничто иное как мой личный взгляд на вещи и это исключительно описание моих эмоций от курса и все придирки и критика - сугубо мое личное мнение)

Преамбульное вступление содержит пояснение и душевные переживания ровно для того, чтобы Вы не совершали ряд ошибок, которые содержатся дальше по тексту.

Замечу, хоть курс и позиционирует на уровне "Тестирование Веб-Приложений на проникновение с нуля", для меня он был местами очень сложным...

Статья Решение квеста по безопасности и анализ онлайн-форм

Апр 06

- 4 573

- 5

Привет всем

Здесь мы поговорим о том как нужно было решать наш мини квест, а ещё о некоторых моментах с гугл формами)

Итак, на начале мы имели ссылку(cat) и текст: 担麦甩念担

Перейдя по ссылке увидим милого КОТИКа :3

Скачиваем фотографию и естественно нужно открыть фотку в текстовом редакторе(я использовал Notepad++)

Открываем её и листаем в самый низ, и видим вот это:

Так теперь у нас есть "aHR0cDovL2JpdC5seS8ySW4yekpqCg=="

Можно понять что это base64, декодируем и получаем новую ссылку - Создаёт полиалфавитный шифр на Python

Ссылка ведёт на статью @explorer "Создаём полиалфавитный шифр на Python"

Придется читать всю статью..

Прочитали? Вы наверное заметили знакомые уже нам иероглифы. Нужно пробовать декодировать этот шифр.

И так мы получили НСХЛН. И тут оказалась самая трудная часть, где у некоторых возникли проблемы и не понимание.

Однако когда мы декодировали base64 было написано "ответ здесь", то есть ответ в статье.

Ещё раз перечитываем статью, и можно увидеть что в начале...

Здесь мы поговорим о том как нужно было решать наш мини квест, а ещё о некоторых моментах с гугл формами)

Итак, на начале мы имели ссылку(cat) и текст: 担麦甩念担

Перейдя по ссылке увидим милого КОТИКа :3

Скачиваем фотографию и естественно нужно открыть фотку в текстовом редакторе(я использовал Notepad++)

Открываем её и листаем в самый низ, и видим вот это:

Так теперь у нас есть "aHR0cDovL2JpdC5seS8ySW4yekpqCg=="

Можно понять что это base64, декодируем и получаем новую ссылку - Создаёт полиалфавитный шифр на Python

Ссылка ведёт на статью @explorer "Создаём полиалфавитный шифр на Python"

Придется читать всю статью..

Прочитали? Вы наверное заметили знакомые уже нам иероглифы. Нужно пробовать декодировать этот шифр.

И так мы получили НСХЛН. И тут оказалась самая трудная часть, где у некоторых возникли проблемы и не понимание.

Однако когда мы декодировали base64 было написано "ответ здесь", то есть ответ в статье.

Ещё раз перечитываем статью, и можно увидеть что в начале...

Статья Получаем доступ к AWS консоли с помощью API ключей

Апр 06

- 4 554

- 0

Статья является переводом. Оригинал вот тут

В случае состязательных режимов, доступ к консоли AWS лучше, чем к API. В этой статье мы покажем вам процесс исследования и релизним новый инструмент, который мы создали!

Было бы желание...

Клиенты часто просят нас протестировать приложения, сети и/или инфраструктуру, размещенные на Amazon Web Services (AWS). В рамках этих проверок, мы часто находим активные учетные данные IAM различными способами. Эти учетные данные позволяют владельцу выполнять привилегированные действия в службах AWS в пределах учетной записи AWS.

Эти учетные данные представлены в двух формах, обе из которых работают с CLI AWS:

В случае состязательных режимов, доступ к консоли AWS лучше, чем к API. В этой статье мы покажем вам процесс исследования и релизним новый инструмент, который мы создали!

Было бы желание...

Клиенты часто просят нас протестировать приложения, сети и/или инфраструктуру, размещенные на Amazon Web Services (AWS). В рамках этих проверок, мы часто находим активные учетные данные IAM различными способами. Эти учетные данные позволяют владельцу выполнять привилегированные действия в службах AWS в пределах учетной записи AWS.

Эти учетные данные представлены в двух формах, обе из которых работают с CLI AWS:

- Постоянные учетные данные

- Обычно предоставляя отдельных пользователей IAM, эти аккаунты содержат ключ доступа (который обычно начинается с AKIA) и секретный ключ.

- Временные учетные данные

- Как правило, это происходит от принятия на себя роли IAM, они также содержат токен сессии (и ключ доступа, начиная с...

Статья Сетевой порт - отражение вашей безопасности

Апр 01

- 8 882

- 3

КОМПЬЮТЕРНЫЕ СЕТИ

<< Начало

5. Сетевой порт - отражение вашей безопасности.

Наш парусник, груженный отборным индийским хлопком, мчится по бескрайним просторам Атлантического океана к берегам Новой Англии. Однако, порт Бостона, в котором принимают хлопок, закрыт в связи с разразившейся эпидемией неизвестного ранее вируса, а все близлежащие порты принимают лишь вино и чай. Наша задача - сбыть хлопок и нагрузить трюмы колумбийскими клубнями, чтобы отправиться с ними обратно в далекую Индию.

Как мы уже рассматривали в предыдущей статье, каждое вычислительное устройство в сети имеет свой уникальный IP-адрес. Однако, для полноценной передачи информации, одних только IP-адресов недостаточно, так как передачу данных осуществляют не сами вычислительные машины, а работающие на них приложения, такие как FTP-сервер, почтовый SMTP-сервер и другие. Каждое из этих приложений отправляет и принимает наборы данных под определенным номером, являющимся номером порта. Набором правил стека протоколов TCP/IP, среди прочих, предусмотрен транспортный уровень, в который входят протоколы TCP и UDP. О...

<< Начало

5. Сетевой порт - отражение вашей безопасности.

Наш парусник, груженный отборным индийским хлопком, мчится по бескрайним просторам Атлантического океана к берегам Новой Англии. Однако, порт Бостона, в котором принимают хлопок, закрыт в связи с разразившейся эпидемией неизвестного ранее вируса, а все близлежащие порты принимают лишь вино и чай. Наша задача - сбыть хлопок и нагрузить трюмы колумбийскими клубнями, чтобы отправиться с ними обратно в далекую Индию.

Как мы уже рассматривали в предыдущей статье, каждое вычислительное устройство в сети имеет свой уникальный IP-адрес. Однако, для полноценной передачи информации, одних только IP-адресов недостаточно, так как передачу данных осуществляют не сами вычислительные машины, а работающие на них приложения, такие как FTP-сервер, почтовый SMTP-сервер и другие. Каждое из этих приложений отправляет и принимает наборы данных под определенным номером, являющимся номером порта. Набором правил стека протоколов TCP/IP, среди прочих, предусмотрен транспортный уровень, в который входят протоколы TCP и UDP. О...

Статья Мыслите вне рамок OWASP TOP-10/SANS TOP-25/Bug Bounty

Апр 01

- 6 572

- 1

Статья является переводом. Оригинал вот тут

TL;DR:

"Мыслите вне рамок OWASP TOP-10/SANS TOP-25/Bug Bounty ". В этой статье мы обсудим несколько примеров, чтобы донести главную идею о том, что если вы думаете ограниченно, то вы и будете ограниченными. Использование Bug bounty ухудшило качество тестирования на проникновение, как для клиентов, так и для специалистов. Клиенту трудно отличить хороший пентест от быстрого и грязного, при использовании топ-10/топ-25 будь то SANS или OWASP .

Эта статья поможет тем, кто только встал на этот путь информационной безопасности и охоты за багами.

1. Введение

કેમ છો? મજામાં. Я - Равикумар Пагдал, в настоящее время работаю старшим менеджером в компании...

TL;DR:

"Мыслите вне рамок OWASP TOP-10/SANS TOP-25/Bug Bounty ". В этой статье мы обсудим несколько примеров, чтобы донести главную идею о том, что если вы думаете ограниченно, то вы и будете ограниченными. Использование Bug bounty ухудшило качество тестирования на проникновение, как для клиентов, так и для специалистов. Клиенту трудно отличить хороший пентест от быстрого и грязного, при использовании топ-10/топ-25 будь то SANS или OWASP .

Эта статья поможет тем, кто только встал на этот путь информационной безопасности и охоты за багами.

Внимание: Эта статья может изменить и изменит взгляд, мышление и привычку типичного пентестера. Будьте осторожны. Это может причинить серьезную боль вашим чувствам!

1. Введение

કેમ છો? મજામાં. Я - Равикумар Пагдал, в настоящее время работаю старшим менеджером в компании...

🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →