Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Форум информационной безопасности - yg140.servegame.com

Chomp scan - Утилита которая помогает при пентесте

Апр 07

- 6 974

- 8

Доброго времени суток! Сегодня я хочу рассказать об утилите, которая помогает при тесте на проникновение и ловли багов. Речь пойдет о Chomp scan

Данная утилита помогает автоматизировать, иногда утомительные, процессы разведки, при этом объединив самые быстрые и эффективные утилиты.

Теперь нет надобности искать нужные словари, запоминать, что вы уже тестировали, а что нет, и также не нужно искать во всем компьютере отдельные логи программ после теста.

Chomp scan умеет фокусироваться на список потенциальных и интересных поддоменов, позволит вам сохранить ваше драгоценное время и сообщит вас о завершении через Notcia

Если вы раньше не сталкивались с этой программой, то если вы будете следовать простым советам, то все будет работать прекрасно.

1. При переходе на сайт, вы получаете определенный идентификатор в виде notica.us/?xxxxxxxx:

2. После того, как вы зашли на сайт, нужно разрешить этому сайту высылать уведомления:

3. После команды быстрой установки...

Данная утилита помогает автоматизировать, иногда утомительные, процессы разведки, при этом объединив самые быстрые и эффективные утилиты.

Теперь нет надобности искать нужные словари, запоминать, что вы уже тестировали, а что нет, и также не нужно искать во всем компьютере отдельные логи программ после теста.

Chomp scan умеет фокусироваться на список потенциальных и интересных поддоменов, позволит вам сохранить ваше драгоценное время и сообщит вас о завершении через Notcia

Если вы раньше не сталкивались с этой программой, то если вы будете следовать простым советам, то все будет работать прекрасно.

1. При переходе на сайт, вы получаете определенный идентификатор в виде notica.us/?xxxxxxxx:

2. После того, как вы зашли на сайт, нужно разрешить этому сайту высылать уведомления:

3. После команды быстрой установки...

Статья Вычисление цели по ссылке с I-See-You

Апр 07

- 5 441

- 7

Добрый день,Друзья и Уважаемые Форумчане.

Между подготовкой более серьёзного материала для вас и отдыхом,увидел вот такую занимательную вещь.

Принципиально нового,в данном софте нет,но может быть кому и пригодится.

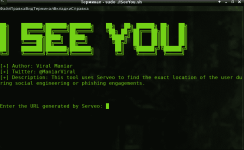

I-See-You создал Viral Maniar из Австралии для вычисления цели по подкинутой ссылке.

Ссылку генерирует сам инструмент используя ресурс serveo net.

Перед предложением цели пройти по ссылке,желательно её сократить и завуалировать.

Установка:

При запуске нам предлагается вверху ссылка.

(При очередном запуске генерируется новая ссылка)

Берём её и вводим в окно запроса URL (см.самый первый скриншот)

Далее,основное окно закроется и активируются другие.

Когда цель перейдёт по ссылке,то увидит такую картину

А вот атакующий получает при этом результаты.

Это могут быть и просто геолокационные данные.

Но самое главное-это IP цели

[ATTACH...

Между подготовкой более серьёзного материала для вас и отдыхом,увидел вот такую занимательную вещь.

Принципиально нового,в данном софте нет,но может быть кому и пригодится.

I-See-You создал Viral Maniar из Австралии для вычисления цели по подкинутой ссылке.

Ссылку генерирует сам инструмент используя ресурс serveo net.

Перед предложением цели пройти по ссылке,желательно её сократить и завуалировать.

Установка:

Код:

# git clone https://github.com/Viralmaniar/I-See-You.git

# cd I-See-You/

# chmod +x ISeeYou.sh

# ./ISeeYou.sh -запуск(При очередном запуске генерируется новая ссылка)

Берём её и вводим в окно запроса URL (см.самый первый скриншот)

Далее,основное окно закроется и активируются другие.

Когда цель перейдёт по ссылке,то увидит такую картину

А вот атакующий получает при этом результаты.

Это могут быть и просто геолокационные данные.

Но самое главное-это IP цели

[ATTACH...

Статья Осторожно – WinRAR !

Апр 04

- 12 430

- 21

Положа руку на сердце скажите - когда вы в последний раз обновляли программу WinRAR?

– популярное приложение для сжатия файлов Windows, которое насчитывает более 500 миллионов пользователей по всему миру.

Правильно – никогда - поскольку программное обеспечение WinRAR не имеет функции автоматического обновления. Вернее – не имело до самого последнего времени.

Чем и воспользовались отдельные злодеи и даже киберпреступные группы ))). Они до сих пор с успехом используют недавно исправленную уязвимость выполнения критического кода в WinRAR . Что, к сожалению, делает миллионы его пользователей уязвимыми для кибератак. Критическая уязвимость (CVE-2018-20250), исправленная в конце прошлого месяца командой WinRAR с выпуском WinRAR версии 5.70 beta 1, затрагивает все предыдущие версии WinRAR, выпущенные за последние 19 лет.

В версиях WinRAR, предшествующих 5.61 включительно, существует уязвимость обхода пути при создании поля имени файла в формате ACE (в UNACEV2.dll). Когда с полем имени файла манипулируют определенными шаблонами, папка назначения (извлечения) игнорируется, таким образом обрабатывая имя файла как абсолютный путь. Найденный логический баг связан со сторонней...

– популярное приложение для сжатия файлов Windows, которое насчитывает более 500 миллионов пользователей по всему миру.

Правильно – никогда - поскольку программное обеспечение WinRAR не имеет функции автоматического обновления. Вернее – не имело до самого последнего времени.

Чем и воспользовались отдельные злодеи и даже киберпреступные группы ))). Они до сих пор с успехом используют недавно исправленную уязвимость выполнения критического кода в WinRAR . Что, к сожалению, делает миллионы его пользователей уязвимыми для кибератак. Критическая уязвимость (CVE-2018-20250), исправленная в конце прошлого месяца командой WinRAR с выпуском WinRAR версии 5.70 beta 1, затрагивает все предыдущие версии WinRAR, выпущенные за последние 19 лет.

В версиях WinRAR, предшествующих 5.61 включительно, существует уязвимость обхода пути при создании поля имени файла в формате ACE (в UNACEV2.dll). Когда с полем имени файла манипулируют определенными шаблонами, папка назначения (извлечения) игнорируется, таким образом обрабатывая имя файла как абсолютный путь. Найденный логический баг связан со сторонней...

Статья Черный список шпионских хостов

Апр 02

- 6 559

- 5

Защита компьютера с помощью файла hosts или черный список шпионских хостов

Этот простой и эффективный способ защитит Вас от многих типов программ-шпионов, уменьшит использование полосы пропускания, блокирует определенные всплывающие окна , ловит и предотвращает отслеживание пользователей посредством «веб-ошибок», встроенных в спам, обеспечивает частичную защиту IE от определенных веб-эксплойтов и блокирует большую часть надоедливой рекламы, которой вы были бы подвержены в интернете.

Черный список шпионских хостов файл

Этот файл создан программистом Дэном Поллоком и может быть свободно использован для некоммерческих целей.

Используйте этот файл для предотвращения подключения вашего компьютера к выбранным интернет-хостам. Существует версия этого файла, которая использует

На некоторых машинах это может работать в несколько раз быстрее.

Этот файл должен быть сохранен как текстовый файл без расширения. (Это означает,что имя файла должно быть точно таким, как показано ниже, без добавления

Этот простой и эффективный способ защитит Вас от многих типов программ-шпионов, уменьшит использование полосы пропускания, блокирует определенные всплывающие окна , ловит и предотвращает отслеживание пользователей посредством «веб-ошибок», встроенных в спам, обеспечивает частичную защиту IE от определенных веб-эксплойтов и блокирует большую часть надоедливой рекламы, которой вы были бы подвержены в интернете.

Черный список шпионских хостов файл

Этот файл создан программистом Дэном Поллоком и может быть свободно использован для некоммерческих целей.

Используйте этот файл для предотвращения подключения вашего компьютера к выбранным интернет-хостам. Существует версия этого файла, которая использует

127.0.0.1 вместо 0.0.0.0

На некоторых машинах это может работать в несколько раз быстрее.

Этот файл должен быть сохранен как текстовый файл без расширения. (Это означает,что имя файла должно быть точно таким, как показано ниже, без добавления

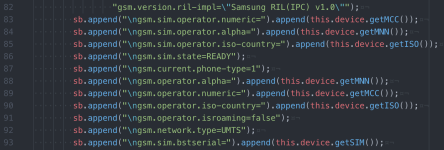

.txt.)...Статья Ферма Android девайсов - FakeTelephony и WifiInfo

Апр 02

- 8 846

- 2

И снова здравствуйте

Продолжим обсуждение того, как сделать свою ферму на Android девайсах и не облажаться (а сделать это просто). Если вспомним, то мы уже рассмотрели как нам скрыть root права многими способами и то, как обойти проверки на постоянное нахождение девайса на зарядке. Сегодня же я предлагаю посмотреть на то, как телефон подключен к сети.

WiFi

Сначала рассмотрим Wifi как самый простой способ подключения к интернету.

Тут все на самом деле прозаично. Чаще всего у девайса забирают его MAC адрес, название сети (SSID) и ее BSSID. Живут они все в...

Продолжим обсуждение того, как сделать свою ферму на Android девайсах и не облажаться (а сделать это просто). Если вспомним, то мы уже рассмотрели как нам скрыть root права многими способами и то, как обойти проверки на постоянное нахождение девайса на зарядке. Сегодня же я предлагаю посмотреть на то, как телефон подключен к сети.

Напоминаю что все, что вSharedPref.getXValueили генерируется на удаленном сервере и подбирается для конкретной задачи девайса на сессию, в рамках которой выполняется действие.

WiFi

Сначала рассмотрим Wifi как самый простой способ подключения к интернету.

Хочу обратить внимание на то, что вам нужно будет подумать о том, как не выдавать свой IP. Один из вариантов я описал в этом комментарии (screen).

Тут все на самом деле прозаично. Чаще всего у девайса забирают его MAC адрес, название сети (SSID) и ее BSSID. Живут они все в...

Статья Раскрытие аналитики у коротких ссылок или деанон goo.gl и bit.ly

Мар 30

- 5 416

- 3

Привет,

Иногда нам надо знать что находится “по ту сторону” короткой ссылки (да, там может быть что-то спрятано с полезной нагрузкой, а нам нужно быть готовым к этому). Для этого я рекомендую использовать hoper, он поможет пройти до последнего эндпоинта вашей (или не вашей) короткой ссылки по всем редиректам. Но часто бывает необходимо узнать и аналитику по коротким ссылкам.

Если добавить к ссылке у сервисов goo.gl и bit.ly "+" в конец URL, то можно попасть на страницу статистики, которая раскроет количество кликов, какие браузеры, локации откуда открывали ссылку.

Например, если короткая ссылка такая

-

-

А если

-

Потестить можете на примере ссылок, которые я сделал для URL

Иногда нам надо знать что находится “по ту сторону” короткой ссылки (да, там может быть что-то спрятано с полезной нагрузкой, а нам нужно быть готовым к этому). Для этого я рекомендую использовать hoper, он поможет пройти до последнего эндпоинта вашей (или не вашей) короткой ссылки по всем редиректам. Но часто бывает необходимо узнать и аналитику по коротким ссылкам.

Если добавить к ссылке у сервисов goo.gl и bit.ly "+" в конец URL, то можно попасть на страницу статистики, которая раскроет количество кликов, какие браузеры, локации откуда открывали ссылку.

Например, если короткая ссылка такая

https://goo.gl/abcd1234, то это значит что аналитика по этой коротной ссылке будет доступна такими способами:-

https://goo.gl/abcd1234+-

https://goo.gl/abcd1234.info (deprecated, но иногда может работать)А если

http://bit.ly/abcd1234, то инфа по ней будет доступна вот так:-

http://bit.ly/abcd1234+Потестить можете на примере ссылок, которые я сделал для URL

https://yg140.servegame.comhttps://goo.gl/9opaek-->...

Hack The Box: Практический анализ машин для отработки навыков пентеста (Часть 2)

Мар 30

- 26 052

- 13

Полное руководство на русском языке о Hack The Box Pen-testing Labs

Первая часть - Hack The Box - все об онлайн лаборатории для пентеста, часть 1

Всем привет. Это вторая часть руководства по Hack The Box. В ней мы проанализируем несколько машин из HTB, проверим ваши знания командной строки lInux и изучим несколько утилит для сканирования.

Поискав на YouTube, я нашел отличнейший плейлист, из которого мы возьмем видеоролики, где проводят сканирование, и разберем парочку:

Просмотрев начало любого видеоролика, вы увидите сканирование IP адреса машины утилитой Nmap. Давайте посмотрим команды, используемы в видеоролике, и найдем к ним справку. Это можно проделать почти с каждой командой.

Получение справки к каждой команде.

Чтобы создать данный курс, я установил Kali Linux на виртуальную...

Первая часть - Hack The Box - все об онлайн лаборатории для пентеста, часть 1

Всем привет. Это вторая часть руководства по Hack The Box. В ней мы проанализируем несколько машин из HTB, проверим ваши знания командной строки lInux и изучим несколько утилит для сканирования.

Поискав на YouTube, я нашел отличнейший плейлист, из которого мы возьмем видеоролики, где проводят сканирование, и разберем парочку:

Просмотрев начало любого видеоролика, вы увидите сканирование IP адреса машины утилитой Nmap. Давайте посмотрим команды, используемы в видеоролике, и найдем к ним справку. Это можно проделать почти с каждой командой.

Получение справки к каждой команде.

Чтобы создать данный курс, я установил Kali Linux на виртуальную...

Статья Hack The Box: Онлайн-лаборатория для практики и обучения пентесту (Часть 1)

Мар 30

- 67 356

- 22

Полное руководство на русском языке о Hack The Box Pen-testing Labs.

Всем привет. В недавнем времени захотел попрактиковаться в сфере пентеста. Долго искал и выбирал площадки. Выбирал среди этих:

Для начала нам стоит разобраться что вообще сайт из себя представляет. Hack The Box или HTB - это онлайн платформа, позволяющая вам проверить свои навыки тестирования на проникновение и обменяться идеями и методологиями с тысячами людей в области безопасности.

Мое знакомство началось с...

Всем привет. В недавнем времени захотел попрактиковаться в сфере пентеста. Долго искал и выбирал площадки. Выбирал среди этих:

- HackerLab | CTF-платформа (площадка добавлена в конце 2022 года)

- https://www.root-me.org

- https://www.hackthis.co.uk

- [PentesterLab] Our exercises

- https://ctf365.com

- https://ringzer0team.com

- Hack The Box :: Penetration Testing Labs

Для начала нам стоит разобраться что вообще сайт из себя представляет. Hack The Box или HTB - это онлайн платформа, позволяющая вам проверить свои навыки тестирования на проникновение и обменяться идеями и методологиями с тысячами людей в области безопасности.

Мое знакомство началось с...

Решено Участие команды codeby в The Standoff на Positive Hack Days 9

Мар 30

- 6 496

- 14

Соревнования пройдут 21-22 мая на PHDays — международный форум по практической безопасности. Главная. Список команд: Команды The Standoff

Приходите поболеть за нас

Подробнее на официальном сайте The StandoffThe Standoff

Конфликт атакующих и защитников выходит на новый уровень. Битва развернется в городе, вся экономика которого основывается на цифровых технологиях. Городская инфраструктура включает в себя ТЭЦ и подстанцию, железную дорогу, «умные» дома с рекуперацией энергии, банки с банкоматами и киосками самообслуживания. Ну и конечно, в городе работают сотовая связь, интернет, различные онлайн-сервисы.

Приходите поболеть за нас

Статья Лёгкий DDoS с помощью Google Sheets

Мар 28

- 11 516

- 7

Привет yg140.servegame.com!

В этой статье мы разберем Лёгкий DDoS с помощью Google Sheets. Узнаем актульно ли это, поймем как это работает и напишим свою тулзу для автоматизации атаки.

Теория:

Суть данной атаки в использовании формулы для вставки изображения в ячейку

=image("http://www.example.org/image.jpg"). Если вставить данную формулу в Google Sheets, робот google перейдёт по ссылке и скачает файл чтобы затем вставить в таблицу. Одного перехода бота на атакуемый сайт нам недостаточно поэтому нам надо как можно больше вставить таких формул в таблицу но бот не дурак и знает что такая картинка уже есть и он нам отдаст ее из кэша а не пойдет повторно на атакуемый сайт. Однако исследователь под ником chr13 обнаружил что если добавить к ссылке случайный параметр, то робот скачает этот файл ещё раз =image("http://www.example.org/image.jpg?r=1"). Таким образом мы можем заставить бота обращаться к серверу столько раз к сколько нам вздумается.Положить сайт таким образом вероятно не удастся но замедлить...

🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →