Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Форум информационной безопасности - yg140.servegame.com

Статья Пара полезных программ для поиска дополнительных доменов/сабдоменов (не брутфорс)

Апр 04

- 5 401

- 5

Занимаетесь анализом сетевой инфраструктуры? Ищете новые методы для обнаружения доменов и субдоменов? Большинство успешных исследований опираются на применение разнообразных техник и специализированных инструментов. Узнайте, как CTFR и GetAltName помогут расширить ваши возможности.

Ознакомьтесь с принципами работы CTFR, использующей Certificate Transparency, и GetAltName, извлекающей информацию из SSL-сертификатов. Эти программы откроют неочевидные связи и альтернативные имена, которые обычный брутфорс может пропустить. Только проверенные методы и полезные инструменты для глубокого анализа!

Статья The Car Hacker's Handbook: A Guide For Penetration Testing - Глава 3, Часть 1

Апр 01

- 5 350

- 0

Глава 3 Приступаем к кодингу

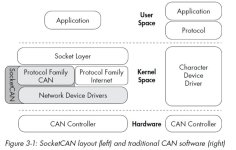

Когда вы начнете использовать CAN для связи с автомобилем, вы вполне можете найти его как мешанину различных драйверов и программных утилит. Идеальным было бы объединить CAN-инструменты и их различные интерфейсы в общий интерфейс, чтобы мы могли легко обмениваться информацией между инструментами. К счастью...

Когда вы начнете использовать CAN для связи с автомобилем, вы вполне можете найти его как мешанину различных драйверов и программных утилит. Идеальным было бы объединить CAN-инструменты и их различные интерфейсы в общий интерфейс, чтобы мы могли легко обмениваться информацией между инструментами. К счастью...

Hwacha и встреча с honeypot

Апр 01

- 7 242

- 12

Добрый вечер , Друзья , Уважаемые Форумчане и Гости форума.

Несколько необычное будет сегодня описание инструмента , с которым вас хочу познакомить.

Автором его является N00py . Это человек , который увлекается пентестом.

Hwacha была в очень далёкие времена известна ,как "Огненная повозка" .

И являлась оружием массового поражения пехоты противника.

Сегодня мы видим её реинкарнацию в кибероружие современности ,что не отменяет качеств в многоцелевой атаке.

Hwacha - инструмент быстрый , простой в обращении и был задуман заполнить те пробелы , которые замечены в CrackMapExec.

Но при этом , обладающий уникальным собственным функционалом .

И если CrackMapExec специализируется на Windows в основном , то Hwacha умеет проводить те же атаки ,только на Linux.

И отличается быстротой выполнения полезных нагрузок на таких системах.

Способным собрать артефакты и выполнить shell- код во всей подсети.

Автор обзора и Администрация ресурса предупреждают о запрете использования рассматриваемого инструмента в незаконных целях.

Вся информация предоставлена для ознакомления и изучения проблем безопасности.

Установка Hwacha:

Несколько необычное будет сегодня описание инструмента , с которым вас хочу познакомить.

Автором его является N00py . Это человек , который увлекается пентестом.

Hwacha была в очень далёкие времена известна ,как "Огненная повозка" .

И являлась оружием массового поражения пехоты противника.

Сегодня мы видим её реинкарнацию в кибероружие современности ,что не отменяет качеств в многоцелевой атаке.

Hwacha - инструмент быстрый , простой в обращении и был задуман заполнить те пробелы , которые замечены в CrackMapExec.

Но при этом , обладающий уникальным собственным функционалом .

И если CrackMapExec специализируется на Windows в основном , то Hwacha умеет проводить те же атаки ,только на Linux.

И отличается быстротой выполнения полезных нагрузок на таких системах.

Способным собрать артефакты и выполнить shell- код во всей подсети.

Автор обзора и Администрация ресурса предупреждают о запрете использования рассматриваемого инструмента в незаконных целях.

Вся информация предоставлена для ознакомления и изучения проблем безопасности.

Установка Hwacha:

Код:

# git...Статья Анализ Безопасности Браузеров с BeEF и Ngrok

Мар 26

- 18 994

- 22

Добрый день , Уважаемые Форумчане,Друзья и Гости форума.

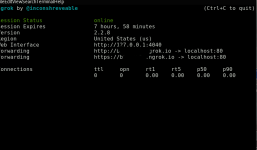

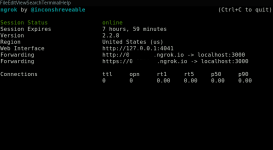

Сегодня мы разберём один из самостоятельных атакующих модулей,работающего с BEEF.

Принцип работы основан на подключении сервиса ngrok.

Сама утилита относится к категории Browser Exploitation Framework

Надо отметить,что браузеры всё более становятся защищены от проведения таких атак.

Но метод обладает некой разновидностью и пока имеет право на существование.

Модуль также генерирует файл hook.js по пути /var/www/html/hook.js

Активирует инструмент beef,который слушает ,как известно ,порт 3000

Установка:

Код:

# git clone https://github.com/stormshadow07/BeeF-Over-Wan.git

# cd BeeF-Over-Wan.git/

# python BeeFOverWan.py - запуск на Kali Linux

# python2 BeeFOverWan.py -запуск на Arch Linux

# chmod +x BeeFOverWan.py - при необходимости сделать файл исполняемым.Смысл состоит в том ,что с ngrok атакующий стартует этот сервис на портах 80 и 3000

Также должен быть запущен apache.

Код:

# ./ngrok http 80

Код:

# ./ngrok http 3000

Мы получаем ссылки с характерными адресами,перенаправлениями и двумя разными каналами.

Всё...

Python от МФТИ

Мар 21

- 27 798

- 14

Hi ребя!! На ютубе есть лекции --- алгоритмы на Python от преподавателя кафедры информатики МФТИ (Тимофей Хирьянов)

Думаю такой путь начать изучать программирование (а не синтаксис) - правильный.В самом начале 1 лекции преподаватель говорит,что мол на кафедре есть книга Симмерфилда,но она вам не нужна.А еще есть практические задания Курс информатики на Python 3 Давайте решать.

Думаю такой путь начать изучать программирование (а не синтаксис) - правильный.В самом начале 1 лекции преподаватель говорит,что мол на кафедре есть книга Симмерфилда,но она вам не нужна.А еще есть практические задания Курс информатики на Python 3 Давайте решать.

Статья Первичная настройка Kali Linux [MSI-тред v.2]

Мар 20

- 23 937

- 28

Приветствую всех!

Решил написать полноценную статью про ноутбуки для пентеста и гибридную графику в них. Статья будет разбита на 2 части из-за большого объема.

Это продолжение и дополнение этих заметок. Так как появилось свободное время, то решил доработать и структурировать их.

Вообще, я не представляю Kali Linux или другой дистрибутив для пентеста на ПК (исключение - для эффективного перебора паролей). Ноутбук удобен своей мобильностью и хорошей производительностью (я говорю о средней ценовой категории). Из доступных на рынке предложений мне больше всего нравятся решения MSI. В частности линнейка GL, так как она находится в доступной ценовой категории, что позволяет использовать ноутбук как для работы с требовательным ПО, так и для игр. Конкретно MSI мне нравится продуманной системой охлаждения и широким выбором моделей в ценовых категориях. Это ни в коем случае не реклама MSI, а субъективное мнение...

Решил написать полноценную статью про ноутбуки для пентеста и гибридную графику в них. Статья будет разбита на 2 части из-за большого объема.

Это продолжение и дополнение этих заметок. Так как появилось свободное время, то решил доработать и структурировать их.

Вообще, я не представляю Kali Linux или другой дистрибутив для пентеста на ПК (исключение - для эффективного перебора паролей). Ноутбук удобен своей мобильностью и хорошей производительностью (я говорю о средней ценовой категории). Из доступных на рынке предложений мне больше всего нравятся решения MSI. В частности линнейка GL, так как она находится в доступной ценовой категории, что позволяет использовать ноутбук как для работы с требовательным ПО, так и для игр. Конкретно MSI мне нравится продуманной системой охлаждения и широким выбором моделей в ценовых категориях. Это ни в коем случае не реклама MSI, а субъективное мнение...

UsbKill. Anti-Forensic

Мар 17

- 10 622

- 13

N

Доброго времени суток товарищи, братья и сестры, коллеги)))

Хочу вас познакомить с такой штучкой как usbkill.

Програмка написана на python, код есть на гитхабе. Предполагаемое использование usbkill как инструмент для усложнения работы криминалистам.Хочу вас познакомить с такой штучкой как usbkill.

Возможности программы таковы:

poweroff пк , удаление файлов и папок, чистка ram и swap, при подключении usb устройств

Установка до невозможности проста

Код:

git clone https://github.com/hephaest0s/usbkill.git

cd usbkill/

#устанавливаем

python setup.py install

cd install

#копируем файл настроек

cp usbkill.ini /etc/Тааак, теперь по настройкам, откроем любым текстовым редактором файл usbkill.ini который мы скопировали в директорию /etc/

Функция whitelist , как мы понимаем отвечает за белый список устройств которым разрешено подключение отключение к нашему пк

remove_file_cmd это интеграция с утилитой srm которая входит в набор secure-deleteДалее идут функции files_to_remove и folders_to_remove , думаю что они означают не стоит, пример заполнения ниже)

Статья Немного о пентесте с помощью Android устройства

Мар 16

- 17 563

- 17

Внимание codeby, вещает Ghost Pants , сегодня мы поговорим о тестировании уязвимостей и манипуляциях в сети с помощью устройства на базе ОС android. А спонсор сегодняшней статьи root права, "root права, да как же их поставить?!", для получения рута зайдите на 4pda и введите в поиск модель вашего телефона, а там поймёте.

Итак, первым делом скачиваем приложение superSU с play market'а, данная программа предоставляет рут доступ приложениям которые этого требуют скачать supersu с play market

скачиваем и заходим в приложение, если показывает что рут доступ есть, то всё окей, едем дальше. Теперь мы установим busybox. Busybox- это набор unix команд которые требуются для некоторых программ скачать busybox с 4pda.

Ну вот и всё, мы полностью готовы, теперь будем устанавливать приложения с которыми будем работать. Начнём со взлома wifi. Взлом wifi на андроид довольно...

Итак, первым делом скачиваем приложение superSU с play market'а, данная программа предоставляет рут доступ приложениям которые этого требуют скачать supersu с play market

скачиваем и заходим в приложение, если показывает что рут доступ есть, то всё окей, едем дальше. Теперь мы установим busybox. Busybox- это набор unix команд которые требуются для некоторых программ скачать busybox с 4pda.

Ну вот и всё, мы полностью готовы, теперь будем устанавливать приложения с которыми будем работать. Начнём со взлома wifi. Взлом wifi на андроид довольно...

🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →

Команда онлайн

-

LuxkerrCodeby Team

Пользователи онлайн

Всего: 4 880 (пользователей: 13, гостей: 4 867)