Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Форум информационной безопасности - yg140.servegame.com

Статья Как определить порты и порядок сканирования с Nmap

Авг 04

- 7 963

- 0

Начинаете работать с сетями? Хотите понять основы сканирования? 85% успешных сетевых специалистов начинают с изучения Nmap и его возможностей. Базовые функции и опции — ваш ключ к быстрому пониманию работы сети и её компонентов.

Изучите, как определять порты и порядок сканирования с Nmap, чтобы погрузиться в анализ сетевой инфраструктуры. Покажем, где брать задания, как развиваться и почему это лучший старт для работы с сетевыми утилитами. Только проверенные методы и полезные инструменты для будущих сетевых администраторов и специалистов по безопасности!

Статья Обнаружение хостов с помощью NMAP: полное руководство

Авг 04

- 6 147

- 0

Начинаете работать с сетевыми инструментами? Не знаете, как начать сканирование? 85% успешных специалистов начинали с практики и использования nmap. Бесплатные ресурсы и сообщества — ваш ключ к быстрому пониманию сетей и оттачиванию навыков.

Узнайте, как начать работу с nmap, погрузиться в мир сетевого анализа и превратить теорию в реальные умения. Покажем, как обнаруживать устройства, как развиваться и почему это лучший старт для новичка. Только проверенные методы и полезные инструменты для будущих экспертов!

Статья Nmap Scripting Engine: Мощный инструмент для сетевого анализа и безопасности

Авг 04

- 5 827

- 0

Интересуетесь сетевой безопасностью? Хотите расширить свои навыки? Nmap Scripting Engine — мощный инструмент для анализа сетей, которым пользуются многие специалисты. Изучение NSE — ваш ключ к пониманию сетевых уязвимостей.

Освойте, как использовать Nmap Scripting Engine для сетевого исследования, обнаружения версий сервисов и анализа уязвимостей. Мы покажем, как работать с категориями скриптов (safe, vuln), применять опции Nmap для NSE и почему это важно для любого, кто работает с сетями. Только проверенные подходы и эффективные скрипты для будущих аналитиков!

Статья Как сбросить пароль root’а в Kali Linux

Июл 30

- 45 292

- 17

Пароль root в Kali Linux

Как правило, пароль мы задаём сами при установке системы. Бывают исключения — например, при прожиге на флешку live-образа, либо при установке ARM-версий Kali Linux. В любом случае для начала, попробуйте пароль:

Если забыл пароль от Kali Linux

Небольшие неприятности могут случиться со всеми. Но если данные на диске не зашифрованы, то забытый пароль от Linux — это маленькая неприятность с которой легко справиться.

Если пароль toor не работает, то просто сбрасываем (задаём новый) пароль для рута.

При загрузке, когда появится это окошко:

Нажмите 'e', откроется новое окно. Найдите строку, которая начинается на

Нажимаете F10 для загрузки.

Откроется окно терминала:

Перемонтируем файловую систему для чтения-записи (при загрузке она...

Как правило, пароль мы задаём сами при установке системы. Бывают исключения — например, при прожиге на флешку live-образа, либо при установке ARM-версий Kali Linux. В любом случае для начала, попробуйте пароль:

Код:

toorНебольшие неприятности могут случиться со всеми. Но если данные на диске не зашифрованы, то забытый пароль от Linux — это маленькая неприятность с которой легко справиться.

Если пароль toor не работает, то просто сбрасываем (задаём новый) пароль для рута.

При загрузке, когда появится это окошко:

Нажмите 'e', откроется новое окно. Найдите строку, которая начинается на

В конце этой строки поставьте пробел и допишите (будьте внимательны, строка длинная и занимает 2 строчки):linux /boot/vmlinuz-3.18 …...

Код:

single init=/bin/bashНажимаете F10 для загрузки.

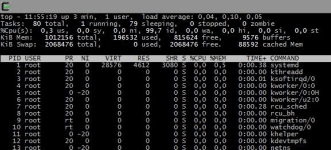

Откроется окно терминала:

Перемонтируем файловую систему для чтения-записи (при загрузке она...

Статья Crunch — генератор паролей: основы использования и практические примеры

Июл 14

- 34 742

- 25

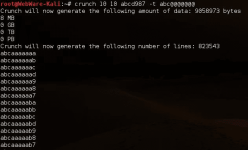

Что такое Crunch

Crunch – генератор словарей паролей, в которых можно определить стандартную или заданную кодировку. Crunch может произвести все возможные комбинации и перестановки.

Особенности:

Методы взламывания пароля бывают:

1. Dictionary attack

Перебор по словарю. Словари содержат наиболее часто используемые пароли. Плюсами данной атаки является повышение шанса подобрать пароль при значительной экономии...

Crunch – генератор словарей паролей, в которых можно определить стандартную или заданную кодировку. Crunch может произвести все возможные комбинации и перестановки.

Особенности:

- crunch генерирует списки слов (WordList) как методом комбинации, так и методом перестановки

- он может разбить вывод по количеству строк или размеру файла

- поддерживается возобновление процесса после остановки

- образец (паттерн) поддерживает числа и символы

- образец поддерживает по отдельности символы верхнего и нижнего регистра

- работая с несколькими файлами, выводит отчёт о статусе

- новая опция -l для буквальной поддержки, @,% ^

- новая опция -d для ограничения дублирования символов, смотрите man-файл для деталей

- поддержка unicode

Методы взламывания пароля бывают:

1. Dictionary attack

Перебор по словарю. Словари содержат наиболее часто используемые пароли. Плюсами данной атаки является повышение шанса подобрать пароль при значительной экономии...

Статья Инструкция по установке Tails с возможностью сохранением данных и программ (постоянным хранилищем)

Июл 08

- 9 947

- 4

Что такое Tails?

Tails — это дистрибутив Linux, главный приоритет авторов при его создании — конфиденциальность пользователей. Все соединения с внешним миром происходят через анонимную сеть Tor (дополнительно про Tor можно почтитать в статье "Повышаем свою анонимность в Интернете с Tor в Kali Linux"), все другие соединения блокируются. Подразумевается, что для загрузки системы должны использоваться LiveCD или LiveUSB. Систему нельзя установить на жёсткий диск компьютера, нельзя настроить двойную загрузку с флешки/жёсткого диска (т. е. нельзя установить второй системой). Но при этом возможно создание Persistent — областей, в которых можно хранить документы.

Ну и главным аргументом, который многими упоминается в качестве показателя качества Tails, это то, что эта система использовалась самым известным (после Президента, конечно) жителем России — Эдвардом Сноуденом.

Установка Tails

Скачиваем образ с...

Tails — это дистрибутив Linux, главный приоритет авторов при его создании — конфиденциальность пользователей. Все соединения с внешним миром происходят через анонимную сеть Tor (дополнительно про Tor можно почтитать в статье "Повышаем свою анонимность в Интернете с Tor в Kali Linux"), все другие соединения блокируются. Подразумевается, что для загрузки системы должны использоваться LiveCD или LiveUSB. Систему нельзя установить на жёсткий диск компьютера, нельзя настроить двойную загрузку с флешки/жёсткого диска (т. е. нельзя установить второй системой). Но при этом возможно создание Persistent — областей, в которых можно хранить документы.

Ну и главным аргументом, который многими упоминается в качестве показателя качества Tails, это то, что эта система использовалась самым известным (после Президента, конечно) жителем России — Эдвардом Сноуденом.

Установка Tails

Скачиваем образ с...

Статья Повышаем свою анонимность в Интернете с Tor в Kali Linux

Июл 07

- 28 955

- 19

Tor (The Onion Router) — свободное программное обеспечение для реализации второго поколения так называемой "луковой маршрутизации". Это система, позволяющая устанавливать анонимное сетевое соединение, защищённое от прослушивания. Рассматривается как анонимная сеть, предоставляющая передачу данных в зашифрованном виде. (Определение из Википедии)

Несмотря на то, что название произошло от акронима, принято писать "Tor", а не "TOR". Только первая буква — заглавная.

Tor является свободным программным обеспечением и открытой сетью, в помощь вам для защиты от сетевого надзора, известного как анализ трафика, угрожающего персональной свободе и приватности, конфиденциальности бизнес контактов и связей, и государственной безопасности. (Определение с сайта программы)

Таким образом, Tor — это не только программное обеспечение, но и распределенная система серверов, между которыми трафик проходит в зашифрованном виде. (Иногда серверы системы Tor называют нодами.) На последнем сервере-ноде в цепочке передаваемые данные проходят процедуру расшифровки и передаются целевому серверу в открытом виде. Кроме того, через заданный интервал времени (около 10...

Несмотря на то, что название произошло от акронима, принято писать "Tor", а не "TOR". Только первая буква — заглавная.

Tor является свободным программным обеспечением и открытой сетью, в помощь вам для защиты от сетевого надзора, известного как анализ трафика, угрожающего персональной свободе и приватности, конфиденциальности бизнес контактов и связей, и государственной безопасности. (Определение с сайта программы)

Таким образом, Tor — это не только программное обеспечение, но и распределенная система серверов, между которыми трафик проходит в зашифрованном виде. (Иногда серверы системы Tor называют нодами.) На последнем сервере-ноде в цепочке передаваемые данные проходят процедуру расшифровки и передаются целевому серверу в открытом виде. Кроме того, через заданный интервал времени (около 10...

Статья Armitage в Kali Linux: автоматизация поиска и проверки уязвимостей

Июл 02

- 33 178

- 14

Начинаете путь в кибербезопасности? Не знаете, с чего стартовать? 85% успешных специалистов начинали с практики и использования легитимных инструментов. Бесплатные ресурсы и сообщества — ваш ключ к быстрому входу в профессию и оттачиванию навыков.

Узнайте, как начать карьеру в ИБ с платформы Kali Linux, погрузиться в мир тестирования безопасности и превратить теорию в реальные умения с Armitage. Покажем, где брать задания, как развиваться и почему это лучший старт для новичка. Только проверенные методы и полезные инструменты для будущих экспертов!

Статья Стресс-тест сети: DoS с использованием hping3 и спуфингом IP в Kali Linux

Июн 30

- 24 551

- 3

В компьютерной терминологии атака отказ-в-обслуживании (DoS) или атака распределённый отказ-в-обслуживании (DDoS) — это попытка сделать ресурсы машины или сети недоступными для пользователей. Хотя средства, мотивы и цели DoS различаются, главная её суть остаётся прежней — на время или на неопределённый срок прервать или приостановить услугу хоста, соединённого с Интернетом. В этой статье я покажу, как выполнить атаку DoS атаку с использованием hping3 и спуфингом IP в Kali Linux.

Как известно, DDoS — это атака, осуществляемая двумя или более лицами, или ботами, а DoS атака делается одним лицом или системой. На 2014 год, частота распознанных DDoS атак достигла в среднем 28 за каждый час.

Обычной целью исполнителей DoS атак являются сайты и услуги на привлекающих внимания серверах, вроде банковских, платёжные шлюзы кредитных карт и даже корневые сервера имён. Угроза отказа-в-обслуживании также распространены в бизнесе в отношении веб-сайтов.

Эта техника теперь широко применяется в определённых играх, используемая владельцами серверов или недовольными конкурентами в таких играх как популярные сервера Minecraft. Возрастает применение DoS как формы «Уличных Интернет Протестов»...

Как известно, DDoS — это атака, осуществляемая двумя или более лицами, или ботами, а DoS атака делается одним лицом или системой. На 2014 год, частота распознанных DDoS атак достигла в среднем 28 за каждый час.

Обычной целью исполнителей DoS атак являются сайты и услуги на привлекающих внимания серверах, вроде банковских, платёжные шлюзы кредитных карт и даже корневые сервера имён. Угроза отказа-в-обслуживании также распространены в бизнесе в отношении веб-сайтов.

Эта техника теперь широко применяется в определённых играх, используемая владельцами серверов или недовольными конкурентами в таких играх как популярные сервера Minecraft. Возрастает применение DoS как формы «Уличных Интернет Протестов»...

Статья Настройка защищённого VPS (VDS) на Debian, часть вторая: защита Apache от DoS

Июн 28

- 5 680

- 0

Первая часть здесь «Настройка защищённого VPS (VDS) на Debian, часть первая: установка Apache, PHP, MySQL ».

В первой части мы настроили наш веб-сервер на VPS (VDS) на Debian. Этот сервер и размещённые на нём ваши сайты доступны для всех в Интернете, в том числе и для атак. Я рекомендую проверить ваш сервер одним или всеми этими инструментами:

Вывод будет такой: даже с одного компьютера сервер можно «положить» или сильно замедлить. Это, конечно, никуда не годится...

В первой части мы настроили наш веб-сервер на VPS (VDS) на Debian. Этот сервер и размещённые на нём ваши сайты доступны для всех в Интернете, в том числе и для атак. Я рекомендую проверить ваш сервер одним или всеми этими инструментами:

Вывод будет такой: даже с одного компьютера сервер можно «положить» или сильно замедлить. Это, конечно, никуда не годится...

🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →

Пользователи онлайн

Всего: 2 966 (пользователей: 12, гостей: 2 954)