Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Форум информационной безопасности - yg140.servegame.com

Статья Использование Metasploit для аудита безопасности информационных систем

Мар 27

- 35 311

- 18

В предыдущей статье из серии профессиональных инструментов для аудита безопасности, мы загрузили и установили Metasploit. Теперь, мы начнем адаптироваться к Metasploit Framework и будем делать маленькие шаги чтобы инициировать наш первый настоящий взлом.

Прежде чем мы начнем аудит безопасности, давайте ознакомимся с программой и с некоторыми терминами, которые мы все должны знать их. При быстром взгляде на MetasploitFramework, он может быть немного непонятным с различными интерфейсами, параметрами, услугами, и модулями. Здесь мы постараемся сделать его более понятным, так чтобы мы смогли выполнить наш первый взлом.

Терминология

Следующая терминология популярна не только в Metasploit Framework, но и во всем мире профессиональных взломщиков и пентестеров, а также и в целях безопасности. По идее все должны быть знакомы с этими терминами чтобы четко понимать их для дальнейшего обучения в этой сфере.

Exploit

Exploit является средством, с помощью которого хакер использует недостатки или уязвимость в сети, приложения или службы. Хакер...

Прежде чем мы начнем аудит безопасности, давайте ознакомимся с программой и с некоторыми терминами, которые мы все должны знать их. При быстром взгляде на MetasploitFramework, он может быть немного непонятным с различными интерфейсами, параметрами, услугами, и модулями. Здесь мы постараемся сделать его более понятным, так чтобы мы смогли выполнить наш первый взлом.

Терминология

Следующая терминология популярна не только в Metasploit Framework, но и во всем мире профессиональных взломщиков и пентестеров, а также и в целях безопасности. По идее все должны быть знакомы с этими терминами чтобы четко понимать их для дальнейшего обучения в этой сфере.

Exploit

Exploit является средством, с помощью которого хакер использует недостатки или уязвимость в сети, приложения или службы. Хакер...

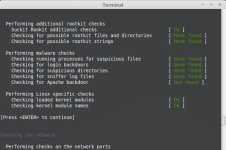

Статья Как сканировать Linux на руткиты (rootkits) с помощью rkhunter

Мар 08

- 7 786

- 2

Руткиты (rootkit) — это вредоносные программы, созданные для получения доступа уровня рута, при этом они прячут своё присутствие от антивирусных программ. Обычно руткиты устнавливаются на вашу систему троянами, содержащимися вместе с загруженными файлами, через известные системные уязвимости, подозрительными приложениями к письмам, при веб-сёрфинге или просто после взлома пароля.

Для Linux есть несколько инструментов сканирования руткитов, которые помогают противостоять известным или потенциальным руткитам. Один из таких инструментов выявления руткитов называется Rootkit Hunter (rkhunter). Здесь я опишу, как сканировать системы Linux на наличие руткитов с помощью rkhunter.

Установка rkhunter на Linux

Для установки rkhunter на Debian, Ubuntu или Linux Mint:

Для установки rkhunter на Fedora:

Для установки rkhunter на CentOS или RHEL сначала установите репозиторий Repoforge на свою систему, а затем используйте команду yum.

...

Для Linux есть несколько инструментов сканирования руткитов, которые помогают противостоять известным или потенциальным руткитам. Один из таких инструментов выявления руткитов называется Rootkit Hunter (rkhunter). Здесь я опишу, как сканировать системы Linux на наличие руткитов с помощью rkhunter.

Установка rkhunter на Linux

Для установки rkhunter на Debian, Ubuntu или Linux Mint:

Код:

$ sudo apt-get install rkhunter

Код:

$ sudo yum install rkhunter

Код:

$ sudo yum install rkhunterСтатья Первый шаг к анализу безопасности: сканирование портов Nmap

Мар 05

- 22 436

- 3

Начинаете путь в кибербезопасности? Не знаете, с чего стартовать? Овладение Nmap — это ключевой шаг в практическом изучении сетей. Бесплатные ресурсы и пошаговые руководства — ваш ключ к быстрому освоению основ и развитию навыков.

Узнайте, как использовать Nmap для сканирования портов, обнаружения хостов и определения версий ПО. Покажем, как применять скрипты для сбора важной информации и почему это идеальный старт для новичка. Только проверенные методы и полезные команды для будущих специалистов по сетевой безопасности!

Статья Kali linux настройка после установки

Мар 03

- 6 609

- 1

Kali linux настройка после установки

После установки kali linux У вас есть все в стандартных пакетах этой оперативной системы.

Но есть некоторые вещи которые нам очень нужны, но их почему-то разработчик не включил в пакет.

1. Установите Flash player

Это очень просто и должно работать для всех людей. Просто пропишите в терминале

и потом напишите

Теперь Flash должен работать идеально.

2. Установите File Roller

В Kali Linux отсутствует правильный менеджер архивов GUI. Вы можете установить его используя следующую команду :

теперь вы можете найти архив менеджер в Applications > Accessories > Archive Manager.

3. Установите TOR

Надеюсь все знают что TOR это браузер который пока что незаменим для анонимности в сети.

Как установить его на...

После установки kali linux У вас есть все в стандартных пакетах этой оперативной системы.

Но есть некоторые вещи которые нам очень нужны, но их почему-то разработчик не включил в пакет.

1. Установите Flash player

Это очень просто и должно работать для всех людей. Просто пропишите в терминале

Код:

apt-get install flashplugin-nonfreeи потом напишите

Код:

update-flashplugin-nonfree --installТеперь Flash должен работать идеально.

2. Установите File Roller

В Kali Linux отсутствует правильный менеджер архивов GUI. Вы можете установить его используя следующую команду :

Код:

apt-get install unrar unace rar unrar p7zip zip unzip p7zip-full p7zip-rar file-roller -yтеперь вы можете найти архив менеджер в Applications > Accessories > Archive Manager.

3. Установите TOR

Надеюсь все знают что TOR это браузер который пока что незаменим для анонимности в сети.

Как установить его на...

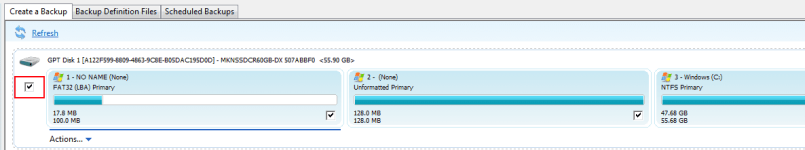

Статья Как быстро создать точную копию 1:1 жёсткого диска с сохранением возможности загрузки (для резервного копирования или перехода на SSD) на Windows

Мар 03

- 14 788

- 2

В этой статье я хочу поделится с вами супер простым, экстремально быстрым и полностью бесплатным рабочим процессом, которым создаётся совершенная 1 в 1 копия HDD (или раздела) для резервного копирования или в целях перехода на SSD-диск. Этот метод сохранил мне так много часов, дней и, может быть, недель стресса, и он бесплатный и выполняется в течении минут.

Вы хотите перенести содержимое жёсткого диска А на диск Б (может быть, SSD)

Есть множество инструментов резервного копирования (и иногда даже инструментов миграции), которые сделают для вас резервную копию полной операционной системы, иногда копируя все файлы на жёстком диске, иногда дублицируя полный раздел. Я использовал их несколько раз и верил этим инструментом, это дало мне только понимание, что результат был полностью непригоден, просто потому, что эти инструменты не создают РЕАЛЬНУЮ копию жёсткого диска.

Встроенные инструменты резервного копирования Windows просто создадут сжатый образ, который полезен только если у вас есть DVD привод, записанный ISO (диск) с точно такой же версией Windows, много времени и много удачи. Создание полностью рабочей системы из...

Вы хотите перенести содержимое жёсткого диска А на диск Б (может быть, SSD)

Есть множество инструментов резервного копирования (и иногда даже инструментов миграции), которые сделают для вас резервную копию полной операционной системы, иногда копируя все файлы на жёстком диске, иногда дублицируя полный раздел. Я использовал их несколько раз и верил этим инструментом, это дало мне только понимание, что результат был полностью непригоден, просто потому, что эти инструменты не создают РЕАЛЬНУЮ копию жёсткого диска.

Встроенные инструменты резервного копирования Windows просто создадут сжатый образ, который полезен только если у вас есть DVD привод, записанный ISO (диск) с точно такой же версией Windows, много времени и много удачи. Создание полностью рабочей системы из...

Топ инструментов для пентестера и хакера: Актуальный список

Мар 01

- 43 328

- 6

Если вы профессиональный пентестер или опытный специалист по кибербезопасности, то наверняка уже знакомы с мощными инструментами, о которых пойдет речь. Изучать инструменты для хакинга и пентестинга всегда интересно и увлекательно, ведь они созданы гениальными программистами и максимально удобны в использовании.

Burp Suite — это незаменимый инструмент для любого пентестера и хакера, обладающий целым рядом мощных функций. В его состав входят два ключевых приложения: «Burp Suite Spider», который позволяет эффективно перечислять и картировать страницы и параметры веб-сайта, тщательно анализируя файлы cookie и инициируя соединения с веб-приложениями. А также «Intruder», предназначенный для выполнения автоматизированных атак на целевые веб-приложения.

Burp Suite — это один из лучших инструментов для тестирования веб-приложений на уязвимости. Он работает, используя глубокие знания о приложении, полученные из ориентированного HTTP-протокола. Инструмент использует настраиваемые алгоритмы для генерации вредоносных HTTP-запросов, часто...

Топ инструментов для пентестера и хакера в 2025 году

Burp Suite — это незаменимый инструмент для любого пентестера и хакера, обладающий целым рядом мощных функций. В его состав входят два ключевых приложения: «Burp Suite Spider», который позволяет эффективно перечислять и картировать страницы и параметры веб-сайта, тщательно анализируя файлы cookie и инициируя соединения с веб-приложениями. А также «Intruder», предназначенный для выполнения автоматизированных атак на целевые веб-приложения.

Burp Suite — это один из лучших инструментов для тестирования веб-приложений на уязвимости. Он работает, используя глубокие знания о приложении, полученные из ориентированного HTTP-протокола. Инструмент использует настраиваемые алгоритмы для генерации вредоносных HTTP-запросов, часто...

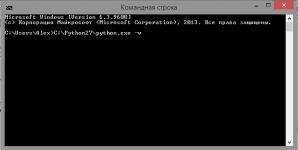

Статья Как новичку запустить sqlmap на Windows: пошаговое руководство

Фев 28

- 6 953

- 1

1. Acunetix

Acunetix – это мощный инструмент для сканирования веб-уязвимостей, доступный как в бесплатной, так и в платной версии. У него множество функций, но ключевые из них – это обнаружение уязвимостей, связанных с SQL-инъекциями и межсайтовым скриптингом (XSS).Acunetix также имеет встроенный анализатор JavaScript-кода и генерирует подробные отчеты, которые помогают идентифицировать уязвимости в системах. Многие разработчики используют его для выявления слабых мест в своих программах и...

Статья Как новичку запустить sqlmap на Windows: пошаговое руководство

Фев 21

- 21 893

- 6

Кстати, о том, как тестировать и взламывать сайты с помощью sqlmap, подробно написано в этой статье. А если вы хотите узнать, как защищать сайты и базы данных от взлома с помощью sqlmap, то вам поможет эта статья.

Python скачиваем с официального сайта в разделе загрузок. Важно: хотя обычно хочется самую свежую версию, для работы с sqlmap нужна версия 2.x. На момент написания этой статьи стабильно работает...

Подготовка к запуску sqlmap: скачиваем sqlmap и Python

Для работы с sqlmap на Windows вам понадобятся всего две вещи:- sqlmap

- Python (определённой версии!)

Python скачиваем с официального сайта в разделе загрузок. Важно: хотя обычно хочется самую свежую версию, для работы с sqlmap нужна версия 2.x. На момент написания этой статьи стабильно работает...

Статья Взлом Wi-Fi пароля (WPA/WPA2), используя pyrit и cowpatty в Kali Linux

Фев 12

- 26 269

- 1

Для защиты своего беспроводного роутера от взлома, следуйте рекомендациям по обеспечению безопасности точек доступа Wi-Fi

Если у вас какие-либо проблемы с беспроводными устройствами, то следует ознакомиться со статьёй «Лучшие совместимые с Kali Linux USB Wi-Fi адаптеры».

Как взломать Wi-Fi пароль (WPA/WPA2), используя pyrit и cowpatty с cuda или calpp в Kali Linux

Слишком много инструкций по взлому Wifi WPA/WPA2 пароля, в каждой из которых используются различные методы. Каждый имеет свой собственный взгляд на это. Лично я думаю, нет правильных или неправильных способов взлома беспроводной точки доступа. Следующий способ — это мой способ, и я нашёл его крайне эффективным и быстрым во время моих тестов по взлому пароля Wifi WPA/WPA2, используя pyrit и cowpatty в...

Если у вас какие-либо проблемы с беспроводными устройствами, то следует ознакомиться со статьёй «Лучшие совместимые с Kali Linux USB Wi-Fi адаптеры».

Как взломать Wi-Fi пароль (WPA/WPA2), используя pyrit и cowpatty с cuda или calpp в Kali Linux

Слишком много инструкций по взлому Wifi WPA/WPA2 пароля, в каждой из которых используются различные методы. Каждый имеет свой собственный взгляд на это. Лично я думаю, нет правильных или неправильных способов взлома беспроводной точки доступа. Следующий способ — это мой способ, и я нашёл его крайне эффективным и быстрым во время моих тестов по взлому пароля Wifi WPA/WPA2, используя pyrit и cowpatty в...

🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →