Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Форензика и OSINT

"Форензика"-от латинского «foren»,«речь перед форумом»,выступление перед судом, судебные дебаты. В русский язык пришло из английского. Сам термин «forensics» это сокращенная форма от «forensic science», дословно «судебная наука», то есть наука об исследовании доказательств – криминалистика. Криминалистика которая изучает компьютерные доказательства, по английски будет «computer forensics». В России слово форензика имеет одно значение - компьютерная криминалистика.

Статья Punto Switcher снятие пароля с "Дневник" (diary.dat)

Мар 13

- 7 336

- 1

Многие вирусописатели и хакеры используют Punto Switcher для задач кейлоггера (включая функцию дневник), не забывая установить пароль от лишних глаз.

Стандартное место для punto-switcher-setup-4.4.3-bild-407

но файл Дневника - "diary.dat" может находится по дальше от глаз пользователя, все зависит от того куда скрывают от пользователя сам факт установки или случайное нахождение растущего файла.

Мы с Вами рассмотрим такой файл с...

Дневник Punto Switcher поможет сохранить и упорядочить текстовую информацию, которую вы набираете на клавиатуре. Это может быть полезно для цитирования переписки в социальных сетях, на форумах и в чатах, для восстановления текста после сбоя компьютера или необратимого изменения документа и т. д. С помощью дневника Punto Switcher можно:

- Автоматически записывать текст из буфера обмена.

- Записать информацию, набираемую на клавиатуре.

- Сохранить выделенный текст с помощью горячих клавиш.

- Искать и выборочно просматривать сохраненную информацию.

- Удалить сохраненные записи.

C:\Users\{USER}\AppData\Roaming\Yandex\Punto Switcher\User Dataно файл Дневника - "diary.dat" может находится по дальше от глаз пользователя, все зависит от того куда скрывают от пользователя сам факт установки или случайное нахождение растущего файла.

Мы с Вами рассмотрим такой файл с...

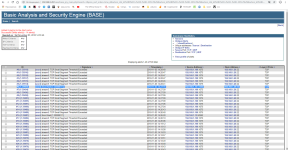

Event Log Explorer for Windows event log analysis

Мар 11

- 5 665

- 0

Event Log Explorer for Windows event log analysis

Журналы событий обеспечивают контрольный журнал, который записывает пользовательские события и действия на компьютере и являются потенциальным источником доказательств в цифровой криминалистике исследования.

Не всегда хватает инструмента Windows для поиска и изучения событий.

На официальном сайте можно скачать обе версии и зарегистрировать их на себя, производитель позволяет такую операцию, вот мой пример

Мне нравится использовать обе версии.

Event Log Explorer - эффективное программное решение для просмотра, анализа и мониторинга событий, записанных в журналах событий Microsoft Windows. Event Log Explorer значительно упрощает и ускоряет анализ журналов событий (безопасность, приложение, система, настройка, служба каталогов, DNS и другие).

Event Log Explorer расширяет стандартную функциональность Windows Event Viewer и предоставляет множество новых функций.

Пользователи, которые пробовали Event Log Explorer, видят в нем превосходное решение для Windows Event Viewer, которое помогает повысить их производительность в два раза...

Журналы событий обеспечивают контрольный журнал, который записывает пользовательские события и действия на компьютере и являются потенциальным источником доказательств в цифровой криминалистике исследования.

Не всегда хватает инструмента Windows для поиска и изучения событий.

На официальном сайте можно скачать обе версии и зарегистрировать их на себя, производитель позволяет такую операцию, вот мой пример

Мне нравится использовать обе версии.

Event Log Explorer - эффективное программное решение для просмотра, анализа и мониторинга событий, записанных в журналах событий Microsoft Windows. Event Log Explorer значительно упрощает и ускоряет анализ журналов событий (безопасность, приложение, система, настройка, служба каталогов, DNS и другие).

Event Log Explorer расширяет стандартную функциональность Windows Event Viewer и предоставляет множество новых функций.

Пользователи, которые пробовали Event Log Explorer, видят в нем превосходное решение для Windows Event Viewer, которое помогает повысить их производительность в два раза...

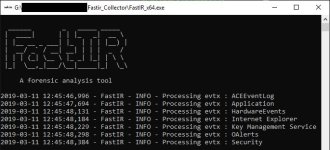

Fastir Collector - Author Sébastien Larinier

Мар 11

- 5 357

- 0

FastIR Collector - это инструмент для сбора данных «Fast Forensic». Традиционная криминалистика достигла своего предела с постоянным развитием информационных технологий. С экспоненциально растущим размером жестких дисков их копирование может занять несколько часов, а объем данных может быть слишком большим для быстрого и эффективного анализа.

«Fast Forensic» позволяет ответить на эти вопросы. Он направлен на извлечение ограниченного, но с высокой информационной ценностью объема данных. Эти целевые данные являются наиболее последовательными и важными для аналитика реагирования на инциденты и позволяют аналитику быстро собирать артефакты и, таким образом, иметь возможность быстро принимать решения о случаях.

FastIR Collector предназначен для извлечения наиболее известного артефакта Windows, используемого различными вредоносными программами. Это помогает аналитику быстро принимать решения о состоянии приобретенной системы: взломана она или нет.

Классические инструменты судебной экспертизы должны выключить системы, чтобы извлечь данные. FastIR, напротив, работает на работающих системах без необходимости выключения системы. Это позволяет следователям быстро запускать инструмент в...

«Fast Forensic» позволяет ответить на эти вопросы. Он направлен на извлечение ограниченного, но с высокой информационной ценностью объема данных. Эти целевые данные являются наиболее последовательными и важными для аналитика реагирования на инциденты и позволяют аналитику быстро собирать артефакты и, таким образом, иметь возможность быстро принимать решения о случаях.

FastIR Collector предназначен для извлечения наиболее известного артефакта Windows, используемого различными вредоносными программами. Это помогает аналитику быстро принимать решения о состоянии приобретенной системы: взломана она или нет.

Классические инструменты судебной экспертизы должны выключить системы, чтобы извлечь данные. FastIR, напротив, работает на работающих системах без необходимости выключения системы. Это позволяет следователям быстро запускать инструмент в...

Forensic Scanner - Author H.Carvey

Мар 11

- 4 841

- 0

Forensic Scanner это мини комбайн содержащий в себе 44 готовых инструмента.

Шаг 1. Смонтируйте файл образа. Первый шаг к использованию сканера Forensic - это монтирование файла образа как доступного тома.

Есть ряд инструментов и методов, доступных для этого;

Например, вы можете использовать FTK Imager, Arsenal или ImDisk, или изменить файл образа на файл VHD или VMDK и использовать соответствующий метод для монтирования образа.

[SPOILER="Mount Image To...

- acmru.pl

- appcertdlls.pl

- appcompatcache.pl

- appinitdlls.pl

- arpcache.pl

- direct.pl

- emdmgmt.pl

- esent.pl

- evtrpt.pl

- filehistory.pl

- hosts.pl

- imagefile.pl

- imm32.pl

- mndmru.pl

- mp2.pl

- muicache.pl

- networklist.pl

- ntshrui.pl

- prefetch.pl

- runmru.pl

- samparse.pl

- shellbags.pl

- soft_run.pl

- spoolsv.pl

- spp_clients.pl

- ssid.pl

- sysinternals.pl

- tasks.pl

- tif.pl

- tsclient.pl

- typedpaths.pl

- typedurls.pl

- typedurlstime.pl

- user_run.pl

- userassist.pl

- usertemp.pl

- visal.pl

- win_dll.pl

- win_temp.pl

- winbackup.pl

- winlogon.pl

- wordwheelquery.pl

- ws2_32.pl

- zeus.pl

Есть ряд инструментов и методов, доступных для этого;

Например, вы можете использовать FTK Imager, Arsenal или ImDisk, или изменить файл образа на файл VHD или VMDK и использовать соответствующий метод для монтирования образа.

[SPOILER="Mount Image To...

WinPE Forensics

Мар 02

- 6 806

- 2

Загрузочный образ Windows 10 Version 1709 Redstone3 build 16299*

This is a minimalist 32 WinPE/WinFE with a GUI shell (BBLean - based on BlackBox for Windows) - originally created for system deployment.

Загрузка с защитой от записи на исследуемый объект

программы:

программы:

Linux Reader 3.4;

FTK Imager 3.1.1.8;

7-Zip 18.06 добавлен

7-Zip plugins на данный момент плагин Forensic7z

поддерживает изображения в следующих форматах:

Экспертный формат сжатия свидетелей ASR (.S01)

Encase Формат файла изображения (.E01, .Ex01)

Encase Логический формат файла изображения (.L01, .Lx01)

Расширенный формат криминалистики (.AFF)

AccessData FTK Imager Логическое изображение (.AD1).

при нажатии правой кнопкой на рабочем столе получаем выбор меню (на screen показаны разные варианты)

о запуске его на MacOS, на вот таких стареньких МАКАХ не заработает

This is a minimalist 32 WinPE/WinFE with a GUI shell (BBLean - based on BlackBox for Windows) - originally created for system deployment.

Загрузка с защитой от записи на исследуемый объект

Linux Reader 3.4;

FTK Imager 3.1.1.8;

7-Zip 18.06 добавлен

7-Zip plugins на данный момент плагин Forensic7z

поддерживает изображения в следующих форматах:

Экспертный формат сжатия свидетелей ASR (.S01)

Encase Формат файла изображения (.E01, .Ex01)

Encase Логический формат файла изображения (.L01, .Lx01)

Расширенный формат криминалистики (.AFF)

AccessData FTK Imager Логическое изображение (.AD1).

Далее показ будет в виде фото

Вот так выглядит загруженный WinPE Forensics

Вот так выглядит загруженный WinPE Forensics

при нажатии правой кнопкой на рабочем столе получаем выбор меню (на screen показаны разные варианты)

о запуске его на MacOS, на вот таких стареньких МАКАХ не заработает

[ATTACH type="full"...

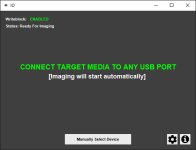

Статья zero-click forensic imaging - инструмент для криминалистической визуализации с нулевым кликом

Фев 19

- 5 249

- 1

zero-click forensic imaging (IO) - инструмент для криминалистической визуализации с нулевым кликом, разработанный для использования в условиях высокой нагрузки. IO автоматически включает программную блокировку записи, обнаруживает изменения на подключенных устройствах и начинает создавать изображения E01 с подключенного целевого носителя без какого-либо вмешательства пользователя. Кроме того, журналы ввода-вывода включают критическую информацию об устройстве, которая требуется экспертам MEDEX (судебно-медицинская экспертиза), такую как тип устройства, модель, имя, размер, геометрия, хэши MD5 и SHA1, серийный номер оборудования, серийный номер тома для каждого раздела и VID устройства. / PID.

Кроме того, IO был спроектирован с нуля, чтобы обеспечить одновременную обработку и анализ данных наряду с визуализацией. Не влияя на общее время визуализации, IO создает отчеты по сортировке, которые включают общее количество файлов и извлеченную информацию о географическом местоположении из JPEG. Разработчики могут расширить возможности ввода-вывода через API.

Автоматически извлекает и записывает:

Кроме того, IO был спроектирован с нуля, чтобы обеспечить одновременную обработку и анализ данных наряду с визуализацией. Не влияя на общее время визуализации, IO создает отчеты по сортировке, которые включают общее количество файлов и извлеченную информацию о географическом местоположении из JPEG. Разработчики могут расширить возможности ввода-вывода через API.

Автоматически извлекает и записывает:

- Device Type

- Model

- Size

- Geometry

- MD5 & SHA1 Hash

- Hardware Serial...

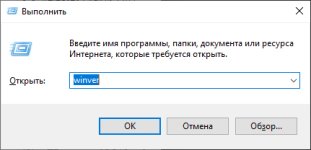

Статья Windows version detection (определение версии Windows)

Янв 31

- 6 073

- 2

Одна из первоочередных задач компьютерно-технической экспертизы это определение операционной системы, её версии, модификации, build.

Зная версию ОС Вы сможете подготовить план действий для изучения артефактов, так как в разных версиях есть отличия - разные функции, ID event logs, ключи реестра и.т.п.Мы с Вами рассмотрим ОС из семейства microsoft - windows 10 (Windows 10 version history wikipedia)

Текущая версия системы, номер сборки находятся в значении параметра CurrentBuildNumber, который физически хранится в:

путь ->

c:\Windows\System32\config\файл ->

SOFTWAREреестр ->

Компьютер\HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion

1. В работающей системе мы можем увидеть это:Вызовом команды -> "Win+R"->"WinVer"press(Enter)

система нам выведет

2. Вызовом команды -> "Win+R"->"regedit"press(Enter) и перейти в куст реестра

"Компьютер\HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion"...

Статья Поднимаем IDS SNORT для обнаружения хакера в сети

Янв 29

- 9 465

- 3

Всем доброго дня. На одной из страниц форума мне попадалось обсуждение темы: как обнаружить вторжение в корпоративную сеть. Я пообещал снять видео на эту тему, однако понял, что оно получится долгое и не интересное, поэтому решил написать статью. Возможно кто-то ее использует как мануал к действию.

Начнем с теории.

Изначально, после попадания в сеть, хакер начинает ее изучать. Это, в первую очередь, различные приемы сканирования, а значит генерация большого объема трафика, который в штатном режиме не используется в больших количествах. Вот именно по трафику и можно вычислить несанкционированный доступ. Для этого применяются 2 вида программного или аппаратного обеспечения: IPS и IDS.

IDS (Intrusion Detection System) или система обнаружения вторжений представляет собой программный или аппаратный комплекс, который устанавливается в сети и анализирует трафик на предмет «нежелательного». Существует огромное количество разновидностей данной системы, однако по функционалу они слабо различаются: есть IDS, которые анализируют только трафик, либо есть дополнительные функции, которые могут отслеживать...

Начнем с теории.

Изначально, после попадания в сеть, хакер начинает ее изучать. Это, в первую очередь, различные приемы сканирования, а значит генерация большого объема трафика, который в штатном режиме не используется в больших количествах. Вот именно по трафику и можно вычислить несанкционированный доступ. Для этого применяются 2 вида программного или аппаратного обеспечения: IPS и IDS.

IDS (Intrusion Detection System) или система обнаружения вторжений представляет собой программный или аппаратный комплекс, который устанавливается в сети и анализирует трафик на предмет «нежелательного». Существует огромное количество разновидностей данной системы, однако по функционалу они слабо различаются: есть IDS, которые анализируют только трафик, либо есть дополнительные функции, которые могут отслеживать...

Статья DFIRTrack - Анализ и форензика систем

Янв 22

- 5 063

- 0

Приветствую гостей и участников портала yg140.servegame.com.

В этой статье, я хочу описать и подробно рассказать о работе инструмента для форензики систем – DFIRTrack.

DFIRTrack (приложение для цифровой криминалистики и отслеживания инцидентов) - это веб-приложение с открытым исходным кодом, основанное на Django и использующее базу данных PostgreSQL.

В отличие от других инструментов реагирования на инциденты, которые в основном основаны на конкретных случаях и поддерживают работу CERT, SOC в повседневной работе.

DFIRTrack - ориентирован на обработку одного крупного инцидента, с большим количеством уязвимых систем. Он предназначен для использования в качестве инструмента для специальных групп реагирования на инциденты.

В отличие от прикладных программ, DFIRTrack работает системно. Он отслеживает состояние различных систем и связанных с ними задач, постоянно информируя аналитика о состоянии и количестве изменениях в системах, в любой момент на этапе расследования, вплоть до этапа исправления процесса реагирования на инциденты.

Особенности:

Одним из направлений является быстрый и надежный импорт и экспорт систем и связанной с ними информации...

В этой статье, я хочу описать и подробно рассказать о работе инструмента для форензики систем – DFIRTrack.

DFIRTrack (приложение для цифровой криминалистики и отслеживания инцидентов) - это веб-приложение с открытым исходным кодом, основанное на Django и использующее базу данных PostgreSQL.

В отличие от других инструментов реагирования на инциденты, которые в основном основаны на конкретных случаях и поддерживают работу CERT, SOC в повседневной работе.

DFIRTrack - ориентирован на обработку одного крупного инцидента, с большим количеством уязвимых систем. Он предназначен для использования в качестве инструмента для специальных групп реагирования на инциденты.

В отличие от прикладных программ, DFIRTrack работает системно. Он отслеживает состояние различных систем и связанных с ними задач, постоянно информируя аналитика о состоянии и количестве изменениях в системах, в любой момент на этапе расследования, вплоть до этапа исправления процесса реагирования на инциденты.

Особенности:

Одним из направлений является быстрый и надежный импорт и экспорт систем и связанной с ними информации...

Статья Imago - Форензика изображений

Янв 22

- 7 501

- 2

Приветствую гостей и участников портала yg140.servegame.com.

В этой статье, мы на примерах рассмотрим способ форензики изображений с помощью инструмента с открытым исходным кодом – Imago-forensics.

Imago - это инструмент на Python, который рекурсивно извлекает цифровые доказательства из изображений. Этот инструмент полезен во время цифрового судебного расследования.

Если вам нужно извлечь цифровые доказательства и у вас есть много изображений, с помощью этого инструмента вы сможете легко сравнить их.

Imago - позволяет извлечь доказательства в файл CSV или в базу данных sqlite. Если в формате JPEG присутствуют GPS-координаты, Imago может извлечь долготу и широту и преобразовать их в градусы и получить соответствующую информацию, такую как город, страна, почтовый индекс и т.д.

Imago - предлагает возможность расчета анализа уровня ошибок и обнаружить обнаженное тело на фото, но этот функционал находится в версии BETA.

Установка:

Эта команда установит необходимые зависимости:

В этой статье, мы на примерах рассмотрим способ форензики изображений с помощью инструмента с открытым исходным кодом – Imago-forensics.

Imago - это инструмент на Python, который рекурсивно извлекает цифровые доказательства из изображений. Этот инструмент полезен во время цифрового судебного расследования.

Если вам нужно извлечь цифровые доказательства и у вас есть много изображений, с помощью этого инструмента вы сможете легко сравнить их.

Imago - позволяет извлечь доказательства в файл CSV или в базу данных sqlite. Если в формате JPEG присутствуют GPS-координаты, Imago может извлечь долготу и широту и преобразовать их в градусы и получить соответствующую информацию, такую как город, страна, почтовый индекс и т.д.

Imago - предлагает возможность расчета анализа уровня ошибок и обнаружить обнаженное тело на фото, но этот функционал находится в версии BETA.

Установка:

Код:

pip install imagoЭта команда установит необходимые зависимости:

- python 2.7

- exifread 2.1.2

- python-magic 0.4.15

- argparse 1.4.0

- pillow 5.2.0

- nudepy 0.4...

🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →