Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Форензика и OSINT

"Форензика"-от латинского «foren»,«речь перед форумом»,выступление перед судом, судебные дебаты. В русский язык пришло из английского. Сам термин «forensics» это сокращенная форма от «forensic science», дословно «судебная наука», то есть наука об исследовании доказательств – криминалистика. Криминалистика которая изучает компьютерные доказательства, по английски будет «computer forensics». В России слово форензика имеет одно значение - компьютерная криминалистика.

Статья LaZagne или как сделать, что бы работало

Июн 21

- 7 740

- 3

Всем привет!

Работая с LaZagne и обновлять Python (а я всегда только последними версиями движков пользуюсь) после обновлений бывают ошибки и при первой работе с LaZagne тоже.

Рассмотрим те ошибки с которыми я столкнулся при работе с LaZagne на другой ОС (Windows 10).

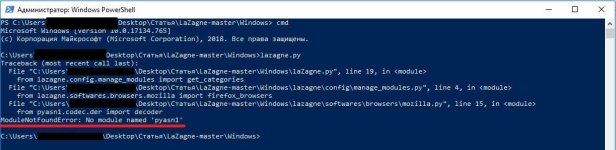

Первая ошибка которая у меня возникла это нехватка модулей в Python для работы LaZagne:

Если видим ошибку такого роду с недостачей модуля, то просто с помощью консоли (cmd) выполняем следующую команду:

Если видим, что "pip" говорит что ему нужно обновление то обновляем его командой как на скриншоте выше:

И запускаем еще раз LaZagne:

Видим, что не хватает модуля "rsa" и устанавливаем нужный модуль:

И запускаем еще раз LaZagne, видим что нужен еще модуль "pypykatz".

Устанавливаем его:

И после всего проделанного LaZagne работает:...

Работая с LaZagne и обновлять Python (а я всегда только последними версиями движков пользуюсь) после обновлений бывают ошибки и при первой работе с LaZagne тоже.

Рассмотрим те ошибки с которыми я столкнулся при работе с LaZagne на другой ОС (Windows 10).

Первая ошибка которая у меня возникла это нехватка модулей в Python для работы LaZagne:

Если видим ошибку такого роду с недостачей модуля, то просто с помощью консоли (cmd) выполняем следующую команду:

Код:

pip install [недостающий модуль]Если видим, что "pip" говорит что ему нужно обновление то обновляем его командой как на скриншоте выше:

Код:

-m pip install --upgrade pipВидим, что не хватает модуля "rsa" и устанавливаем нужный модуль:

И запускаем еще раз LaZagne, видим что нужен еще модуль "pypykatz".

Устанавливаем его:

И после всего проделанного LaZagne работает:...

Статья Cellebrite Reader не освобождает от проверки вручную файлов смартфона.

Май 29

- 7 233

- 4

Всем привет!

Попал мне в руки образ смартфона ZTE BLADE V8 сделанный с помощью UFED версии 7.36.0.109.

Файл образа сформированный с расширением UDF, но Cellebrite Reader_7.18.0.106 может открывать файлы с расширением UFDR.

Для того чтобы экспортировать файл UDF в UFDR нам поможет MOBILedit Forensic Express .

Приступим первым делом открываем MOBILedit Forensic Express

Далее кликаем Start и видим следующее:

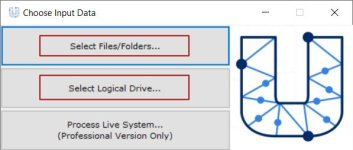

Так как физически смартфон не подключен и у нас есть только его образ то нужно как-то подгрузить его образ и переформатировать в нужный нам. Для этого выбираем пункт меню Import data и увидим следующее:

Так как физически смартфон не подключен и у нас есть только его образ то нужно как-то подгрузить его образ и переформатировать в нужный нам. Для этого выбираем пункт меню Import data и увидим следующее:

В открывшемся окне импорта данных выбираем пункт меню Cellebrite UFD(так образ смартфона у нас как раз в формате UFD), в открывшемся меню выбираем нашу папку с...

В открывшемся окне импорта данных выбираем пункт меню Cellebrite UFD(так образ смартфона у нас как раз в формате UFD), в открывшемся меню выбираем нашу папку с...

Попал мне в руки образ смартфона ZTE BLADE V8 сделанный с помощью UFED версии 7.36.0.109.

Файл образа сформированный с расширением UDF, но Cellebrite Reader_7.18.0.106 может открывать файлы с расширением UFDR.

Для того чтобы экспортировать файл UDF в UFDR нам поможет MOBILedit Forensic Express .

Приступим первым делом открываем MOBILedit Forensic Express

Далее кликаем Start и видим следующее:

PowerForensics - криминалистический анализ жесткого диска

Май 29

- 9 672

- 10

Цель PowerForensics - предоставить всеобъемлющую среду для криминалистического анализа жесткого диска.

PowerForensics в настоящее время поддерживает файловые системы NTFS и FAT, и началась работа над поддержкой расширенной файловой системы и HFS+.

Командлеты

[SPOILER="New Technology...

PowerForensics в настоящее время поддерживает файловые системы NTFS и FAT, и началась работа над поддержкой расширенной файловой системы и HFS+.

Командлеты

Get-ForensicMasterBootRecord - gets the MasterBootRecord from the first sector of the hard drive

Get-ForensicGuidPartitionTable - gets the GuidPartitionTable from the first sector of the hard drive

Get-ForensicBootSector - gets the appropriate boot sector (MBR or GPT) from the specified drive

Get-ForensicPartitionTable - gets the partition table for the specified drive

Get-ForensicGuidPartitionTable - gets the GuidPartitionTable from the first sector of the hard drive

Get-ForensicBootSector - gets the appropriate boot sector (MBR or GPT) from the specified drive

Get-ForensicPartitionTable - gets the partition table for the specified drive

Get-ForensicSuperblock - returns the ext4 SuperBlock object

Get-ForensicBlockGroupDescriptor - returns the Block Group Descriptor Table entries

Get-ForensicInode - returns the Inode Table entries

Get-ForensicBlockGroupDescriptor - returns the Block Group Descriptor Table entries

Get-ForensicInode - returns the Inode Table entries

USB Detective - поиск артефактов подключаемых устройств USB

Май 23

- 6 652

- 0

USB Detective - платное ПО для поиска информации о подключаемых устройствах USB для Windows систем

- Обрабатывает артефакты USB-устройств от Windows XP до Windows 10

- Поддержка работающей системы, отдельных файлов, папок и обработки логических дисков

- Обрабатывает несколько версий всех принятых артефактов

- Источник каждого идентифицированного значения сохраняется для последующего представления отчетов и документации

- Используйте последние изменения в Windows 10, чтобы получить еще больше информации об устройстве

- Визуально представленные уровни согласованности меток времени

- Создание электронных таблиц Excel для высокоуровневых отчетов по истории USB-устройств.

- Создавайте подробные отчеты для более глубокого анализа и исследований

- Создайте временные графики, включая все уникальные временные метки подключения / отключения и удаления для каждого устройства.

- Создайте отдельные временные шкалы устройства для всех уникальных временных меток подключения / отключения для одного устройства.

- Определите время удаления устройства из очистки устройства в Windows 10

- Определите тип...

Альтернативный поток данных (Zone.Identifier) в NTFS

Май 21

- 5 790

- 1

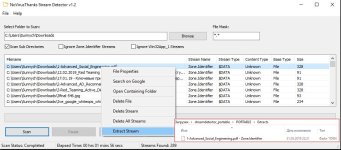

Введение - Форензика альтернативного потока данных (Zone.Identifier) в NTFS

Альтернативные потоки данных (англ. Alternate Data Streams, ADS) — метаданные, связанные с объектом файловой системы NTFS.

Рассмотрим ПО которое поможет увидеть ADS:

Stream Detector v1.2

ADS Spy

NTFS Stream Explorer

Альтернативные потоки данных (англ. Alternate Data Streams, ADS) — метаданные, связанные с объектом файловой системы NTFS.

Рассмотрим ПО которое поможет увидеть ADS:

Stream Detector v1.2

ADS Spy

NTFS Stream Explorer

P:S

Очень надеюсь, что эта тема будет дополняться желающими, делитесь теми ПО которые Вы знаете для исследования и открытия Альтернативных потоков.

Так же в розыске программа ADS Examiner, lads.exe, LNS, SFind.

Очень надеюсь, что эта тема будет дополняться желающими, делитесь теми ПО которые Вы знаете для исследования и открытия Альтернативных потоков.

Так же в розыске программа ADS Examiner, lads.exe, LNS, SFind.

Elcomsoft Forensic Disk Decryptor + Elcomsoft Distributed Password Recovery на примере BitLocker

Май 20

- 14 184

- 9

Рассмотрим как работают дорогие решения для вскрытия паролей. Возможности Elcomsoft Distributed Password Recovery

Рассмотрим на примере зашифрованного диска с помощью BitLocker. Нам понадобится Elcomsoft Forensic Disk Decryptor для получения данных для дальнейшего восстановления пароля

Теперь полученный файл мы будем Атаковать программой Elcomsoft Distributed Password Recovery,

открываем полученный файл EDPR (Elcomsoft Distributed Password Recovery) мне известен пароль и по этому я оставил перебирать по маске только первый символ

иконка замочка уже зелёного цвета, это значит пароль подобран, в вкладке "Результат"

С этим рассмотрим еще один вариант, если есть в руках файл hiberfil.sys той системы (может там зашифрован только раздел, а не весь диск)

Выбираем

[ATTACH type="full"...

Рассмотрим на примере зашифрованного диска с помощью BitLocker. Нам понадобится Elcomsoft Forensic Disk Decryptor для получения данных для дальнейшего восстановления пароля

Теперь полученный файл мы будем Атаковать программой Elcomsoft Distributed Password Recovery,

открываем полученный файл EDPR (Elcomsoft Distributed Password Recovery) мне известен пароль и по этому я оставил перебирать по маске только первый символ

иконка замочка уже зелёного цвета, это значит пароль подобран, в вкладке "Результат"

С этим рассмотрим еще один вариант, если есть в руках файл hiberfil.sys той системы (может там зашифрован только раздел, а не весь диск)

Выбираем

[ATTACH type="full"...

Статья AccessData FTK Imager против Arsenal Image Mounter

Май 15

- 9 303

- 5

При работе с образами всегда нужен максимально хороший (приближенный к работе самого оригинала) способ монтирования криминалистического образа - полностью бесшовный.

Сравним FTK Imager (бесплатен, многофункционален) с Arsenal Image (только монтирование образа).

Вот что...

Сравним FTK Imager (бесплатен, многофункционален) с Arsenal Image (только монтирование образа).

- Иногда нужно Виртуализировать криминалистический образ в Windows тем самым запустив систему из криминалистического образа (статья с примером как это работает и в ней не случайно используется Arsenal Image Mounter надёжно и 100% работоспособно);

- В примере участвует образ в котором 4ре раздела и один из них зашифрован Bitlocker (пароль у нас есть - вот пример каким ПО можно попытаться и его пройти Elcomsoft Forensic Disk Decryptor + Elcomsoft Distributed Password Recovery на примере BitLocker ).

Вот что...

Статья Криминалистическая экспертиза мобильных устройств - порядок проведения

Май 11

- 29 968

- 14

Содержание статьи:

Мобильные устройства, в частности сотовые телефоны, используются при совершении преступлений достаточно давно. Однако криминалистический анализ данных, которые они содержат, является сравнительно молодым направлением компьютерной криминалистики или форензики. Это ответвление обусловлено тем, что традиционные методы форензики не всегда могли быть...

- Представление объекта на экспертизу

- Идентификация объекта

- Подготовка к исследованию

- Изоляция объекта

- Извлечение данных

- Ручное извлечение данных

- Извлечение данных на логическом уровне

- Извлечение данных на физическом уровне

- Извлечение данных из интегральной схемы памяти или «Chip-off»

- Извлечение данных на микроуровне

- Верификация полученных результатов

- Составление заключения

Мобильные устройства, в частности сотовые телефоны, используются при совершении преступлений достаточно давно. Однако криминалистический анализ данных, которые они содержат, является сравнительно молодым направлением компьютерной криминалистики или форензики. Это ответвление обусловлено тем, что традиционные методы форензики не всегда могли быть...

🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →