Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Инструменты пентестера

Настройка уязвимых целей в Metasploit

Ноя 07

- 5 770

- 0

Настройка уязвимой цели в Metasploit

Тестовая среда обеспечивает безопасное место для проведения тестирования на проникновение и исследования в области безопасности. Для ее создания вам нужен Metasploit образец, который может получить доступ к уязвимой цели. В следующих разделах описаны требования и инструкции по настройке уязвимой цели.

Загрузка и настройка Metasploitable 2

Самый простой способ получить доступ к целевой машине – использовать Metasploitable 2, (преднамеренно уязвимая виртуальная машина Ubuntu Linux, которая предназначена для тестирования распространенных уязвимостей). Эта виртуальная машина совместима с VMWare, VirtualBox и другими платформами.

Metasploitable 2 доступен по адресу:

Размер сжатого файла около 800 MB, для его загрузки потребуется около 30 минут. После того, как вы загрузили файл Metasploitable 2, вам нужно распаковать его, чтобы увидеть содержимое.

Запуск...

Тестовая среда обеспечивает безопасное место для проведения тестирования на проникновение и исследования в области безопасности. Для ее создания вам нужен Metasploit образец, который может получить доступ к уязвимой цели. В следующих разделах описаны требования и инструкции по настройке уязвимой цели.

Загрузка и настройка Metasploitable 2

Самый простой способ получить доступ к целевой машине – использовать Metasploitable 2, (преднамеренно уязвимая виртуальная машина Ubuntu Linux, которая предназначена для тестирования распространенных уязвимостей). Эта виртуальная машина совместима с VMWare, VirtualBox и другими платформами.

Metasploitable 2 доступен по адресу:

Размер сжатого файла около 800 MB, для его загрузки потребуется около 30 минут. После того, как вы загрузили файл Metasploitable 2, вам нужно распаковать его, чтобы увидеть содержимое.

Запуск...

Сегментация и тестирование фаервола в Metasploit

Ноя 07

- 3 555

- 0

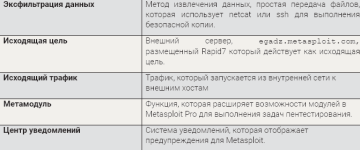

Когда фаерволы неправильно настроены, или придерживаются слабой политики исходящего трафика, они открывают сеть к атакам со стороны обратных оболочек, эксфильтрации данных и других форм эксплуатации. Для того чтобы определить открытые порты, которые разрешают исходящий трафик, и удостоверится, что ваша политика фильтрации исходящего трафика блокирует трафик должным образом, вы можете запустить Метамодуль тестирования фаервола и сегментации.

Метамодуль запускает Nmap SYN сканирование против исходящей цели, чтобы выявить исходящие порты, которые открыты с внутреннего хоста. Исходящая цель, egadz.metasploit.com, это сервер, размещенный Rapid7 и настроенный таким образом, чтобы все 65,535 портов были открыты. Каждый порт настроен на передачу ответа одиночным SYN-ACK пакетом. В конфигурации по умолчанию Метамодуль инициирует сканирование порта, используя по умолчанию 1000 наиболее распространенных портов Nmap; однако, если вам нужно добавить дополнительные порты, вы можете определить пользовательский диапазон портов.

Когда...

Метамодуль запускает Nmap SYN сканирование против исходящей цели, чтобы выявить исходящие порты, которые открыты с внутреннего хоста. Исходящая цель, egadz.metasploit.com, это сервер, размещенный Rapid7 и настроенный таким образом, чтобы все 65,535 портов были открыты. Каждый порт настроен на передачу ответа одиночным SYN-ACK пакетом. В конфигурации по умолчанию Метамодуль инициирует сканирование порта, используя по умолчанию 1000 наиболее распространенных портов Nmap; однако, если вам нужно добавить дополнительные порты, вы можете определить пользовательский диапазон портов.

Когда...

Metasploit — Совместная работа команды

Ноя 07

- 4 185

- 0

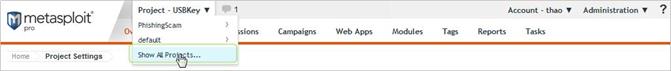

Совместная работа команды

Поддержка мульти-пользователей предоставляет вам возможность сотрудничать с другими членами команды. Вы и ваша команда можете использовать один и тот же экземпляр Metasploit Pro для выполнения задач, просмотра данных, а также обмена проектами. Вы можете получить доступ к Metasploit Metasploit Pro через веб-интерфейс, который работает на локальной машине или в сети.

Некоторые функции, которые вы можете реализовать для улучшения взаимодействия в команде – это ограничения сети, теги хоста и комментарии хоста. Эти функции позволяют создавать отдельные рабочие нагрузки для каждого члена команды, а также разделить взаимодействие на логические части. Например, вы можете назначить хосты конкретному члену команды для проверки.

Добавление пользователей в проект

Вы можете дать участникам команды доступ к проекту таким образом, чтобы они могли просматривать, редактировать и запускать задачи в проекте.

Поддержка мульти-пользователей предоставляет вам возможность сотрудничать с другими членами команды. Вы и ваша команда можете использовать один и тот же экземпляр Metasploit Pro для выполнения задач, просмотра данных, а также обмена проектами. Вы можете получить доступ к Metasploit Metasploit Pro через веб-интерфейс, который работает на локальной машине или в сети.

Некоторые функции, которые вы можете реализовать для улучшения взаимодействия в команде – это ограничения сети, теги хоста и комментарии хоста. Эти функции позволяют создавать отдельные рабочие нагрузки для каждого члена команды, а также разделить взаимодействие на логические части. Например, вы можете назначить хосты конкретному члену команды для проверки.

Добавление пользователей в проект

Вы можете дать участникам команды доступ к проекту таким образом, чтобы они могли просматривать, редактировать и запускать задачи в проекте.

- В основном меню выберите Проекты > Показать все проекты.

- Выберите проект, в который в хотите добавить пользователей...

Развернутое сканирование c Metasploit

Ноя 07

- 7 873

- 0

Развернутое сканирование

Одним из первых шагов при проведении развернутого сканирования является зондирование. Зондирование – это процесс сбора информации для получения лучшего понимания сети. Он позволяет создать целевых список IP- адресов и разработать план атаки. После того, как вы создадите список IP адресов, вы сможете запустить развернутое сканирование, чтобы получить больше информации об этих хостах. Развернутое сканирование идентифицирует операционные системы, которые работают в сети, карты этих систем и выбирает открытые порты и сервисы в системах.

Развернутое сканирование – это внутренний сканер Metasploit. Он использует Nmap для сканирования основных TCP портов и запускает дополнительные модули сканера, чтобы собрать больше информации о целевых хостах. По умолчанию развернутое сканирование включает в себя UDP сканирование, которое посылает UDP зонды наиболее известных портов UDP, как, например, NETBIOS, DHCP, DNS и SNMP. Развернутое сканирование проверяет приблизительно 250 портов, которые, как правило, являются открытыми для внешних сервисов и в большей мере тестируются во время теста.

Во время развернутого сканирования Metasploit Pro...

Одним из первых шагов при проведении развернутого сканирования является зондирование. Зондирование – это процесс сбора информации для получения лучшего понимания сети. Он позволяет создать целевых список IP- адресов и разработать план атаки. После того, как вы создадите список IP адресов, вы сможете запустить развернутое сканирование, чтобы получить больше информации об этих хостах. Развернутое сканирование идентифицирует операционные системы, которые работают в сети, карты этих систем и выбирает открытые порты и сервисы в системах.

Развернутое сканирование – это внутренний сканер Metasploit. Он использует Nmap для сканирования основных TCP портов и запускает дополнительные модули сканера, чтобы собрать больше информации о целевых хостах. По умолчанию развернутое сканирование включает в себя UDP сканирование, которое посылает UDP зонды наиболее известных портов UDP, как, например, NETBIOS, DHCP, DNS и SNMP. Развернутое сканирование проверяет приблизительно 250 портов, которые, как правило, являются открытыми для внешних сервисов и в большей мере тестируются во время теста.

Во время развернутого сканирования Metasploit Pro...

Как установить Metasploit из Linux Console

Ноя 07

- 11 959

- 2

Об установщике Metasploit из Linux Console

Стандартный установщик Linux поможет вам проинсталлировать Metasploit на Red Hat Enterprise и Ubuntu Linux. Установщик может быть запущен в графическом режиме или режиме командной строки для установки Metasploit на автономный Linux сервер.

Установщик Linux поможет вам определить, куда проинсталлировать Metasploit, и какой порт он будет использовать. Когда начнется установка, все подчиненные программы и службы также будут установлены.

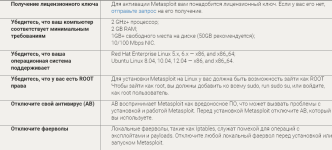

Перед началом работы

Поддержка

Rapid7 стремится обеспечить вас разнообразными опциями поддержки. Пользователи Metasploit Pro и Express могут написать на support@rapid7.com или войти на пользовательский портал для получения помощи.

Официальная команда поддержки не доступна для Metasploit Framework или Metasploit Community. Однако, есть многочисленные каналы поддержки, доступные для использования, такие как канал IRC и список рассылки. Вы можете посетить Metasploit Community, чтобы задать...

Стандартный установщик Linux поможет вам проинсталлировать Metasploit на Red Hat Enterprise и Ubuntu Linux. Установщик может быть запущен в графическом режиме или режиме командной строки для установки Metasploit на автономный Linux сервер.

Установщик Linux поможет вам определить, куда проинсталлировать Metasploit, и какой порт он будет использовать. Когда начнется установка, все подчиненные программы и службы также будут установлены.

Перед началом работы

Поддержка

Rapid7 стремится обеспечить вас разнообразными опциями поддержки. Пользователи Metasploit Pro и Express могут написать на support@rapid7.com или войти на пользовательский портал для получения помощи.

Официальная команда поддержки не доступна для Metasploit Framework или Metasploit Community. Однако, есть многочисленные каналы поддержки, доступные для использования, такие как канал IRC и список рассылки. Вы можете посетить Metasploit Community, чтобы задать...

Поднимаем виртуальную машину для тестирования атак

Ноя 07

- 11 636

- 0

О руководстве по настройке тестовой машины для атак

Данное руководство предоставляет инструкции для настройки виртуальной машины Metasploitable в качестве целевой. Следующие разделы описывает аудиторию, структуру и условные обозначения, которые будут использоваться в этом руководстве.

Целевая аудитория

Данное руководство предназначено для специалистов в области IT и безопасности, которые используют Metasploit Community в качестве решения пентеста.

Структура

Руководство включает в себя следующие главы:

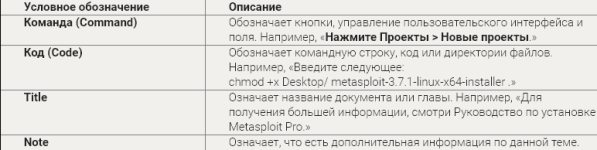

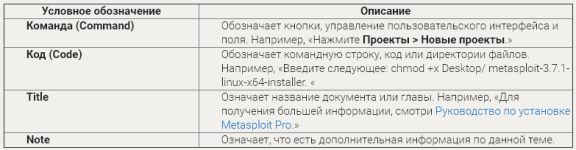

Следующая таблица описывает условные обозначения, использованные в этом руководстве:

Поддержка

Вы можете посетить пользовательский центр или написать команде поддержки Rapid7, чтобы задать вопросы и получить поддержку для работы в Metasploit Pro и Metasploit Express. Чтобы войти в пользовательский центр используйте имя и пароль, полученные от Rapid7.

Следующая таблица описывает методы, с помощью которых вы можете связаться с командой поддержки Rapid7.

[ATTACH...

Данное руководство предоставляет инструкции для настройки виртуальной машины Metasploitable в качестве целевой. Следующие разделы описывает аудиторию, структуру и условные обозначения, которые будут использоваться в этом руководстве.

Целевая аудитория

Данное руководство предназначено для специалистов в области IT и безопасности, которые используют Metasploit Community в качестве решения пентеста.

Структура

Руководство включает в себя следующие главы:

- О руководстве

- Настройка Metasploitable

- Начало работы с Metasploitable

Следующая таблица описывает условные обозначения, использованные в этом руководстве:

Поддержка

Вы можете посетить пользовательский центр или написать команде поддержки Rapid7, чтобы задать вопросы и получить поддержку для работы в Metasploit Pro и Metasploit Express. Чтобы войти в пользовательский центр используйте имя и пароль, полученные от Rapid7.

Следующая таблица описывает методы, с помощью которых вы можете связаться с командой поддержки Rapid7.

[ATTACH...

Metasploit Express — руководство для начинающих

Ноя 07

- 6 365

- 0

О руководстве Metasploit Express

Это руководство предоставляет информацию и инструкции для начала работы с Metasploit Express. Следующие разделы описывают целевую аудиторию, структуру и условные обозначения, которые использованы в этом руководстве.

Целевая аудитория

Это руководство предназначено для специалистов в области IT и безопасности, которые используют Metasploit Express в качестве решения пентеста.

Структура

Руководство включает в себя следующие главы:

Следующая таблица описывает условные обозначения, использованные в этом руководстве:

Поддержка

Rapid7 и все сообщество стремится предоставить вам разнообразные варианты поддержки. Для получения списка доступных опций поддержки, посмотрите раздел поддержки продукта Metasploit, который вы использует.

Поддержка Metasploit Pro и Metasploit Express

Для получения помощи в использовании Metasploit Pro и Metasploit Express вы можете посетить сайт центра обслуживания клиентов...

Это руководство предоставляет информацию и инструкции для начала работы с Metasploit Express. Следующие разделы описывают целевую аудиторию, структуру и условные обозначения, которые использованы в этом руководстве.

Целевая аудитория

Это руководство предназначено для специалистов в области IT и безопасности, которые используют Metasploit Express в качестве решения пентеста.

Структура

Руководство включает в себя следующие главы:

- О руководстве;

- Перед тем как начать;

- Обзор Metasploit Express;

- Давайте приступим.

Следующая таблица описывает условные обозначения, использованные в этом руководстве:

Поддержка

Rapid7 и все сообщество стремится предоставить вам разнообразные варианты поддержки. Для получения списка доступных опций поддержки, посмотрите раздел поддержки продукта Metasploit, который вы использует.

Поддержка Metasploit Pro и Metasploit Express

Для получения помощи в использовании Metasploit Pro и Metasploit Express вы можете посетить сайт центра обслуживания клиентов...

Сканирование уязвимостей с Nexpose

Ноя 07

- 13 946

- 3

Сканирование и анализ уязвимостей – это процесс, с помощью которого можно обнаружить и оценить уязвимости в пределах сетевой инфраструктуры. Уязвимость – это характеристика данных, которую злоумышленник может использовать для получения несанкционированного доступа к конфиденциальным данным. Для предотвращения несанкционированного доступа важно выявить и устранить недостатки безопасности и уязвимости, которые могут подвергнуть актив нападению.

Можно использовать NeXpose, чтобы сканировать сеть на наличие уязвимостей. NeXpose идентифицирует активные сервисы, открытые порты и приложения на каждой машине. Программа пытается найти уязвимости, которые могут существовать на основе атрибутов известных сервисов и приложений. NeXpose показывает результаты в отчете, вы можете определить приоритеты уязвимости, основанные на факторе риска, и выбрать наиболее эффективный способ для устранения уязвимостей.

Существует несколько способов для использования Metasploit Pro и NeXpose. Metasploit Pro обеспечивает конектор, который позволяет добавить консоль NeXpose; вы можете запустить сканирование уязвимостей непосредственно из веб-интерфейса и автоматически импортировать результаты сканирования в...

Можно использовать NeXpose, чтобы сканировать сеть на наличие уязвимостей. NeXpose идентифицирует активные сервисы, открытые порты и приложения на каждой машине. Программа пытается найти уязвимости, которые могут существовать на основе атрибутов известных сервисов и приложений. NeXpose показывает результаты в отчете, вы можете определить приоритеты уязвимости, основанные на факторе риска, и выбрать наиболее эффективный способ для устранения уязвимостей.

Существует несколько способов для использования Metasploit Pro и NeXpose. Metasploit Pro обеспечивает конектор, который позволяет добавить консоль NeXpose; вы можете запустить сканирование уязвимостей непосредственно из веб-интерфейса и автоматически импортировать результаты сканирования в...

Проверка уязвимостей, обнаруженных Nexpose

Ноя 07

- 4 353

- 0

Валидация уязвимостей с Nexpose

Мастер проверки уязвимостей предоставляет управляемый интерфейс, который поможет вам перенести данные уязвимости Nexpose в проект и использовать их. Существует несколько способов перенести данные Nexpose в проект с помощью Мастера проверки уязвимостей:

Мастер проверки уязвимостей предоставляет управляемый интерфейс, который поможет вам перенести данные уязвимости Nexpose в проект и использовать их. Существует несколько способов перенести данные Nexpose в проект с помощью Мастера проверки уязвимостей:

- Importing Existing Sites — вы можете выбрать несколько сайтов, из которых хотите импортировать хосты. Metasploit Pro использует все хосты и связанную с ними информацию об уязвимости из выбранных сайтов и хранит эту информацию в проекте. Metasploit Pro импортирует лишь те уязвимости, для которых есть соответствующие эксплойт-модули. Чтобы получить больше информации о том, как импортировать и использовать уязвимости с помощью Мастера проверки, см. «Импорт и эксплуатация уязвимостей Nexpose».

- Running a Nexpose Scan — вы можете указать хосты, которые хотите сканировать на наличие уязвимостей. Metasploit Pro создает новый сайт на NeXpose и добавляет хосты к нему. NeXpose сканирует хосты на наличие уязвимостей. После завершения сканирования NeXpose Metasploit Pro...

Metasploitable3: Ваша первая лаборатория для пентеста. Установка и настройка в 2025 году

Ноя 07

- 15 525

- 7

Всем привет! Сегодня мы обновим и дополним классическое руководство по развертыванию одной из самых известных уязвимых машин для практики — Metasploitable3. Эта бесплатная виртуальная машина от создателей Metasploit, компании Rapid7, стала настоящим "must have" для всех, кто делает первые шаги в тестировании на проникновение.

Metasploitable3 — это специально созданная "песочница", наполненная уязвимостями. Она идеально подходит для множества задач: от освоения Metasploit Framework и отработки техник эксплуатации до разработки эксплойтов, подготовки к собеседованиям или просто решения задач в стиле CTF.

Скачать Metasploitable3 с официального репозитория GitHub

Что "под капотом"? Уязвимые сервисы

Эта лаборатория имитирует типичную корпоративную сеть с Windows-сервером и включает в себя огромный набор уязвимого ПО. Вот лишь часть того, что ждет вас внутри:- Apache Struts (CVE-2017-5638)

- Tomcat (дефолтные учетные данные)

- Jenkins (уязвимость RCE)

- GlassFish (слабый пароль)

- IIS FTP и...

🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →