Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Инструменты пентестера

Проверка уязвимостей, обнаруженных Nexpose

Ноя 07

- 4 365

- 0

Валидация уязвимостей с Nexpose

Мастер проверки уязвимостей предоставляет управляемый интерфейс, который поможет вам перенести данные уязвимости Nexpose в проект и использовать их. Существует несколько способов перенести данные Nexpose в проект с помощью Мастера проверки уязвимостей:

Мастер проверки уязвимостей предоставляет управляемый интерфейс, который поможет вам перенести данные уязвимости Nexpose в проект и использовать их. Существует несколько способов перенести данные Nexpose в проект с помощью Мастера проверки уязвимостей:

- Importing Existing Sites — вы можете выбрать несколько сайтов, из которых хотите импортировать хосты. Metasploit Pro использует все хосты и связанную с ними информацию об уязвимости из выбранных сайтов и хранит эту информацию в проекте. Metasploit Pro импортирует лишь те уязвимости, для которых есть соответствующие эксплойт-модули. Чтобы получить больше информации о том, как импортировать и использовать уязвимости с помощью Мастера проверки, см. «Импорт и эксплуатация уязвимостей Nexpose».

- Running a Nexpose Scan — вы можете указать хосты, которые хотите сканировать на наличие уязвимостей. Metasploit Pro создает новый сайт на NeXpose и добавляет хосты к нему. NeXpose сканирует хосты на наличие уязвимостей. После завершения сканирования NeXpose Metasploit Pro...

Metasploitable3: Ваша первая лаборатория для пентеста. Установка и настройка в 2025 году

Ноя 07

- 15 580

- 7

Всем привет! Сегодня мы обновим и дополним классическое руководство по развертыванию одной из самых известных уязвимых машин для практики — Metasploitable3. Эта бесплатная виртуальная машина от создателей Metasploit, компании Rapid7, стала настоящим "must have" для всех, кто делает первые шаги в тестировании на проникновение.

Metasploitable3 — это специально созданная "песочница", наполненная уязвимостями. Она идеально подходит для множества задач: от освоения Metasploit Framework и отработки техник эксплуатации до разработки эксплойтов, подготовки к собеседованиям или просто решения задач в стиле CTF.

Скачать Metasploitable3 с официального репозитория GitHub

Что "под капотом"? Уязвимые сервисы

Эта лаборатория имитирует типичную корпоративную сеть с Windows-сервером и включает в себя огромный набор уязвимого ПО. Вот лишь часть того, что ждет вас внутри:- Apache Struts (CVE-2017-5638)

- Tomcat (дефолтные учетные данные)

- Jenkins (уязвимость RCE)

- GlassFish (слабый пароль)

- IIS FTP и...

Статистика и события в режиме реального времени в метасплоит

Ноя 07

- 2 955

- 0

Статистика и события в режиме реального времени

Окно результатов отображает статистику в режиме реального времени для теста и журнала задач. Вы можете нажать на вкладки в верхней части окна, чтобы переключиться между статистикой и журналом задач. Также можно автоматически сделать проверку уязвимостей и получить доступ к странице конфигурации исключений.

Доступ к результатам

Окно результатов автоматически появляется при запуске Мастера проверки уязвимости.

Чтобы открыть окно результатов:

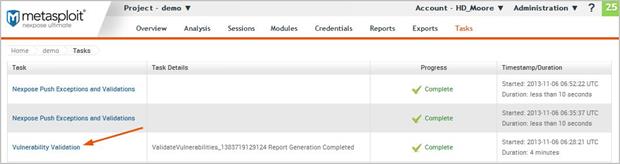

- В рамках проекта выберите Tasks > Show Tasks.Откроется страница задач.

- Найдите задачу проверки уязвимости.

- Нажмите имя задачи в Vulnerability Validation. Откроется окно результатов.

Журнал статистики

Вкладка «Статистика» показывает количество хостов, уязвимостей и эксплойтов. Каждое...

Статья BARF Project: мультиплатформенный двоичный анализ с открытым исходным кодом

Ноя 07

- 3 812

- 0

Мультиплатформенный двоичный анализ с открытым исходным кодом: BARF Project

Анализ бинарного кода является важнейшей задачей во многих областях компьютерных наук и программных дисциплин, начиная от защиты программного обеспечения и анализа программ до обратного проектирования. Ручной двоичный анализ — сложная и трудоемкая задача, и существуют программные средства, которые стремятся автоматизировать процесс или помочь аналитикам. Однако, большинство этих инструментов имеют ряд технических и коммерческих ограничений, которые ограничивают доступ и использование данных инструментов для значительной части академических и практических сообществ. BARF — это бинарный анализ с открытым исходным кодом, который предназначен для поддержки широкого круга задач анализа двоичного кода, которые являются общими для дисциплины информационной безопасности. Это платформа с поддержкой сценариев, которая поддерживает поднятие инструкций из нескольких архитектур, двоичный перевод в промежуточное представление, расширяемый фреймворк для плагинов для анализа кода и взаимодействия с...

Статья Настраиваем Kali linux + VirtualBox

Окт 25

- 22 403

- 5

Привет yg140.servegame.com!

Сегодня я хочу рассказать, как я настраиваю Kali Linux в связке с VirtualBox.

Думаю объяснять, зачем нужно ставить Kali Linux на VirtualBox не надо. Каждый выбирает этот путь по своим причинам и нуждам. В этой статье я хочу рассказать как сделать работу в этой связки максимально комфортной по моему мнению.

Внешний вид VirtualBox может немного отличаться в зависимости от операционной системы. Показываю на примере операционной системы mac os.

Для начало нам надо скачать VirtualBox и дистрибутив Kali Linux под VirtualBox:

Заходим на сайт VirtualBox и скачиваем VB под вашу операционную систему. Также, не забываем скачать VM VirtualBox Extension Pack.

Затем качаем готовый box для VirtualBox. После того как скачали box, двойным кликом откройте и пойдет процесс установки. Кто не хочет использовать готовый box, может накатить систему с нуля, а затем продолжить настройку.

Я предпочитаю использовать готовый box так как установка занимает...

Сегодня я хочу рассказать, как я настраиваю Kali Linux в связке с VirtualBox.

Думаю объяснять, зачем нужно ставить Kali Linux на VirtualBox не надо. Каждый выбирает этот путь по своим причинам и нуждам. В этой статье я хочу рассказать как сделать работу в этой связки максимально комфортной по моему мнению.

Внешний вид VirtualBox может немного отличаться в зависимости от операционной системы. Показываю на примере операционной системы mac os.

Для начало нам надо скачать VirtualBox и дистрибутив Kali Linux под VirtualBox:

Заходим на сайт VirtualBox и скачиваем VB под вашу операционную систему. Также, не забываем скачать VM VirtualBox Extension Pack.

Затем качаем готовый box для VirtualBox. После того как скачали box, двойным кликом откройте и пойдет процесс установки. Кто не хочет использовать готовый box, может накатить систему с нуля, а затем продолжить настройку.

Я предпочитаю использовать готовый box так как установка занимает...

Статья RID Hijacking: повышаем привилегии обычного user до Administrator (rid_hijack, metasploit, Kali Linux)

Окт 21

- 10 187

- 13

RID Hijacking (или “угон RID”) — уязвимость найденная специалистом по безопасности из Колумбии Себастьяном Кастро, которая представляет из себя возможность получить права админа и добиться устойчивого присутствия в системе. Метод основан на подмене одного из параметров учетных записей в системе — относительного идентификатора (RID).

Интересно, что данную уязвимость специалист опубликовал в своем блоге еще в декабре 2017, но новость осталась незамеченной и даже несмотря на то что эксперт отправил в Microsoft отчет сразу после проверки своей теории на практике, ответа он не получил, а патч так и не вышел.

RID — это уникальное порядковое число, присвоенное учетной записи, которое добавляется в конец SID (Security ID). Например RID учетной записи администратора всегда имеет...

Статья Hershell: Инструмент для удаленного управления системами Windows и Linux

Сен 28

- 9 434

- 13

Приветствую гостей и участников yg140.servegame.com. В этой статье поговорим о способах проникновения и получения контроля над удаленными ПК на ОС Linux и Windows.

Наша первоочередная цель – это заполучить надежный shell на нужном хосте, а потом уже думать над повышением привилегий и так далее.

И для ее осуществления я выбрал инструмент под названием Hershell, не громоздкая утилита, удобная в использовании, написанная на Go (Golang).

Он использует TLS для защиты соединений и обеспечивает функцию фиксации отпечатка пальца, открытого ключа сертификата, предотвращая перехват трафика.

Поддерживаемые ОС:

Очевидными плюсами, разработчики Hershell называют, простоту создания обратного шелла, поддержку множества операционных систем, и в отличие от meterpreter, незаметность для AV-решений.

Так, как инструмент написан на Go, мы можем кросс-компилировать исполняемый код для платформы, отличной от той, на которой исполняется сам...

Наша первоочередная цель – это заполучить надежный shell на нужном хосте, а потом уже думать над повышением привилегий и так далее.

И для ее осуществления я выбрал инструмент под названием Hershell, не громоздкая утилита, удобная в использовании, написанная на Go (Golang).

Он использует TLS для защиты соединений и обеспечивает функцию фиксации отпечатка пальца, открытого ключа сертификата, предотвращая перехват трафика.

Поддерживаемые ОС:

- Windows

- Linux

- Mac OS

- FreeBSD и её производные.*

Очевидными плюсами, разработчики Hershell называют, простоту создания обратного шелла, поддержку множества операционных систем, и в отличие от meterpreter, незаметность для AV-решений.

Так, как инструмент написан на Go, мы можем кросс-компилировать исполняемый код для платформы, отличной от той, на которой исполняется сам...

Статья Возвращаем рабочий стол в Kali Linux

Сен 21

- 17 050

- 20

Всем привет! Сегодня решил обновить свою Kali и после обновления обнаружил вот такую неприятность

А именно абсолютно голый рабочий стол. Оказывается, что GNOME 3.28 удаляет поддержку рабочего стола от Nautilus, что означает что вы больше не можете размещать значки на рабочем столе.

Попытки вернуть на рабочий стол значки с помощью дополнительных расширений ни к чему не привели.

Ну что же, раз Nautilus 3.30 не хочет нам давать значки на рабочем столе, то я решил его удалить и поставить версию которая будет делать это. Выбор пал на Nautilus 3.22

И так:

Для начала подготовимся. Всё что нужно для установки я уже подготовил. Скачиваем link removed

Распечатываем архив, папку Nautilus помещаем в домашнюю папку.

Удаляем приложение Nautilus 3.30

Или командой:

Теперь установим Nautilus 3.22

Открываем терминал и поочерёдно вводим команды:

А именно абсолютно голый рабочий стол. Оказывается, что GNOME 3.28 удаляет поддержку рабочего стола от Nautilus, что означает что вы больше не можете размещать значки на рабочем столе.

Попытки вернуть на рабочий стол значки с помощью дополнительных расширений ни к чему не привели.

Ну что же, раз Nautilus 3.30 не хочет нам давать значки на рабочем столе, то я решил его удалить и поставить версию которая будет делать это. Выбор пал на Nautilus 3.22

И так:

Для начала подготовимся. Всё что нужно для установки я уже подготовил. Скачиваем

Распечатываем архив, папку Nautilus помещаем в домашнюю папку.

Удаляем приложение Nautilus 3.30

Или командой:

Код:

dpkg -r --force-depends nautilusТеперь установим Nautilus 3.22

Открываем терминал и поочерёдно вводим команды:

Код:

cd Nautilus

dpkg -i nautilus_3.22.3-1+deb9u1_amd64.deb

dpkg -i nautilus-data_3.22.3-1+deb9u1_all.deb

dpkg -i libnautilus-extension1a_3.22.3-1+deb9u1_amd64.deb

dpkg -i...Статья Установка Kali Linux на Raspberry Pi 3 Model B+

Сен 15

- 74 168

- 99

В последнее время на форуме стали появляться вопросы про Raspberry Pi 3 и установку на него Kali Linux. На форуме уже имеется подобная статья, но я решил вынести тему в отдельную в связи с наличием альтернативного образа и варианта для установки системы.

Если Вы хотели купить себе компактный одноплатный компьютер для пентеста, но не можете выбрать, то советую взять Raspberry Pi 3 Model B+, которая вышла в марте 2018 года. На сегодняшний эта плата является наиболее мощным вариантом из линейки Raspberry Pi.

Новая модель работает быстрее за счет разогнанного из коробки процессора Broadcom...

Если Вы хотели купить себе компактный одноплатный компьютер для пентеста, но не можете выбрать, то советую взять Raspberry Pi 3 Model B+, которая вышла в марте 2018 года. На сегодняшний эта плата является наиболее мощным вариантом из линейки Raspberry Pi.

Новая модель работает быстрее за счет разогнанного из коробки процессора Broadcom...

Установка PowerShell на Kali Linux

Авг 20

- 6 369

- 1

Приветствую уважаемых участников и гостей форума!

В этой статье, хочу представить вольный перевод инструкции по установке PowerShell на Kali Linux 2018.2 c небольшими авторскими правками. Но для начала несколько слов о том что такое PowerShell - язык автоматизации задач администрирования от Microsoft с открытым исходным кодом, построенный на платформе .NET Framework, состоящий из оболочки с интерфейсом командной строки и сопутствующего языка сценариев, созданный для того чтобы контролировать и автоматизировать администрирование Windows, а теперь и Linux, операционные системы и приложения, которые работают на них. А точки зрения хакера, PowerShell - универсальный ключ для всех дверей, по умолчанию установленный во всех версиях OC Windows и предоставляющий практически безграничные возможности.

Установка PowerShell на Kali Linux 2018.2

Начнем с установки необходимых зависимостей, хотя большинство из них по умолчанию уже установлены на Kali Linux 2018.2

Далее, необходимо загрузить и добавить GPG-ключ публичного репозитория Microsoft, чтобы...

В этой статье, хочу представить вольный перевод инструкции по установке PowerShell на Kali Linux 2018.2 c небольшими авторскими правками. Но для начала несколько слов о том что такое PowerShell - язык автоматизации задач администрирования от Microsoft с открытым исходным кодом, построенный на платформе .NET Framework, состоящий из оболочки с интерфейсом командной строки и сопутствующего языка сценариев, созданный для того чтобы контролировать и автоматизировать администрирование Windows, а теперь и Linux, операционные системы и приложения, которые работают на них. А точки зрения хакера, PowerShell - универсальный ключ для всех дверей, по умолчанию установленный во всех версиях OC Windows и предоставляющий практически безграничные возможности.

Установка PowerShell на Kali Linux 2018.2

Начнем с установки необходимых зависимостей, хотя большинство из них по умолчанию уже установлены на Kali Linux 2018.2

Код:

apt update && apt -y install curl gnupg apt-transport-httpsДалее, необходимо загрузить и добавить GPG-ключ публичного репозитория Microsoft, чтобы...

🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →

Команда онлайн

-

JumuroCodeby Team