Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Инструменты пентестера

Статья Пошаговая установка Kali Linux на жесткий диск

Окт 22

- 41 865

- 2

В этой главе мы подробно рассмотрим процесс установки Kali Linux. Сначала, мы обсудим минимальные системные требования (раздел 4.1, «Минимальные системные требования») для того, чтобы убедиться в том, что ваша реальная или виртуальная машина соответствует необходимым требованиям и настроена должным образом для проведения выбранного вами процесса установки. Далее мы пройдемся шаг за шагом по каждому этапу процесса установки (раздел 4.2, «Пошаговая установка Kali Linux на жесткий диск») начиная с обычной установки и заканчивая более безопасными процессами инсталляции, которые включают в себя полностью зашифрованную файловую систему. Мы также обсудим пресидинг, который делает доступной автоматическую установку (раздел 4.3, "Автоматические установки") путем предоставления предопределенных ответов на вопросы при установке. Также мы покажем вам, как установить Kali Linux на различные ARM устройства (раздел 4.4,"ARM Установки"), что в свою очередь расширяет...

Статья Metasploit Community – эксплуатация и пост-эксплуатация

Июл 25

- 5 874

- 0

Эксплуатация

Эксплуатация выполняет последовательность команд, нацеленных на конкретную уязвимость в системе или приложении, чтобы обеспечить атакующему доступ в систему. Эксплойты включают в себя переполнение буфера, инъекции кода и эксплойты веб-приложений.

С помощью Metasploit Community у вас есть возможность запускать вручную эксплойты против целевой системы. Ручной эксплойт – это модуль, который вы можете выбрать, настроить и запустить индивидуально. Для того чтобы вручную запустить эксплойты, вы должны знать уязвимости и недостатки безопасности, существующие в целевой системе. Эти знания помогут вам определить, какой модуль будет самым эффективным против системы.

Например, если вы знаете, что хост запускает Windows Service Pack 1, вы можете запустить эксплойт, который нацелен на уязвимости Windows Service Pack 1. Или если вы знаете, целевая система имеет определенные уязвимости, которые вы хотите тестировать, вы можете запустить эксплойт для...

С помощью Metasploit Community у вас есть возможность запускать вручную эксплойты против целевой системы. Ручной эксплойт – это модуль, который вы можете выбрать, настроить и запустить индивидуально. Для того чтобы вручную запустить эксплойты, вы должны знать уязвимости и недостатки безопасности, существующие в целевой системе. Эти знания помогут вам определить, какой модуль будет самым эффективным против системы.

Например, если вы знаете, что хост запускает Windows Service Pack 1, вы можете запустить эксплойт, который нацелен на уязвимости Windows Service Pack 1. Или если вы знаете, целевая система имеет определенные уязвимости, которые вы хотите тестировать, вы можете запустить эксплойт для...

Статья Rubber Ducky: Знакомство с устройством и его возможностями (Часть I)

Июл 22

- 20 962

- 11

Приветствую уважаемых участников и гостей форума!

B качестве предисловия, хочу рассказать пожалуй о самой странной фобии (с др.-греч. — «страх»), которая существует в медицинских классификаторах психических расстройств:

Анатидаефобия (anatidaephobia) — это навязчивый страх, что где-то в мире есть Утка!!!, следящая за вами)) Это звучит забавно, но по официальной статистике этой фобии подвержено 0.36% населения нашей планеты.

Сегодня мы поговорим, стоит ли действительно опасаться этой Утки, даже если она резиновая?!

Как многие уже догадались из названия темы, речь пойдет об атаке известной как, "USB Rubber Ducky" (в переводе с англ. "Резиновая уточка")

Итак, что же такое оригинальный "USB Rubber Ducky" - это HID устройcтво (Human Interface Device) для инъекций нажатия клавиш, внешне замаскированное под обычную флешку, которое притворяется клaвиатурой и при подключении к компьютеру быстренько набирает предварительно запрограммированные данные о нажатиях клавиш.

Внутри корпуса флешки в оригинальной версии "USB Rubber Ducky" микропроцессор 60 MHz 32-bit на базе платы Arduino, позволяющий осуществлять ввод команд со скоростью...

Статья Обзор развернутого сканирования Metasploit Community

Июн 25

- 7 119

- 0

Этот раздел охватывает следующие темы:

- Обзор развернутого сканирования

- Развернутое сканирование

- Nexpose сканирование

- Импортирование сканирования и данные уязвимости

- Данные хоста

- Управление уязвимостями

- Управление хостом

- Возможность входа в хост

Перед началом фазы пентестирования вам следует добавить данные хоста к проекту. Данные хоста относятся к IP-адресам системы, которую вы хотите исследовать, а также к активным портам, службам и информации по уязвимости, связанной с этими системами. Чтобы добавить данные о хосте к проекту, вы можете или запустить развернутое сканирование, или импортировать сканированные данные из сканера уязвимости, такого как Nexpose или Nessus. Если вы будете импортировать данные из анализа уязвимости или из какого-то третьего источника, вам следует запустить развернутое сканирование, чтобы...

Статья Обзор проекта Metasploit Community

Июн 23

- 3 555

- 0

Этот раздел охватывает следующие темы:

- Обзор проекта

- Компоненты проекта

- Работа с проектом

- Создание проекта

- Редактирование проекта

- Отображение списка всех проектов

Проект содержит рабочее пространство, используемое для выполнения различных этапов пентестирования и хранения данных, которые вы собрали во время исследования. Проекты – это полезные инструменты, которые вы можете использовать для установки тестов и объединения данных, которые вы собрали с целевой машины. Вы можете создавать столько проектов, сколько вам необходимо, а также можете переключаться между проектами во время выполнения задачи.

Внутри проекта вы можете определить цели, которые хотите тестировать и составить задачи, которые вы хотите запустить против данных целей. Вы можете сканировать цели для активных служб и хостов, пытаться исследовать уязвимости, собирать данные из эксплуатируемых машин, создавать отчеты...

Внутри проекта вы можете определить цели, которые хотите тестировать и составить задачи, которые вы хотите запустить против данных целей. Вы можете сканировать цели для активных служб и хостов, пытаться исследовать уязвимости, собирать данные из эксплуатируемых машин, создавать отчеты...

Статья Администрирование Metasploit Community

Июн 13

- 4 554

- 0

Этот раздел охватывает следующие темы:

- Обзор администрирования

- Управление учетной записью пользователя

- Управление системой

- Управление проектом

В качестве администратора вы можете управлять аккаунтом пользователя, выполнять обслуживание системы и управлять проектом.

Управление учетной записью пользователя

Учетная запись пользователя может быть основным аккаунтом пользователя или аккаунтом администратора. Основной аккаунт пользователя не может добавлять, изменять или удалять учетные записи пользователей или конфигурировать глобальные настройки и границы сети для системы. Аккаунт администратора имеет неограниченный доступ к функциям Metasploit Community.

Это заинтересует вас:

- ...

The Fat Rat - Backdoor для удаленного доступа V.1.9

Июн 07

- 38 005

- 54

Приветствую! Думаю многие из вас слышали об инструменте предназначенном для получения удаленного доступа к целевому хосту под названием The Fat Rat.

В этой статье речь пойдет об обновлении его до версии 1.9.

Приступим к установке, я использую обновленный дистрибутив Kali Linux 2017.1.

> git clone https://github.com/Screetsec/TheFatRat

> cd TheFatRat/

> bash setup.sh

Дожидаемся окончания установки и запускаем TheFatRat из консоли командой:

> fatrat

После проверки необходимых зависимостей, смотрим и внимаем на следующее сообщение:

С этим, я думаю, все понятно, идем дальше жмакнув Enter:

Тут, нас встречает главное меню фреймворка.

Список изменений в новой версии:

· V1.9.4 - Fatrat будет иметь полноценный терминальный режим, добавлен инструмент Powerstage, скрипт установки перестроен.

· V1.9.3 - Добавлен скрипт обновления CHANGELOG.

· V1.9.3 - Dex2Jar будет теперь установлен после установки Fatrat...

В этой статье речь пойдет об обновлении его до версии 1.9.

Приступим к установке, я использую обновленный дистрибутив Kali Linux 2017.1.

> git clone https://github.com/Screetsec/TheFatRat

> cd TheFatRat/

> bash setup.sh

Дожидаемся окончания установки и запускаем TheFatRat из консоли командой:

> fatrat

После проверки необходимых зависимостей, смотрим и внимаем на следующее сообщение:

С этим, я думаю, все понятно, идем дальше жмакнув Enter:

Тут, нас встречает главное меню фреймворка.

Список изменений в новой версии:

· V1.9.4 - Fatrat будет иметь полноценный терминальный режим, добавлен инструмент Powerstage, скрипт установки перестроен.

· V1.9.3 - Добавлен скрипт обновления CHANGELOG.

· V1.9.3 - Dex2Jar будет теперь установлен после установки Fatrat...

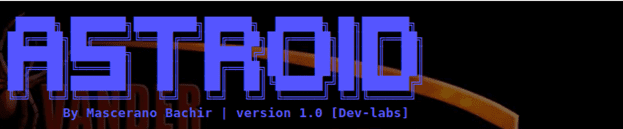

Astroid - Генерация шеллкода. Metasploit

Июн 07

- 4 209

- 1

Приветствую, в этой статье я хочу Вас ознакомить с небольшой утилитой, которая способна генерировать шеллкод с помощью Metasploit Framework, и затем компилировать его в исполняемый (EXE) формат.

Собственно, Astroid:

Установка:

> git clone https://github.com/M4sc3r4n0/astroid

> cd /astroid

> chmod +x setup.sh

> chmod +x astroid.sh

> ./setup.sh

Ждем окончания установки:

Запускаем скрипт:

> ./astroid.sh

И вводим необходимые параметры:

В результате, получаем готовую полезную нагрузку и запрос на старт listener’a на указанном порту:

Гайд по работе Astroid:

>

Зависимости:

· metasploit-framework

· xterm

· Wine

· MinGW EXE

· avet

· Tested On Debian 9, Ubuntu 14.04 & Kali Linux

Надеюсь информация окажется полезной, спасибо за внимание.

Собственно, Astroid:

Установка:

> git clone https://github.com/M4sc3r4n0/astroid

> cd /astroid

> chmod +x setup.sh

> chmod +x astroid.sh

> ./setup.sh

Ждем окончания установки:

Запускаем скрипт:

> ./astroid.sh

И вводим необходимые параметры:

В результате, получаем готовую полезную нагрузку и запрос на старт listener’a на указанном порту:

Гайд по работе Astroid:

>

Зависимости:

· metasploit-framework

· xterm

· Wine

· MinGW EXE

· avet

· Tested On Debian 9, Ubuntu 14.04 & Kali Linux

Надеюсь информация окажется полезной, спасибо за внимание.

Статья Eternalblue & Doublepulsar Exploit in Metasploit Win 7 Hack

Май 09

- 89 700

- 201

Всем хорошего.

Наверное все уже начитались про слитые с ресурсов АНБ кучу разных утилит, уязвимостей и т.д. Eternalblue & Doublepulsar Exploit одна из них, и как не странно, все еще актуальность имеет. Хотя почему странно, если у нас люди сидят по 3-4 года на Win 7 не обновлясь ( у некоторых причина - потеря хакнутой лицензии, тачка не тянет, и так все работает ). так вот, данный экслоит нацелен на remote эксплоутацию.

берем тут git clone https://github.com/ElevenPaths/Eternalblue-Doublepulsar-Metasploit.git

файл eternalblue_doublepulsar.rb копируем сюда /usr/share/metasploit-framework/modules/exploits/windows/smb

собственно все на скринах

Если все пройдет успешно - получим доступ к тачке.

В моем случае это был Win7 Ентерпрайз

[doublepost=1494355854,1494355356][/doublepost]то что IP разные на скринах - перазапускал виртуалку и другой комп заюзал для атаки...

Наверное все уже начитались про слитые с ресурсов АНБ кучу разных утилит, уязвимостей и т.д. Eternalblue & Doublepulsar Exploit одна из них, и как не странно, все еще актуальность имеет. Хотя почему странно, если у нас люди сидят по 3-4 года на Win 7 не обновлясь ( у некоторых причина - потеря хакнутой лицензии, тачка не тянет, и так все работает ). так вот, данный экслоит нацелен на remote эксплоутацию.

берем тут git clone https://github.com/ElevenPaths/Eternalblue-Doublepulsar-Metasploit.git

файл eternalblue_doublepulsar.rb копируем сюда /usr/share/metasploit-framework/modules/exploits/windows/smb

собственно все на скринах

Если все пройдет успешно - получим доступ к тачке.

В моем случае это был Win7 Ентерпрайз

[doublepost=1494355854,1494355356][/doublepost]то что IP разные на скринах - перазапускал виртуалку и другой комп заюзал для атаки...

Статья Backdoorme: Мощная утилита для автоматизации создания скрытых доступов

Апр 20

- 8 874

- 1

Backdoorme - утилита для автоматического создания бэкдоров

Backdoorme является мощной утилитой, способной создать множество лазеек на Unix машинах. Backdoorme использует знакомый интерфейс metasploit с потрясающей расширяемостью. Backdoorme полагается на владение существующим SSH соединением или учетными данными жертвы, через которые она сможет передать и размесить любую лазейку. Пожалуйста, используйте Backdoorme с открытым разрешением.

Backdoorme сразу идет с определенным количеством встроенных бэкдоров, модулей и вспомогательных модулей. Бэкдоры являются конкретными компонентами для создания и развертывания необходимого бэкдора, такого как netcat backdoor или msfvenom backdoor. Модули могут быть применены к любому бэкдору, и используются, чтобы сделать бэкдоры более мощными, скрытыми или более быстроотключающимися. Вспомогательные элементы являются полезными операциями, которые можно выполнить, чтобы помочь сохранять перманентность.

Еще немного о бэкдорах:

Backdoorme является мощной утилитой, способной создать множество лазеек на Unix машинах. Backdoorme использует знакомый интерфейс metasploit с потрясающей расширяемостью. Backdoorme полагается на владение существующим SSH соединением или учетными данными жертвы, через которые она сможет передать и размесить любую лазейку. Пожалуйста, используйте Backdoorme с открытым разрешением.

Backdoorme сразу идет с определенным количеством встроенных бэкдоров, модулей и вспомогательных модулей. Бэкдоры являются конкретными компонентами для создания и развертывания необходимого бэкдора, такого как netcat backdoor или msfvenom backdoor. Модули могут быть применены к любому бэкдору, и используются, чтобы сделать бэкдоры более мощными, скрытыми или более быстроотключающимися. Вспомогательные элементы являются полезными операциями, которые можно выполнить, чтобы помочь сохранять перманентность.

Еще немного о бэкдорах:

- ...

🚀 Первый раз на Codeby?

Гайд для новичков: что делать в первые 15 минут, ключевые разделы, правила

Начать здесь →

Категории

💼 Вакансии и заказы в ИБ

Pentest, SOC, DevSecOps, bug bounty — работа и проекты от проверенных компаний

Карьера в ИБ →